Какво е инструменти за управление на мрежи и как да го премахна?

Инструментите за управление на мрежи (известни още и като софтуер за конфигуриране на мрежи) е набор от програми, които се използват за наблюдение на трафика, прокси сървъри и друга информация предавана чрез мрежата. Тези инструменти следят за всичко, което преминава през централните сървъри. Също така, те могат да анализират информацията без да е необходимо инсталиране на допълнителни програми. Част от инструментите за управление на мрежи могат да се използват и за промени в конфигурацията на устройството и да ги прилагат към специфични изисквания. След промяна на компютърните мрежови настройки, софтуерът за конфигуриране на мрежи може да направи системата податлива на различни атаки. Такъв софтуер се счита за ненадежден и зловреден.

Някои от най-опасните дейности, извършвани от зловредни инструменти за управление на мрежи:

- Открива кои са наличните устройства в мрежата и ги деактивира;

- Проверява мрежовите компоненти, анализира трафика и наблюдава информацията, която се разпространява по мрежата;

- Деактивира Защитната стена (Firewall) или други мерки за сигурност без одобрението на потребителя;

- Променя системните настройки и позволява комуникация с ненадеждни външни източници.

Всяка една от тези дейности може да причини загубата на чувствителна информация или да направи системата податлива на различни видове вируси. В най-лошия случай, инструментите за управление на мрежи могат да въвлекат засегнатата компютърна система в мрежа за разпространение на кибер заплахи.

Вируси, които проникват в компютрите след като ИУМ (NMT) са деактивирали защитната стена (firewall):

Ето и някои от заплахите, които се разпространяват с помощта на измамни версии на инструментите за управление на мрежи (ИУМ):

- Троянски кон. Вирусите, които принадлежат към тази категория се използват най-често за кражба на чувствителна информация като потребителски имена, пароли и друга лична информация. Освен това, те могат да изтеглят и допълнителен зловреден софтуер в системата без одобрението на потребителя или да предоставят на собствениците си възможност да се вържат към системата от разстояние. Всички по-долу посочени вируси могат да бъдат инсталирани в системата с помощта на троянски кон.

- Рансъмуер. Кибер инфекциите, които принадлежат към категорията на рансъмуера, най-често са проектирани да криптират ценна за потребителите информация. Те използват сложни алгоритми, затова е невъзможно да декриптирате информацията без да разполагате със специален декриптиращ ключ. В замяна на този ключ, рансъмуер вирусите искат плащане на откуп чрез Paypal или друга система за разплащания. Обикновено плащането се извършва под формата на биткойни. Подобни заплахи могат да се опитат да се представят и за уважавани органи (ФБР, Полиция и др.), като карат жертвите си да плащат глоби за нелегална дейност извършвана от тях в интернет. В повечето случаи жертвите биват обвинени в употреба на съдържание, което е обект на авторско право, разпространение на зловреден софтуер, посещение на незаконни уеб страници и други подобни.

- Фалшив антишпионски софтуер. Фалшивият антишпионски софтуер може да показва фалшиви системни скенери и известия за сигурност. След като се покаже фалшиво сканиране на системата, той докладва за открити вируси и други проблеми свързани с компютъра. С тези действия те целят да изплашат жертвите си и да ги накарат да купят пълната версия на дадения продукт, която е измислена. След като създателите на подобни програми получат плащане, те деактивират вируса си за известно време. Някои версии на този тип програми се използват и за разпространение на други вируси и пренасочване на потребителите към фалшиви уеб страници.

- Адуер (рекламен софтуер). Въпреки че този тип софтуер се счита за „потенциално нежелан“, той може да причини сериозни щети на компютъра и да предизвика доста проблеми за потребителя. Обикновено тези програми проникват в компютрите като избираеми компоненти, добавени към друг софтуер и модифицират системата. В резултат на това те могат да причинят досадни изскачащи известия и пренасочват потребителите към определени уеб страници. Освен това, тези програми могат да събират не-лична информация, като термини за търсене, които потребителят използва, имейл адреси, IP адреси, местоположение на компютъра и други подобни.

- Браузър похитители (браузър хайджакърс). Този софтуер също принадлежи към „потенциално нежелания“. И все пак, самият факт, че такива програми могат да показват променени резултати от търсенето, пълни с рекламно съдържание, е притеснително за специалистите по компютърна сигурност. Също така, браузър-похитителите могат да пренасочват жертвите си към предварително определени уеб страници, които в повечето случаи не са безопасни. Повечето браузър похитители се инсталират на компютрите в пакет с друг безплатен или споделен софтуер. В този случай, потребителите не знаят, че позволяват на съмнителни компоненти да попаднат в системата им.

Как мога да се предпазя?

- Отървете се от ненужния софтуер и деактивирайте услугите, които не са особено важни. Уверете се, че сте деактивирали свойствата, които са по подразбиране и деинсталирайте програми, които не са ви необходими, за да намалите възможността да станете жертва на атака. Трябва да разгледате всички функции, които са активни по подразбиране и да деактивирате тези, които нямате намерение да ползвате. Специалистите по компютърна сигурност силно препоръчват да обръщате внимание на услугите за споделяне на файлове, които помагат на потребителите да споделят файлове в мрежата. Същото трябва да направите и с ненужния софтуер. Не забравяйте да направите резервни копия на важната си информация преди да премахнете софтуера, за да предпазите важните компоненти на операционната система.

- Разчитайте на сигурни мрежи. Свързването на компютъра с интернет е същото като да го свържете с хиляди други устройства. За да „обезопасите“ потоците от информация през мрежата,препоръчително е да подсигурите рутера преди да го свържете към мрежата, тъй като това е първото устройство, което трябва да бъде подсигурено. Въпреки че модемите са първите устройства, които получават информация от интернет, те нямат необходимите настройки за защита на данните.

- Използвайте защитната стена (Firewall). Това е инструмент, който се използва за контрол на потока от информация между интернет и компютъра. Може да намерите защитната стена в операционната си система и домашния рутер или може да си инсталирате от итернет. Важното е винаги да е активна и правилно конфигурирана, ако искате да защитите системата си от нежелани промени и атаки.

- Инсталирайте антивирусен и антишпионски софтуер. Зловредният софтуер за конфигуриране на мрежи може да предизвика проникването на различни вируси, зловреден софтуер и опасни програми. За да бъде компютъра ви в пълна безопасност и за да се предпазите от загуба на лична информация, инсталирайте надежден софтуер за сигурност. Специалистите по компютърна сигурност също препоръчват да включите автоматичното обновяване, за да се предпазите от проникването на най-новите вируси, които лесно попадат в системата, използвайки пропуски в сигурността. Програмите, които препоръчваме и които могат да ви помогнат да се предпазите от мрежови атаки са: FortectIntego и SpyHunter 5Combo Cleaner. След като инсталирате някоя от тези програми на компютъра си, добре е веднага да я обновите до последната и налична версия.

Най-нови вируси добавени в базата данни

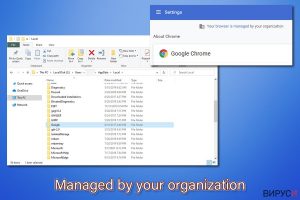

Стъпки за премахване на вируса "Managed by your organization"

деинсталиране на Driver Support

Инструкции за премахване на вируса Calendar

Информацията е обновена на: 2016-11-08