Премахнете Monero Miner (Упътване за премахване) - ян. 2018 актуализация

Упътване за премахване на Monero Miner

Какво е Monero Miner?

Бумът на крипто валутата предизвика появата на зловредните копачи Monero Miners

Monero Miner е зловредна програма, която активно „копае“ Monero крипто валута от 2016. За 2017 вирусът е актуализиран и продължава да прави крипто валута нелегално като използва заразени процесори на компютри. В момента Vatico Monero (XMR) CPU Miner, Shadowsocks Miner, вирусът Wise XMRig и други „копачи“ се разпространяват активно в глобалната мрежа.

Вирусът Monero Miner през повечето време се разпространява като Троянски кон и попада в системата в софтуерен пакет. И все пак специалистите по сигурност са засекли и нелегална употреба на копача Coinhive JS. Тази JavaScript библиотека се е внедрила в няколко популярни уеб страници и браузър разширения.

Gplyra Miner, Vnlgp Miner и CPU Miner са само няколко кибер заплахи, които вървят заедно с този вирус. Тяхната цел е същата – да копаят крипто валута. Докато другите копачи се фокусират върху Bitcoins, Dash или Decred, Monero Miner – както предполага и наименованието му – е базиран на копаенето (майнинга) на Monero крипто монети.

Този зловреден софтуер се промъква в компютрите тихомълком и може да бъде видян като NsCpuCNMiner32.exe или Photo.scr в системния Мениджър на задачите. В действителност хакерите създават ботнет мрежи от такива компютри, всичките работещи за една и съща цел. Разбира се, собствениците на тези компютри изобщо не подозират за извършването на тези дейности и забелязват, че нещо се случва едва когато компютрите им започнат да се държат странно.

Тъй като копачите използват голяма част от капацитета на процесора, компютрите естествено започват да работят значително по-бавно от обикновено или дори се сриват напълно. Цялото това прекомерно използване на ресурси не само забавя работата на устройството ви, но може да причини и щети по хардуера поради прегряване.

Казано честно, създателите на троянския кон не се интересуват от производителността на вашия компютър, а го използват единствено да печелят те самите. За щастие не се налага да се подлагате на всички тези неудобства. Има начин да спрете и да отстраните Monero Miner от компютъра си. За да сме по-точни, инструменти за автоматично премахване на вируси като FortectIntego или Malwarebytes могат да ви помогнат да се погрижите за него. Прочетете статията до края за да научите повече за премахването на вируса.

Технологията Coinhive (монетен кошер) бързо е опорочена от кибер престъпниците

Coinhive е JavaScript библиотека за Monero блокчейн, която може да бъде вградена в различни уеб страници. Този инструмент беше пуснат едва преди няколко седмици, на 14 септември, но вече привлече вниманието на хакерите. Безскрупулни хора се възползват от този инструмент за копаене на крипто валута, като използват процесора на компютъра, докато потребителят сърфира в определени уеб страници. Освен това Coinhive JS miner е забелязан да се разпространява и чрез кампании на скам за техническа поддръжка.

Изследователите са забелязали Coinhive да се вгражда също и към разширението SafeBrowse. Когато потребителите инсталират това приложение, Monero Miner започва да работи и използва до 50% от ресурсите на компютърния процесор. Поради тази дейност компютърът става много бавен и може физически да се повреди поради факта, че работи при много висока температура. Процесът на копаене (майнинг) продължава докато потребителят не затвори браузъра. Ето защо тази дейност може да продължи с часове.

Освен това Coinhive е вграден в различни уеб страници, които наподобяват популярни социални мрежи, например Twitter. В действителност има регистриран домейн twitter.com.com, който зарежда копаеща програма веднага щом потребителя обърка адреса на Twitter и влезе в сайта. Възможно е хакерите да са регистрирали множество подобни сайтове и да печелят от невнимателните потребители.

Също така, в голям брой сайтове се съобщава за използването на таен копач, вграден в браузъра. Измежду тези сайтове е The Pirate Bay,, showtime.com и showtimeanytime.com.. Споменатите уеб страници са спрели тези дейности веднага след като са разбрали за тях. Въпреки че в онлайн общността се дискутира, че собствениците на тези сайтове може да са спечелили стотици хиляди долари от това.

Актуализация от август 2017: Vatico Monero (XMR) CPU Miner изплува на повърхността

Последната версия на зловредния софтуер е предназначена да копае XMR, Monero и друга дигитална валута. Както и при по-старата версия, зловредният софтуер действа като троянски кон. От друга страна може да бъде засечен и като moloko.exe. Името на файла предполага, че зловредният софтуер може да произлиза или да има за цел потребителите от Русия. За съжаление копаещите троянски коне също са проблем в страната.

Мениджърът на задачите ще го идентифицира като Monero (XMR) CPU miner. Ключовият индикатор, който предполага наличието на копаещ вирус, е изключително високото ниво на използване на процесора. Зловредният софтуер също се свързва и към XMR майнинг пул-а на xmr-eu.dwarfpool.com:8050 и започва своята дейност.

Дори да нямате навик да проверявате Мениджъра на задачите от време на време, със сигурност ще забележите влошаването на компютърните процеси. В случай че се сблъскате с тази кибер заплаха, отстранете я незабавно.

Разглеждайки начина на работа на Monero Miner е важно да отбележим, че инфекцията влиза в компютъра като файла Photo.scr, който след това оставя копия на същия файл във всички заразени компютърни устройства. Предполага се, че Троянският кон извлича изпълнимия файл NsCpuCNMiner32.exe, който е отговорен за процесите на копане (майнинг).

Файлът се разполага в папка %Temp% и работи от там. Този процес, също така, се инициира автоматично всеки път, когато компютърът се стартира. За щастие, хакерите са безпомощни, ако устройството ви не е свързано с Интернет, защото целият майнинг процес се нуждае от мрежова връзка, за да работи както трябва. Затова е препоръчително да премахнете Monero Miner докато компютърът е офлайн. За да научите как да го направите правилно, прочетете статията до края.

2 ноември 2017: Зловредни копачи на Monero открити в Google Play Store

За пореден път Google Play Store се оказва ненадежден магазин на „официални приложения“. Изглежда, че всички последни тенденции при зловредния софтуер успешно достигат до тази платформа за приложения и незабавно започват да атакуват потребителите на Android. Този път, изследователите забелязват зловредни приложения, които крият скриптове за майнинг на крипто валута в себе си. Зловредният Android Monero Miner вирус обикновено се разпознава като ANDROIDOS_JSMINER или ANDROIDOS_CPUMINER.

Версията JSMiner е засечена в „Recitiamo Santo Rosario Free“ (приложение за религиозни мобилни потребители) и „SafetyNet Wireless App“ (приложение обещаващо изгодни сделки и ваучери за пазаруване, ако гледате видео файлове и участвате в проучвания). Не е изненадващо, че тези приложения се възползват от Coinhive технологията (описана по-горе) за да копаят дигитална валута. JavaScript кодът се изпълнява сам в рамките на изгледа в мрежата на приложението; и все пак, жертвата няма да забележи нищо подозрително освен следните проблеми:

- по-къс живот на батерията;

- бавна работа на устройството;

- срив в приложенията.

CPUMiner е засечен като приложението „Car Wallpaper HD: mercedes, ferrari, bmw and audi“. Тази група зловредни приложения конфигурира легитимни версии на приложения и ги заразява с библиотеки за майнинг на крипто валута като cpuminer (кибер престъпниците използват актуализираната версия 2.5.1.).

По-късно те се „преопаковат“ и разпространяват. Анализатори от TrendMicro показват, че този тип зловреден софтуер може да копае няколко различни крипто валути (не само Monero).

Кодът, отговорен за майнинга, получава конфигуриращ файл от сървърите на престъпниците. Файлът съдържа информация за майнинг пул-а чрез протокола Stratum.

Версии на Monero Miner и процеси свързани с тях

ShellExperienceHost.exe и MicrosoftShellHost.exe. Тези процеси могат да се появят в Мениджъра на задачите на Windows след проникването на Троянския кон. Зловредната програма създава ShellExperienceHost.exe, който се стартира автоматично заедно със стартирането на системата. Този процес също така стартира MicrosoftShellHost.exe, който е отговорен за копаенето на крипто валутата Monero, като използва енергията на процесора на засегнатия компютър.

Booster.exe. Този Троянски кон може да проникне в системата с помощта на адуерни пакети. Веднъж попаднал там, той конфигурира настройките на Windows за да започне стартиране на системата. В Мениджъра на задачите файлът Booster.exe се описва като VsGraphics Desktop Engine. Той използва до 25% от процесора на компютъра, което е ясен индикатор за копаене на виртуална валута.

вирусът Wise XMRig. Wise Miner е Троянски кон, който създава два процеса в засегнатото устройство за да копае Monero валута – AudioHD.exe и winserv.exe. Когато този Троянски кон попадне в системата, той незабавно създава копача AudioHD.exe, който започва да работи, когато потребителят включи компютъра си. В Мениджъра на задачите, този процес се появява като XMRig.

Друг файл, който се свързва с Wise Miner е winserv.exe, който се появява като WindowsHub. И двата процеса използват голяма част от ресурсите на процесора и забавят работата на системата.

Shadowsocks Miner. Този Троянски кон е известно, че създава и стартира процесите service.exe или websock.exe в засегнатото устройство. Потребителите могат да ги видят в Мениджъра на задачите на Windows да използват голяма част от компютърните ресурси. Зловредният софтуер обикновено пристига в системата чрез софтуерен бандлинг. Освен това може да донесе и шпионски софтуер или потенциално нежелани приложения в системата.

Vatico Monero (XMR) CPU Miner. Този Троянски кон попада в системата, представяйки се за полезна програма. След попадането в системата, той започва самостартиращ се процес moloko.exe. По този начин всеки път, когато потребителят стартира Windows, копачът започва работа, като използва до 80% от ресурсите на процесора за да копае Monero.

Вирусът Adylkuzz Miner. Този копач на Monero попада в системата като използва експлоатационния инструмент EternalBlue и бекдора DoublePulsar. Зловредният софтуер свързва засегнатия компютър в копаеща ботнет мрежа и започва да използва процесора му за копаене на крипто валута. Свързването на засегнатите компютри в мрежа помага за генерирането на повече крипто пари от обикновено.

Coinhive Miner. Авторите на копача се възползват от легитимния инструмент Coinhive, който позволява на уеб страниците да копаят крипто валута. Хакерите поставят майнинг код в зловредни браузър разширения и хакнати уеб страници. Освен това кибер престъпниците разпространяват този вирус чрез скамове за техническа поддръжка или заразени сайтове, които не могат да се отворят без принудително затваряне на браузъра.

Техники на разпространение на Monero Miner

Най-често Monero Miner се разпространява чрез различни съмнителни домейни и измамни уеб страници. Потребителите, които са го изтеглили на компютрите си са подведени да мислят, че получават полезно съдържание. В действителност те изтеглят заразен файл, който незабавно започва да разпространява вируса в компютъра, подготвяйки го за процеса на копаене.

Особено важно е редовно да проверявате компютъра си за зловреден софтуер, особено, ако често теглите софтуер. Също така ви съветваме да следите програмите, които попадат в компютъра ви и да ги проверявате допълнително с надеждни антивирусни скенери.

През септември 2017 е забелязан зловреден софтуер, който се разпространява чрез разширението SafeBrowse. Затова за потребителите на Google Chrome е препоръчително да избягват това разширение. Тази версия на зловредния софтуер е изключително опасна за компютъра, защото използва голяма част от ресурсите на процесора му. В Мениджъра на задачите потребителите могат да видят, че Chrome използва до 50% от ресурсите на процесора. И все пак като отворите Мениджъра на задачите ще видите, че проблемът е в разширението SafeBrowse.

Премахнете Троянския кон Monero Miner незабавно като използвате професионални инструкции

Въпреки че вирусът Monero Miner е малко по-сложен от обикновените браузър-похитители, адуер и останалите по-леки инфекции, той може да бъде премахнат от засегнатия компютър почти без усилия. Както вече споменахме, може да премахнете Monero Miner автоматично. Единствено трябва да изберете доверен антивирусен инструмент за тази задача, например FortectIntego или Malwarebytes.

Сканирайте компютъра си с избраната от вас програма за премахване на зловреден софтуер, антишпионска или антивирусна програма и повече няма да се сблъсквате с забавяне и сривове на компютъра си. Бихме искали да ви напомним, че премахването на Monero Miner ще е по-успешно, ако го изпълните офлайн и като използвате Безопасен режим (Safe Mode).

Освен това, ако сте инсталирали (или се е инсталирало заедно със софтуерен пакет) разширението за Chrome SafeBrowse, трябва да деинсталирате и него. Както вече споменахме по-горе в статията, то е тясно свързано със зловредния софтуер и поставя компютъра ви в опасност поради високата степен на използване на ресурсите на процесора.

,

Упътване за ръчно премахване на Monero Miner

Рансъмуер: Инструкции за премахване на рансъмуер в Безопасен режим (Safe Mode)

Рестартирайте системата и пуснете инструмента за кибер сигурност, за да премахнете Троянския кон Monero Miner.

Важно! →

Ръководството за ръчно премахване може да се окаже малко сложно за редовите компютърни потребители. Изискват се напреднали IT знания, за да се изпълни правилно (ако липсват или sа повредени важни системни файлове, това може да компрометира цялата операционна система Windows), а самото изпълнение може да отнеме часове. Затова силно препоръчваме да се използва описания по-горе автоматичен метод.

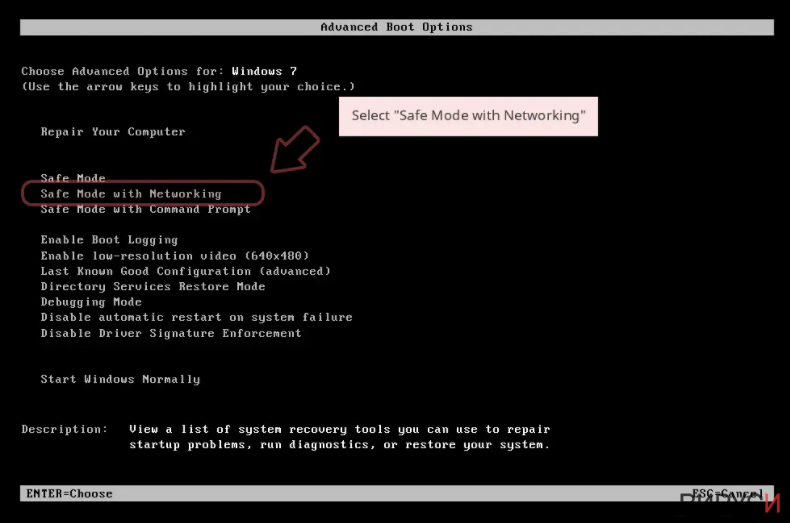

Стъпка 1. Влезте в Безопасен режим с мрежа/Safe Mode with Networking

Ръчното премахване на зловреден софтуер е най-добре да се направи в Безопасен режим/Safe Mode.

Windows 7 / Vista / XP

- Натиснете Start > Shutdown > Restart > OK.

- Когато компютърът ви стане активен, започнете да натискате бутона F8 (ако това не проработи, опитайте с F2, F12, Del и др. – всичко зависи от модела на дънната ви платка) многократно, докато видите прозореца Разширени опции за стартиране/Advanced Boot Options.

- От списъка изберете Безопасен режим с мрежа/Safe Mode with Networking.

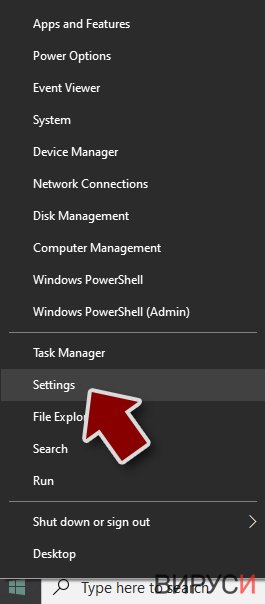

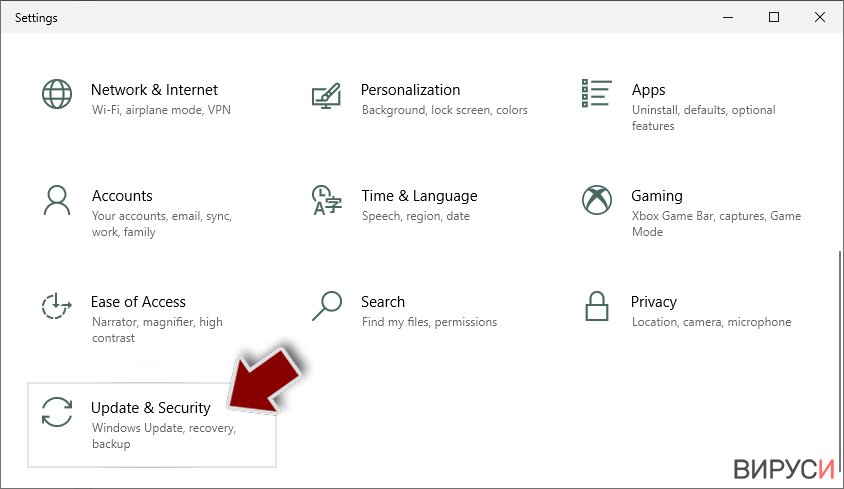

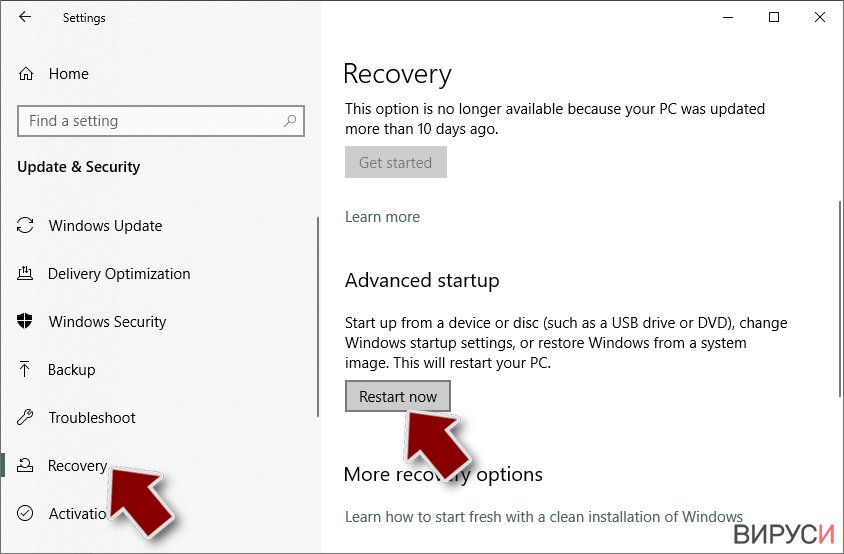

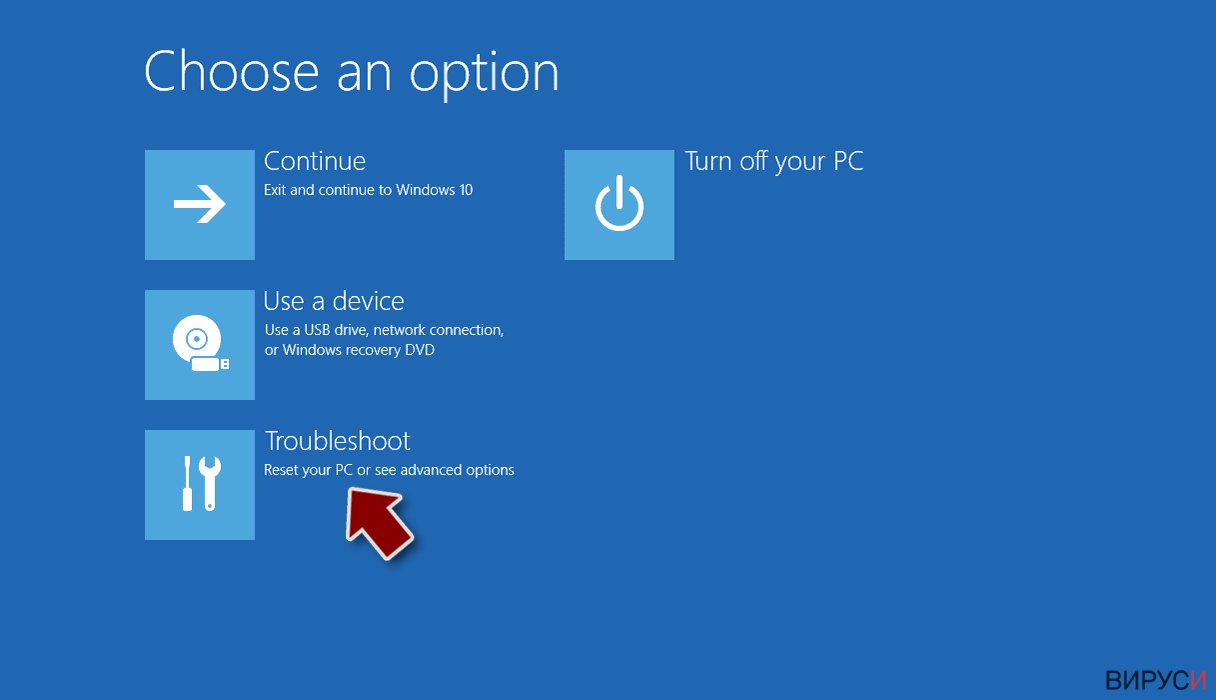

Windows 10 / Windows 8

- Кликнете с десен бутон на мишката върху Start бутона и изберете Настройки/Settings.

- Скролнете надолу и изберете Актуализации и Сигурност/ Update & Security.

- В левия край на прозореца изберете Възстановяване/Recovery.

- Скролвате отново надолу, докато откриете Раздел за разширено стартиране/Advanced Startup section.

- Натискате Рестартирай сега/ Restart now.

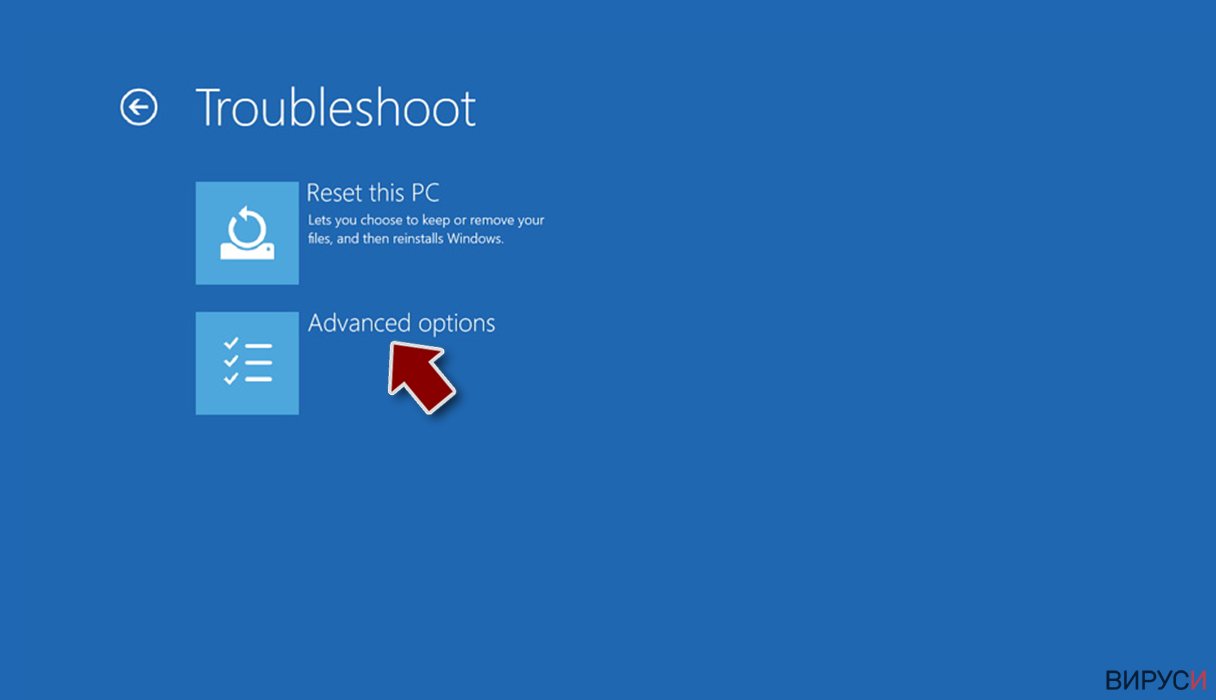

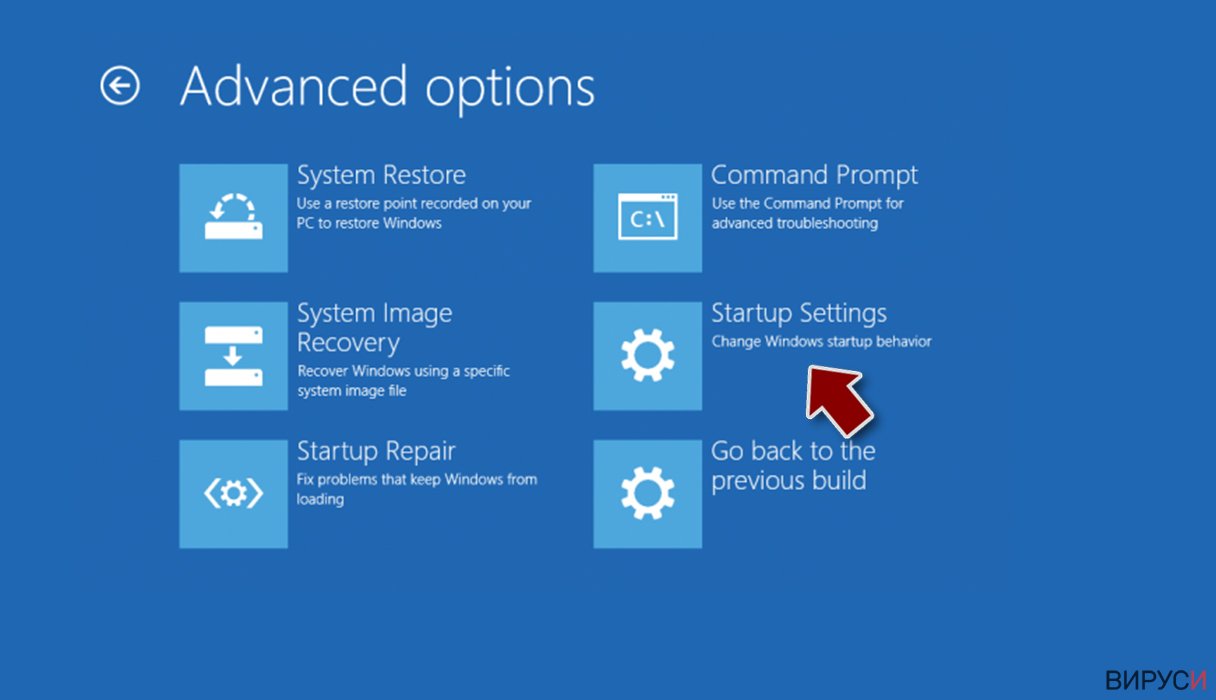

- Изберете Отстраняване на неизправности/Troubleshoot.

- Отидете в Разширени опции/Advanced options.

- Изберете Настройки при стартиране/Startup Settings.

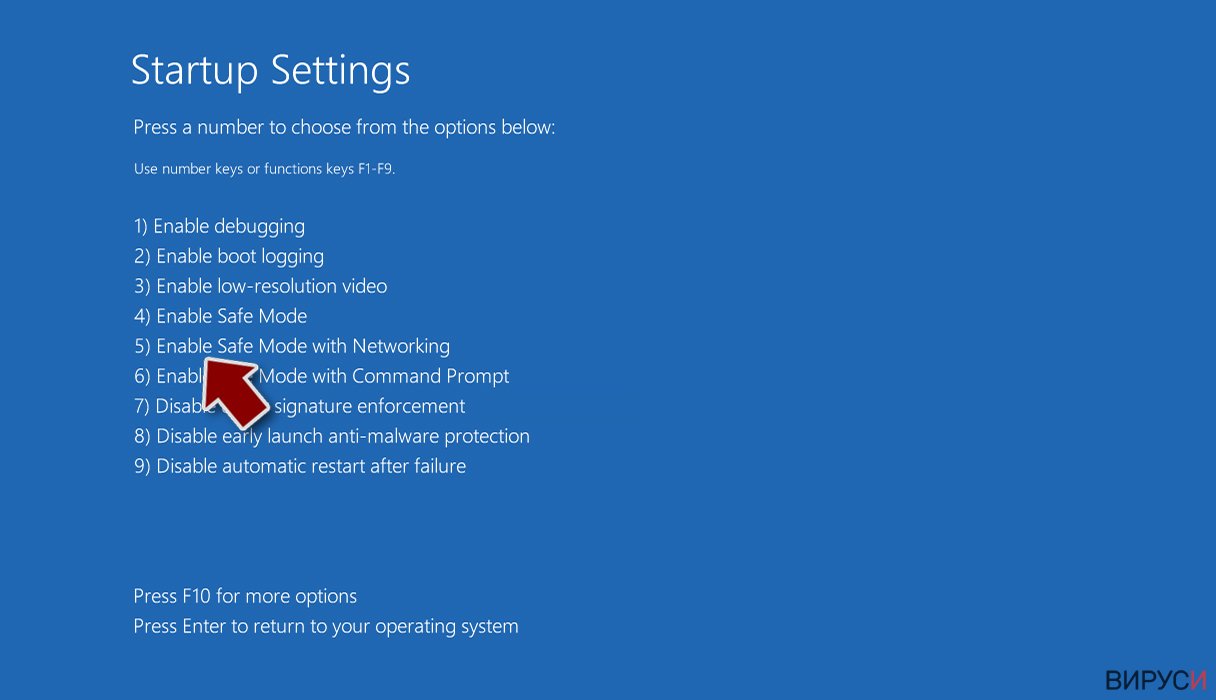

- Натиснете Рестартиране/Restart.

- Сега натиснете 5 или кликнете върху 5) Активирай Безопасен режим с мрежа/Enable Safe Mode with Networking.

Стъпка 2. Спрете съмнителните процеси

Мениджърът на задачите на Windows (Windows Task Manager) е полезен инструмент, който показва всички процеси, които протичат във фонов режим. Ако има процес, който се управлява от зловреден софтуер, трябва да го спрете:

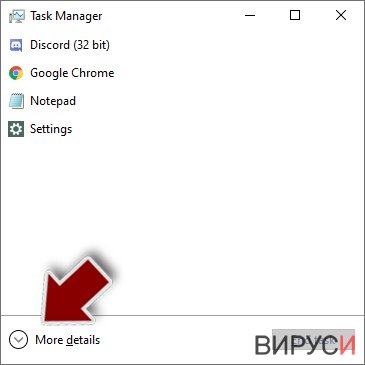

- На клавиатурата натискате Ctrl + Shift + Esc за да стартирате Мениджъра за задачите/Windows Task Manager.

- Кликвате върху Повече информация/More details.

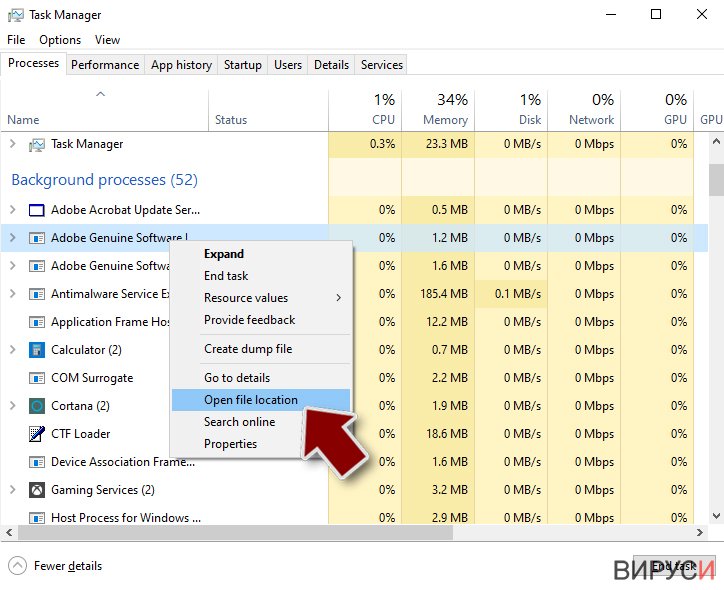

- Скролвате надолу до раздела Процеси във фонов режим/Background processes и търсите съмнителни процеси.

- С десен бутон на мишката кликвате и избирате Отворете местоположението на файла/Open file location.

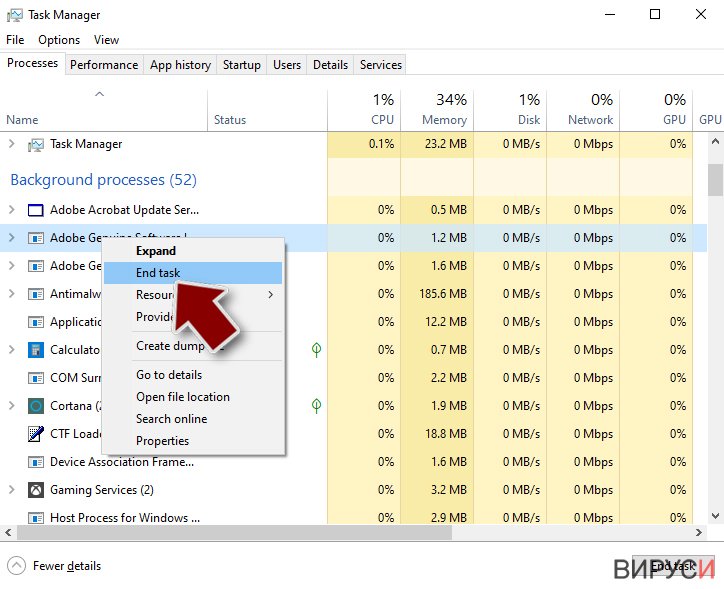

- Връщате се обратно при процеса, кликвате с десен бутон и избирате Край на задачата/End Task.

- Изтрийте съдържанието на зловредната папка.

Стъпка 3. Проверете Startup програмите

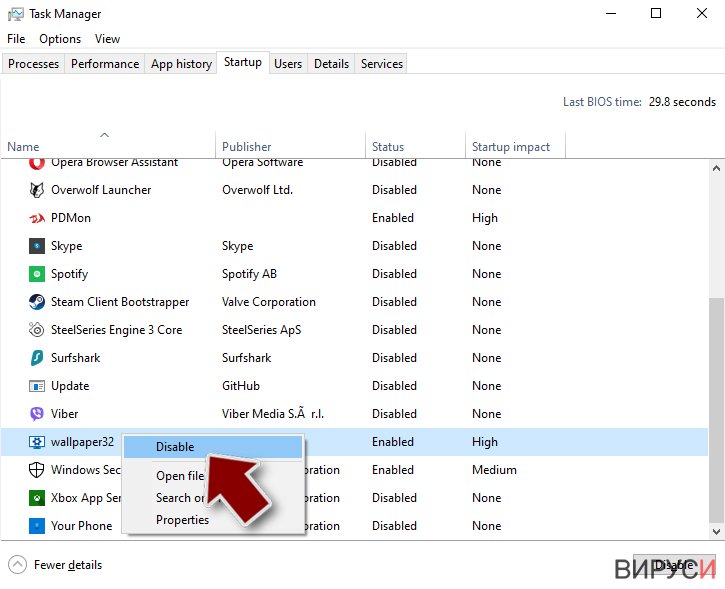

- Натиснете Ctrl + Shift + Esc на клавиатурата, за да отворите Мениджъра на задачите/Windows Task Manager.

- Отидете в раздела Startup.

- Кликнете с десен бутон върху съмнителната програма и натиснете Деактивирай/Disable.

Стъпка 4. Изтрийте файловете на вируса

Файловете свързани със зловредния софтуер могат да бъдат открити на различни места в компютъра ви. По-долу ще видите инструкции, които ще ви помогнат да ги откриете:

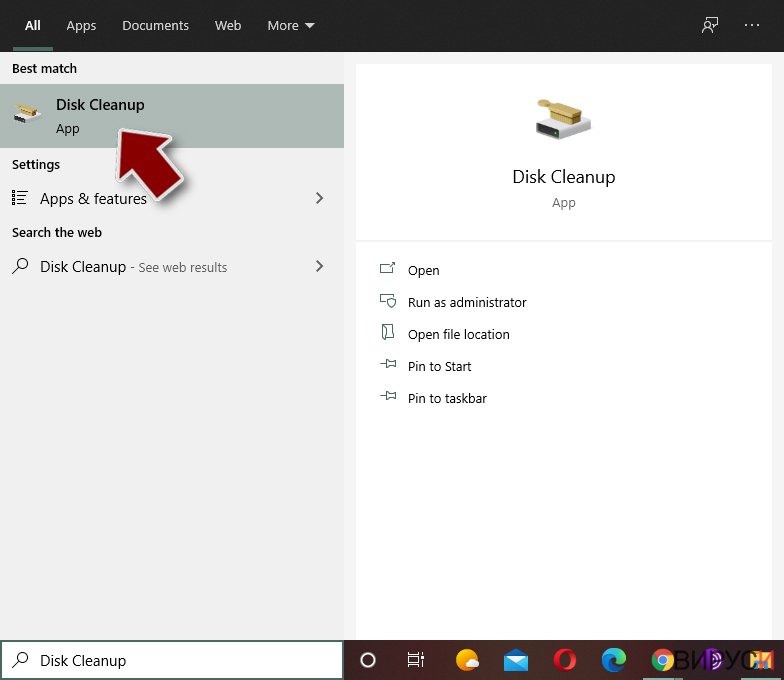

- Напишете Disk Cleanup в полето за търсене на Windows и натиснете Enter.

- Изберете дялът, който искате да почистите (C: е основния ви дял по подразбиране и е много вероятно зловредните файлове да са точно в него).

- Скролнете през списъка с Файлове за изтриване/Files to delete и изберете следните:

Temporary Internet Files/Временни Интернет файлове

Downloads/Изтегляния

Recycle Bin/Кошче

Temporary files/Временни файлове - Изберете Почистете системните файлове/Clean up system files.

- Също така може да потърсите и за още зловредни файлове, скрити в следните папки (напишете ги в търсачката на Windows/Windows Search и натиснете Enter):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

След като приключите, рестартирайте компютъра в нормален режим.

Премахнете Monero Miner, използвайки System Restore

-

Стъпка 1: Рестартирайте компютъра си, за да Safe Mode with Command Prompt

Windows 7 / Vista / XP- Натиснете Start → Shutdown → Restart → OK.

- Когато компютърър Ви се активира, натиснете F8 няколко пъти, докато видите прозореца Advanced Boot Options

-

Изберете Command Prompt от списъка

Windows 10 / Windows 8- Натиснете Power в Windows логин екран. Сега натиснете и задръжте Shift, което е на клавиатурата Ви, и след това натиснете Restart..

- Сега изберете Troubleshoot → Advanced options → Startup Settings и накрая натиснете Restart.

-

След като компютърът Ви е активен, изберете Enable Safe Mode with Command Prompt в Startup Settings прозореца.

-

Стъпка 2: Рестартирайте системните си файлове и настройки

-

След като се появи Command Prompt прозорец, въведете cd restore и кликнете Enter.

-

Сега напишете rstrui.exe и натиснете Enter отново..

-

Когато се появи нов екран, натиснете Next и изберете Вашия restore point преди инфекцията с Monero Miner. След това натиснете Next.

-

Сега кликнете Yes, за да започни system restore.

-

След като се появи Command Prompt прозорец, въведете cd restore и кликнете Enter.

Накрая, винаги трябва да мислите за защита от крипто-рансъмуери. За да защитите компютъра си от Monero Miner и други рансъмуери, използвайте добър анти спайуер, като например FortectIntego, SpyHunter 5Combo Cleaner или Malwarebytes

Препоръчано за Вас

Не позволявайте на правителството да ви шпионира

Правителствата имат много причини за проследяване на потребителски данни и шпиониране на гражданите, затова е добре да се замислите и да разберете повече за съмнителните практики за събиране на информация. За да избегнете нежелано проследяване или шпиониране, трябва да бъдете напълно анонимни в Интернет.

Може да изберете различно местоположение, когато сте онлайн и имате достъп до желани материали без ограничение на специфично съдържание. Може да се радвате на Интернет връзка без рискове да бъдете хакнати, като използвате VPN услугата Private Internet Access.

Управлявайте информацията, която може да бъде използвана от правителството или трети страни и сърфирайте в мрежата без да бъдете шпионирани. Дори да не участвате в някакви незаконни дейности или се доверявате на избора си на услуги и платформи, имайте едно наум за собствената си сигурност и вземете превантивни мерки като използвате VPN услуга.

Архивиране на файлове в случай на атака на зловреден софтуер

Компютърните потребители могат да понесат различни загуби, които се дължат на кибер инфекции или на техни собствени грешки. Софтуерни проблеми, причинени от зловреден софтуер или загуба на информация, дължаща се на криптиране, могат да доведат до различни последици за устройството ви или дори до непоправими щети. Когато разполагате с адекватни актуални резервни файлове лесно може да се възстановите след подобен инцидент и да се върнете към работата си.

Актуализациите на резервните файлове след всяка промяна в устройството са изключителни важни, за да може да се върнете на точното място, на което сте спрели работа, когато зловреден софтуер или друг проблем с устройството е причинило загуба на информация или е прекъснало работата ви.

Когато разполагате с предишна версия на важен документ или проект, може да избегнете чувството на безсилие и стреса. Доста е полезно в случай на изненадваща зловредна атака. Използвайте Data Recovery Pro за възстановяване на системата.