Премахни Osiris вирус - 2016 актуализация

Упътване за премахване на Osiris вируси

Какво е Рансъмуерният вирус Osiris?

Новото лице на Locky, наречено вирусът Osiris, се разпространява с притеснителна скорост

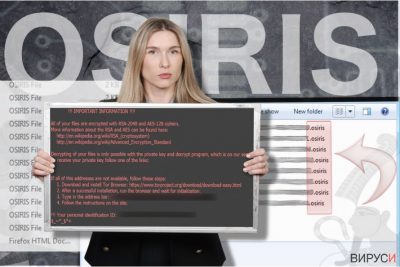

Вирусът Osiris е новият рансъмуер Locky, именуван на египетския бог. Авторите на вируса Locky показват огромен интерес към древната митология, тъй като именуват всеки техен вирус на скандинавски бог, като например Odin, Thor или Aesir. Първата поява на Osiris е била на 5 декември 2016. Новата версия на вируса изглежда значително подобрена и в момента е способна да избегне засичане от много антивирусни програми (в момента се засича 8 от 56 пъти). Вирусът работи като традиционен рансъмуер – инфектира системата, използвайки троянец и тихомълком се инсталира и започва да търси файлови типове на системата. Всеки файл, който отговаря на типа, търсен от вируса, се криптира чрез RSA-2048 и AES-128 шифъри. След това всеки файл получава екстензия .osiris и губи оригиналното си име, защото рансъмуерът го променя с набор от символи [8 символа]–[4 символа]–[4 символа]–[8 случайни символа]–[12 случайни символа]. Първите 16 символа представят ID-то на жертвата.

След процедурата по криптиране, вирусът добавя бележка за откуп на име OSIRIS-9b28.html към всяка папка, включително на работния плот. Бележката съдържа линкове към Уикипедия за статии относно RSA-2048 и AES-128 шифърите, за да помогнат на жертвата да разбере какво е направил вируса на личните му данни. Бележката обяснява, че декриптирането е възможно само чрез специален ключ за тази цел, който притежават само създателите на вируса. За да го купи, жертвата трябва да си инсталира браузъра Tor и да посети уникален сайт за плащане (всяка жертва получава свой такъв). Накрая малуерът Osiris променя картинката на работния плот на традиционния уолпейпър на Locky (черен фон с червен текст). Osiris, също както предни версии на Locky, препоръчва закупуването на Locky Decryptor , който струва между 0.5 и 4 биткойна. Биткойн представлява виртуална парична единица, изисквана от почти всички рансъмуерни вируси. Плащането в биткойни позволява на престъпниците да останат анонимни. От жертвата се изисква да купи биткойни онлайн и да ги преведе в предоставен биткойн портфейл. Всички жертви трябва да премахнат вируса Osiris възможно най-скоро и да сканират системата си, използвайки мощен анти-малуерен инструмент като FortectIntego или SpyHunter 5Combo Cleaner. Компютърът трябва да бъде почистен професионално, защото последната версия на Locky носи със себе си допълнителен малуер, който включва инфектираните компютри в botnets. Не опитвайте да премахнете Osiris ръчно, тъй като може да си навредите повече, отколкото да си помогнете.

Ако данните Ви са били повредени от последния рансъмуер Locky може да започнете да се замисляте дали да платите откупа или не. Разбираме, че личните Ви данни са изключително важни и че никой не желае да ги загуби за по-малко от половин час. Въпреки това организации като болници или правителства не могат да си позволят да загубят всичките тези данни, защото просто не могат да функционират без тях, затова има редица случаи, в които институции плащат огромни суми откуп за декриптиране на данни (например Hollywood Presbyterian Medical Center е платил 17 000 долара). Въпреки това има случаи, в които жертвата плаща откупа но така и не получава отговор от хакерите. Затова препоръчваме да направите премахването на Osiris свой приоритет. Ако сте домашен потребител можете да възвърнете част от данните си от устройства като USB или CD, или още по-добре – от хард диск, в който си пазите бекъп. За съжаление без бекъп възстановяването на данни е невъзможно. Силно препоръчваме всички жертви да прочетат изявлението на ФБР относно рансъмуерните вируси и да разберат как да защитят файловете си от криптираш малуер.

Как се разпространява Osiris?

Скорошни новини показват, че настоящите версии на Locky се разпространяват чрез объркващи имейли, които имат заглавие „Photo/Scan/Document from office“. Подобни имейли съдържат зловредна приставка (.zip файл), който, веднъж разархивиран пуска .vbs файл в системата. Ако жертвата позволи на любопитството да победи и отвори файлът, той просто ще активира деструктивния рансъмуер. .vbs файлът се свързва към онлайн сървъри и без позволението на потребителя сваля Locky в системата. Вирусът се активира без да показва каквито и да е съобщения за инсталация или нотификация и криптира всички данни за минути. Освен това нова техника за разпространение е забелязана наскоро. Изглежда в момента Locky се разпространява чрез Facebook съобщения под формата на photo_9166.sfg файл.

Въпреки това Osiris се появява и по по-сложни начини, като например с помощта на експлойт китове и троянци. Рансъмуерът може да се пренася и с помощта на Pony Trojan, Nemucod и други зловредни софтуери. За да научите повече за Locky, преминете към следната страница: Вирусът Locky: начин на работа, разпространение и методи за премахване.

Как да премахнете рансъмуера Osiris?

Вирусът Osiris трябва да бъде премахнат правилно. Този малуер принадлежи на една от най-опасните крипто-рансъмуерни фамилии в света и не трябва да бъде подценяван. Поврежда компютъра в голяма степен и може да използва допълнителни инструменти, за да изпълнява други нелегални действия на системата. Затова, за да го изтриете препоръчваме да използвате анти-малуерен инструмент. За да започнете премахването на Osiris, рестартирайте компютъра си, както е описано долу.

Упътване за ръчно премахване на Osiris вируси

Рансъмуер: Инструкции за премахване на рансъмуер в Безопасен режим (Safe Mode)

Важно! →

Ръководството за ръчно премахване може да се окаже малко сложно за редовите компютърни потребители. Изискват се напреднали IT знания, за да се изпълни правилно (ако липсват или sа повредени важни системни файлове, това може да компрометира цялата операционна система Windows), а самото изпълнение може да отнеме часове. Затова силно препоръчваме да се използва описания по-горе автоматичен метод.

Стъпка 1. Влезте в Безопасен режим с мрежа/Safe Mode with Networking

Ръчното премахване на зловреден софтуер е най-добре да се направи в Безопасен режим/Safe Mode.

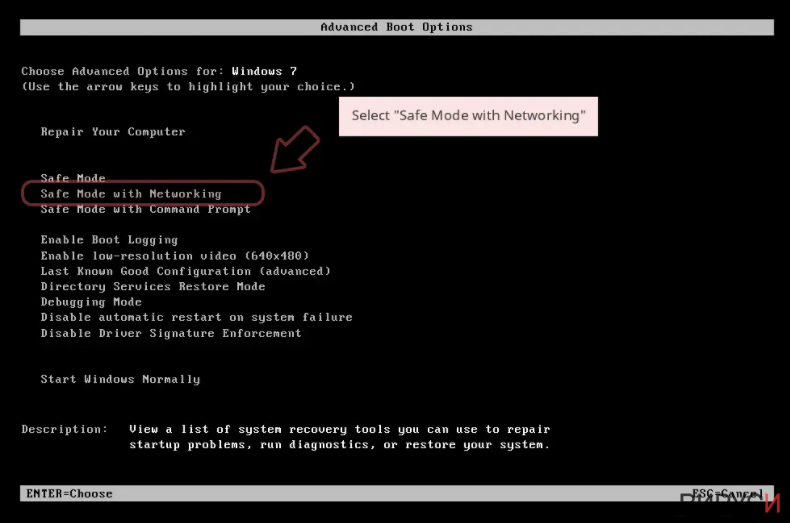

Windows 7 / Vista / XP

- Натиснете Start > Shutdown > Restart > OK.

- Когато компютърът ви стане активен, започнете да натискате бутона F8 (ако това не проработи, опитайте с F2, F12, Del и др. – всичко зависи от модела на дънната ви платка) многократно, докато видите прозореца Разширени опции за стартиране/Advanced Boot Options.

- От списъка изберете Безопасен режим с мрежа/Safe Mode with Networking.

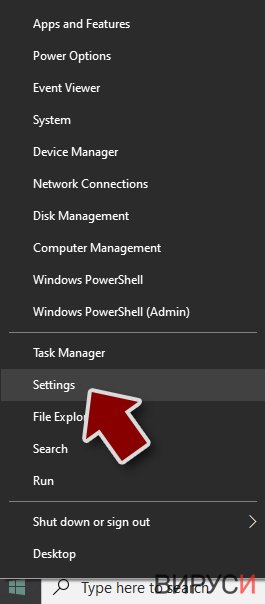

Windows 10 / Windows 8

- Кликнете с десен бутон на мишката върху Start бутона и изберете Настройки/Settings.

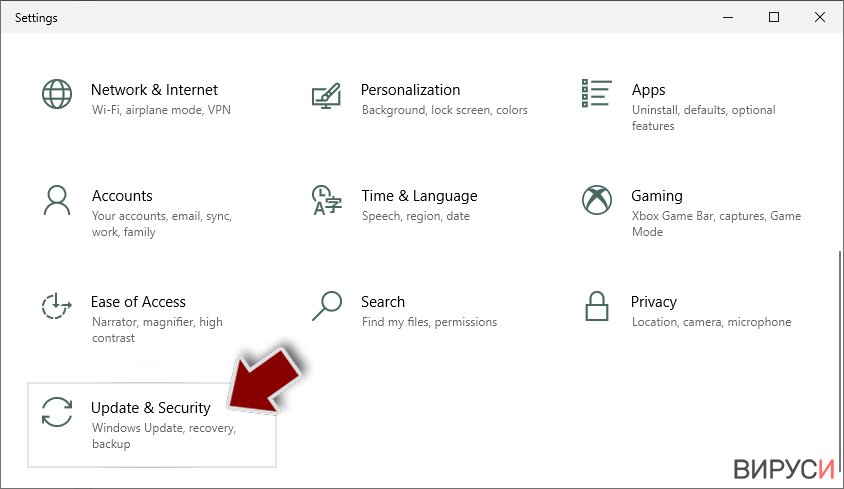

- Скролнете надолу и изберете Актуализации и Сигурност/ Update & Security.

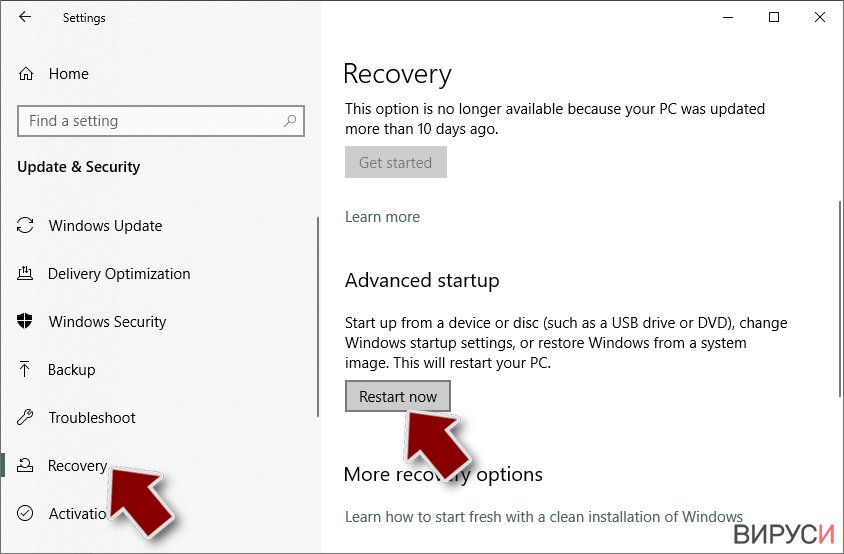

- В левия край на прозореца изберете Възстановяване/Recovery.

- Скролвате отново надолу, докато откриете Раздел за разширено стартиране/Advanced Startup section.

- Натискате Рестартирай сега/ Restart now.

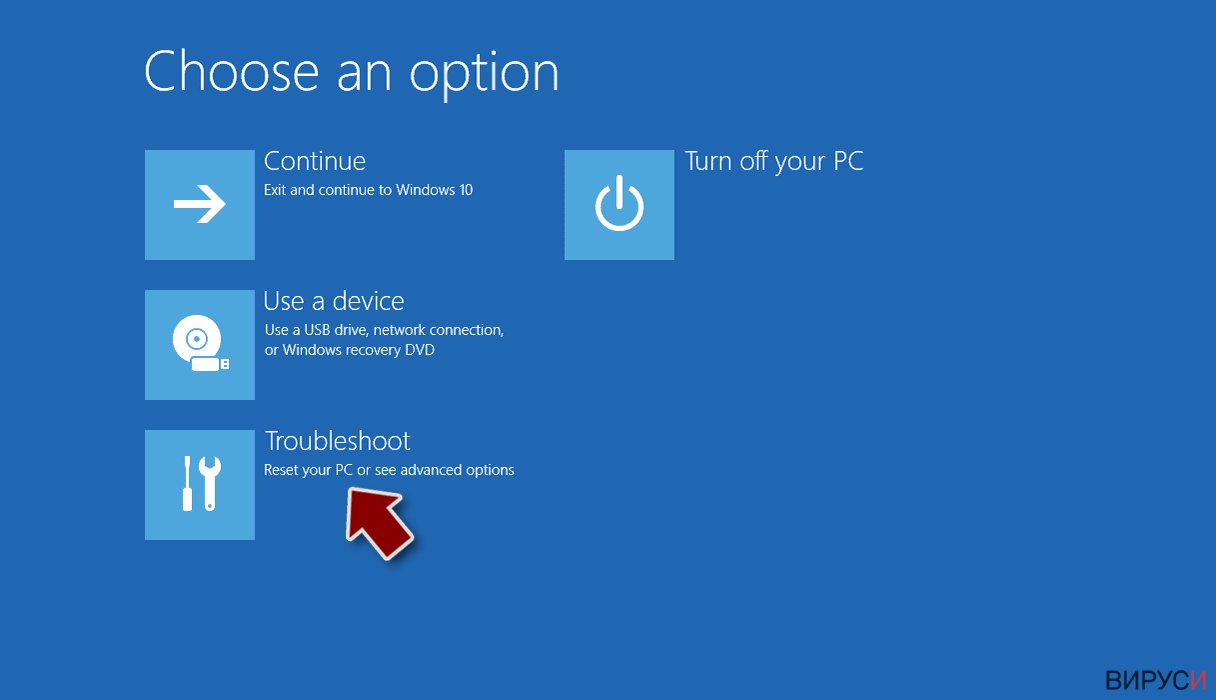

- Изберете Отстраняване на неизправности/Troubleshoot.

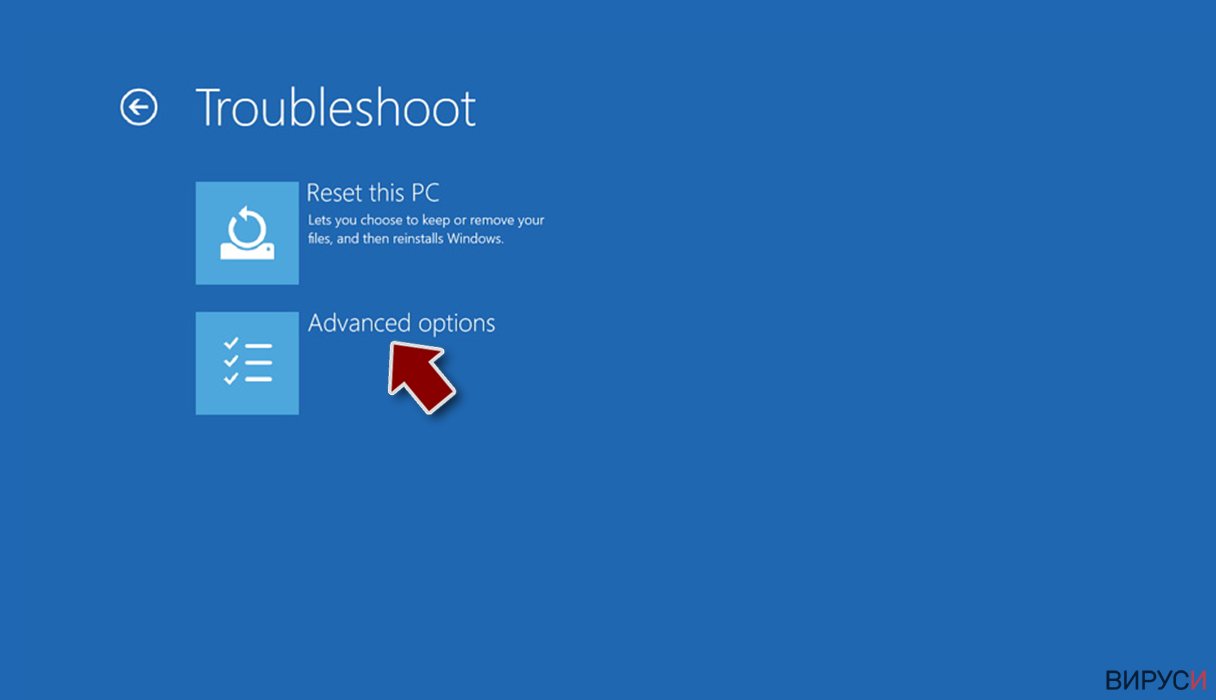

- Отидете в Разширени опции/Advanced options.

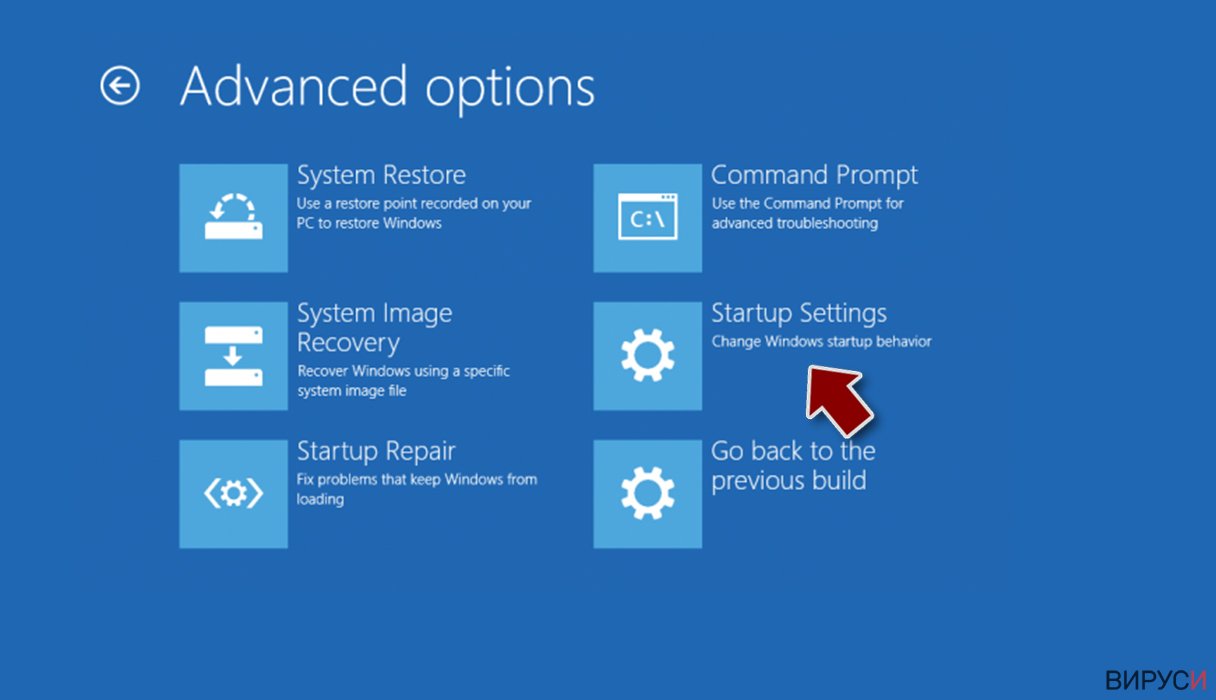

- Изберете Настройки при стартиране/Startup Settings.

- Натиснете Рестартиране/Restart.

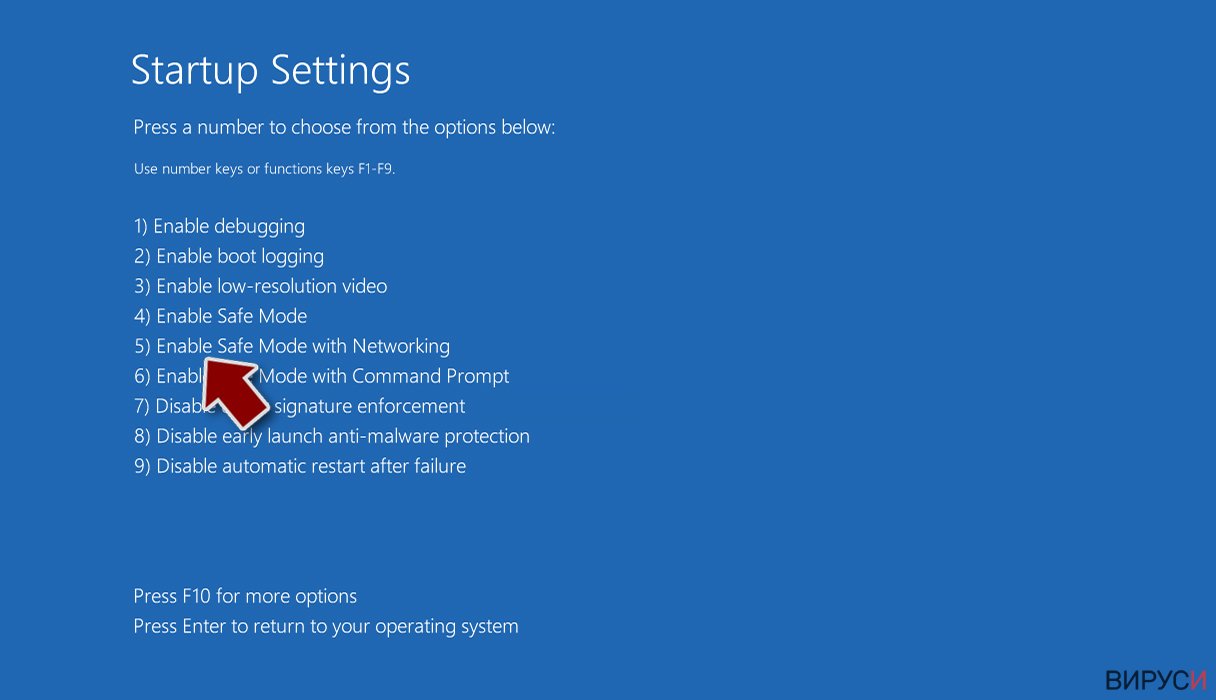

- Сега натиснете 5 или кликнете върху 5) Активирай Безопасен режим с мрежа/Enable Safe Mode with Networking.

Стъпка 2. Спрете съмнителните процеси

Мениджърът на задачите на Windows (Windows Task Manager) е полезен инструмент, който показва всички процеси, които протичат във фонов режим. Ако има процес, който се управлява от зловреден софтуер, трябва да го спрете:

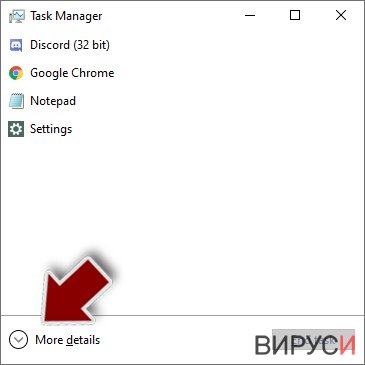

- На клавиатурата натискате Ctrl + Shift + Esc за да стартирате Мениджъра за задачите/Windows Task Manager.

- Кликвате върху Повече информация/More details.

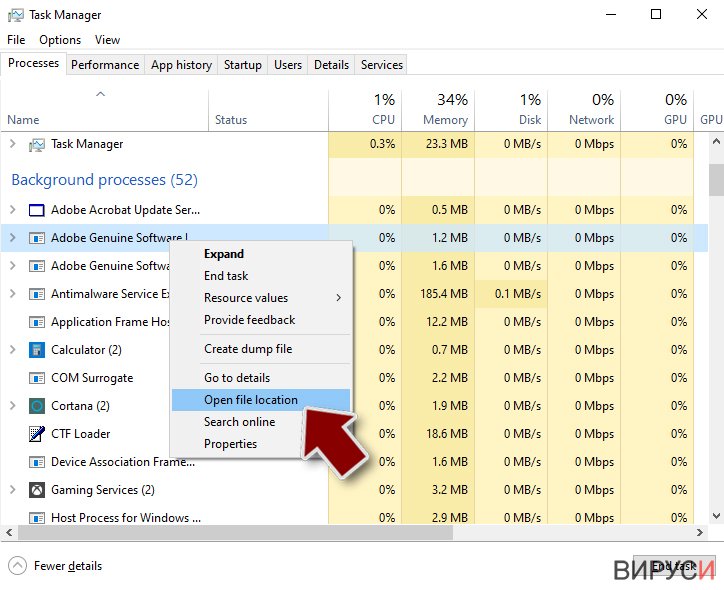

- Скролвате надолу до раздела Процеси във фонов режим/Background processes и търсите съмнителни процеси.

- С десен бутон на мишката кликвате и избирате Отворете местоположението на файла/Open file location.

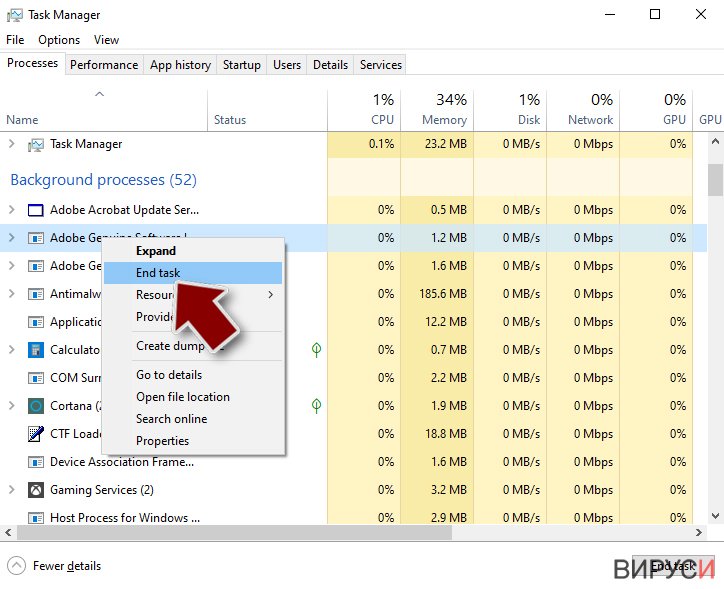

- Връщате се обратно при процеса, кликвате с десен бутон и избирате Край на задачата/End Task.

- Изтрийте съдържанието на зловредната папка.

Стъпка 3. Проверете Startup програмите

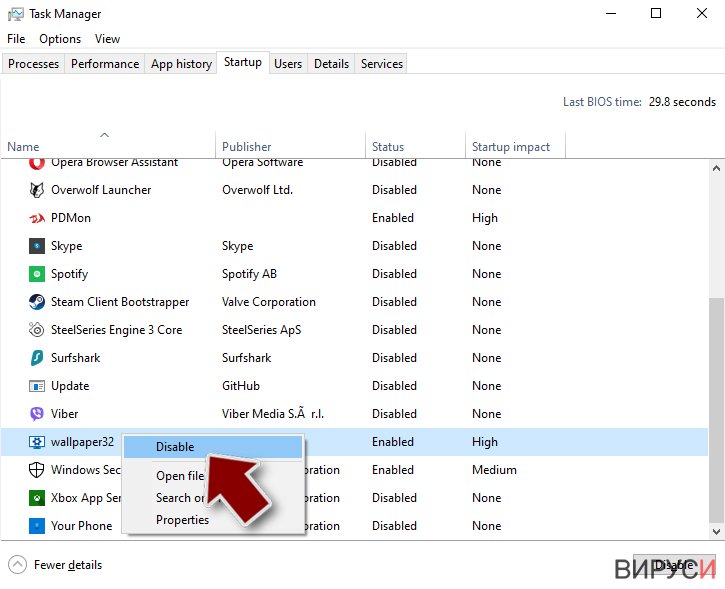

- Натиснете Ctrl + Shift + Esc на клавиатурата, за да отворите Мениджъра на задачите/Windows Task Manager.

- Отидете в раздела Startup.

- Кликнете с десен бутон върху съмнителната програма и натиснете Деактивирай/Disable.

Стъпка 4. Изтрийте файловете на вируса

Файловете свързани със зловредния софтуер могат да бъдат открити на различни места в компютъра ви. По-долу ще видите инструкции, които ще ви помогнат да ги откриете:

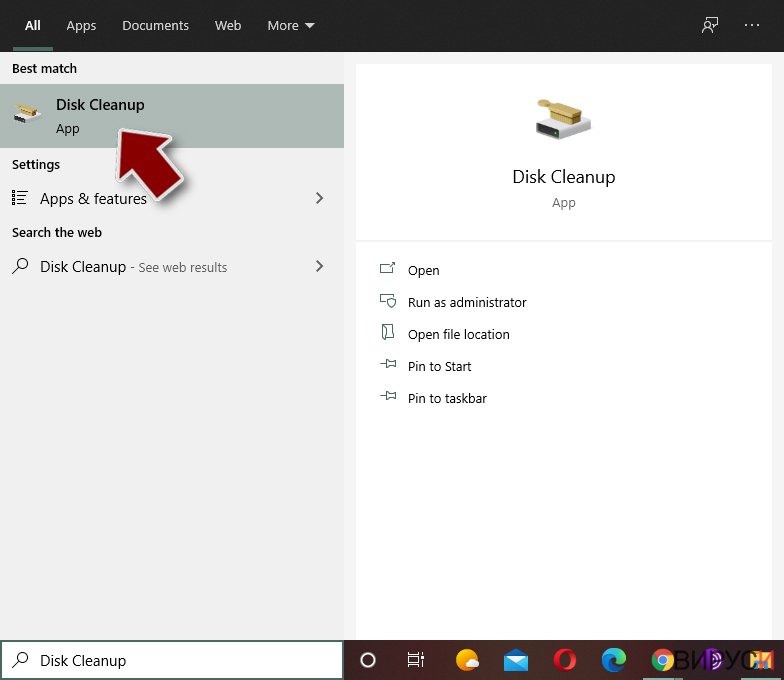

- Напишете Disk Cleanup в полето за търсене на Windows и натиснете Enter.

- Изберете дялът, който искате да почистите (C: е основния ви дял по подразбиране и е много вероятно зловредните файлове да са точно в него).

- Скролнете през списъка с Файлове за изтриване/Files to delete и изберете следните:

Temporary Internet Files/Временни Интернет файлове

Downloads/Изтегляния

Recycle Bin/Кошче

Temporary files/Временни файлове - Изберете Почистете системните файлове/Clean up system files.

- Също така може да потърсите и за още зловредни файлове, скрити в следните папки (напишете ги в търсачката на Windows/Windows Search и натиснете Enter):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

След като приключите, рестартирайте компютъра в нормален режим.

Премахнете Osiris, използвайки System Restore

-

Стъпка 1: Рестартирайте компютъра си, за да Safe Mode with Command Prompt

Windows 7 / Vista / XP- Натиснете Start → Shutdown → Restart → OK.

- Когато компютърър Ви се активира, натиснете F8 няколко пъти, докато видите прозореца Advanced Boot Options

-

Изберете Command Prompt от списъка

Windows 10 / Windows 8- Натиснете Power в Windows логин екран. Сега натиснете и задръжте Shift, което е на клавиатурата Ви, и след това натиснете Restart..

- Сега изберете Troubleshoot → Advanced options → Startup Settings и накрая натиснете Restart.

-

След като компютърът Ви е активен, изберете Enable Safe Mode with Command Prompt в Startup Settings прозореца.

-

Стъпка 2: Рестартирайте системните си файлове и настройки

-

След като се появи Command Prompt прозорец, въведете cd restore и кликнете Enter.

-

Сега напишете rstrui.exe и натиснете Enter отново..

-

Когато се появи нов екран, натиснете Next и изберете Вашия restore point преди инфекцията с Osiris. След това натиснете Next.

-

Сега кликнете Yes, за да започни system restore.

-

След като се появи Command Prompt прозорец, въведете cd restore и кликнете Enter.

Бонус: Възстановяване на информацията

Представеното по-горе ръководство има за цел да ви помогне да премахнете Osiris от компютъра си. За да възстановите криптираните си файлове ви препоръчваме използването на подробно ръководство, изготвено от специалистите по компютърна сигурност на virusi.bg?Файлове, криптирани с окончание .osiris са практически безполезни, освен ако нямате бекъп или сте склонни да си купите инструмент за декриптиране от престъпниците (което не препоръчваме да правите). Въпреки че в момента файловете не могат да бъдат декриптирани с познати инструменти за декриптиране, може да опитате тези методи за възстановяване на данни:

Ако файловете ви са криптирани от Osiris, може да използвате няколко начина за тяхното възстановяване:

Data Recovery Pro може да спаси някои файлове

Data Recovery Pro може да не възвърне всички файлове, но може да помогне за възстановяването на някои.

- Свали Data Recovery Pro;

- Следвайте стъпките за инсталиране на Data Recovery и инсталирайте програмата на компютъра си;

- Стартирайте и сканирайте компютъра за криптирани файлове от рансъмуер вируса Osiris;

- Възстановете ги.

Потърсете Windows Previous Versions

Ако сте пуснали System Restore можете да се възползвате сега. Следвайте тези стъпки, за да си върнете някои индивидуални файлове:

- Открийте криптирания файл, който искате да възстановите и кликнете с десния бутон на мишката върху него;

- Изберете “Properties” и отидете на бутона “Previous versions”;

- Тук проверете всички налични копия на файла “Folder versions”. Изберете версията, която искате да възстановите и кликнете върху “Restore”?

Накрая, винаги трябва да мислите за защита от крипто-рансъмуери. За да защитите компютъра си от Osiris и други рансъмуери, използвайте добър анти спайуер, като например FortectIntego, SpyHunter 5Combo Cleaner или Malwarebytes

Препоръчано за Вас

Не позволявайте на правителството да ви шпионира

Правителствата имат много причини за проследяване на потребителски данни и шпиониране на гражданите, затова е добре да се замислите и да разберете повече за съмнителните практики за събиране на информация. За да избегнете нежелано проследяване или шпиониране, трябва да бъдете напълно анонимни в Интернет.

Може да изберете различно местоположение, когато сте онлайн и имате достъп до желани материали без ограничение на специфично съдържание. Може да се радвате на Интернет връзка без рискове да бъдете хакнати, като използвате VPN услугата Private Internet Access.

Управлявайте информацията, която може да бъде използвана от правителството или трети страни и сърфирайте в мрежата без да бъдете шпионирани. Дори да не участвате в някакви незаконни дейности или се доверявате на избора си на услуги и платформи, имайте едно наум за собствената си сигурност и вземете превантивни мерки като използвате VPN услуга.

Архивиране на файлове в случай на атака на зловреден софтуер

Компютърните потребители могат да понесат различни загуби, които се дължат на кибер инфекции или на техни собствени грешки. Софтуерни проблеми, причинени от зловреден софтуер или загуба на информация, дължаща се на криптиране, могат да доведат до различни последици за устройството ви или дори до непоправими щети. Когато разполагате с адекватни актуални резервни файлове лесно може да се възстановите след подобен инцидент и да се върнете към работата си.

Актуализациите на резервните файлове след всяка промяна в устройството са изключителни важни, за да може да се върнете на точното място, на което сте спрели работа, когато зловреден софтуер или друг проблем с устройството е причинило загуба на информация или е прекъснало работата ви.

Когато разполагате с предишна версия на важен документ или проект, може да избегнете чувството на безсилие и стреса. Доста е полезно в случай на изненадваща зловредна атака. Използвайте Data Recovery Pro за възстановяване на системата.