Премахни CCleaner 5.33 вирус (Упътване за премахване) - Инструкции за премахване на вирус

Упътване за премахване на CCleaner 5.33 вируси

Какво е Вирусът CCleaner 5.33?

Заразена версия на CCleaner v5.33 пренася зловреден софтуер до 2.27 милиона потребители

Вирусът CCleaner определя заразената версия v5.3 на добре познатия инструмент против зловреден софтуер CCleaner. Като използват атака от типа Разширена устойчива заплаха (Advanced Persistent Threat (APT), измамниците са успели да разбият дистрибуционната мрежа и са добавили зловреден софтуер под прикритието на версия 5.33 на CCleaner 5.33.

Зловредният софтуер, който носи името троянски кон Floxif, е успял да заблуди над 2 милиона потребители, които са изтеглили валидните версии на CCleaner 5.33 и CCleaner Cloud 1.07.3191. Атаката започва на 15 август и продължава до 15 септември 2017, когато специалистите по сигурност успяват да я засекат.

Актуализация от 28 септември 2017. Въпреки, че Avast, които сега притежават инструмента първоначално създаден от Piriform, заявиха, че зловредният софтуер е унищожен, изглежда, че кибер престъпниците продължават своите атаки. Първата фаза от вирусната атака срещу CC Cleaner доведе до предположения, че крайната цел са обикновените потребители. Троянският кон Floxif, който се държи като бекдор вирус (задна врата) е програмиран да събира информация за жертвите и да я изпраща до отдалечен сървър.

Поради претоварване на сървъра, базата данни се срива. Това кара създателите на зловредния софтуер да създадат отново базата с данни и да започнат втора фаза на атаката. Това разкрива, че обикновените потребители са само „междинна спирка“ към големите компании: Microsoft, Sony, Samsung, Cisco, VMware, D-Link, Linksys, HTC.

Скорошен анализ разкрива, че над 700 000 устройства и приблизително 20 компании са заразени със зловредния софтуер в рамките на 4 дни. Едни от най-засегнатите са компании в областта на телекомуникациите и социалните мрежи. Компании от Япония и Тайван съобщават за доста голям брой засегнати компютри, съответно 10 и 13.

Основни факти за зловредния софтуер Piriform(Floxif):

- Троянският кон Floxif CCleaner е внедрен в 32-битовата версия на CCleaner 5.33.6162 и CCleaner Cloud 1.07.3191. Нападателите са добавили зловредния софтуер в основния изпълним файл на софтуера, известен като CCleaner.exe.

- Зловредната версия е общодостъпна за изтегляне между 15 август и 15 септември 2017. Компанията, която притежава правата на софтуера съобщава за приблизително 2,27 милиона потребители, които са инсталирали компрометираната версия на компютърния оптимизиращ софтуер.

- Компрометираната версия инсталира бекдор вирус (задна врата) в компютрите на жертвите, който може да предава определена информация към командните и контролни сървъри.

- Заразените потребители трябва незабавно да актуализират до версия 5.34 на софтуера и да предприемат мерки по смяна на пароли и друга чувствителна информация, до която престъпниците евентуално са имали достъп.

- Два IP адреса – 216.126.225.163 и 216.126.225.148 – се свързват с хакерите.

Проучванията показват, че актуализацията може да се окаже недостатъчна, тъй като престъпниците са включили и досега неоткрит „полезен товар“. На жертвите се препоръчва да възстановят компютрите си от резервни копия, за да изтрият напълно зловредния софтуер.

Компрометирана версия CCleaner 5.33 включва зловреден заряд, който съдържа Алгоритъм за генериране на домейни (Domain Generation Algorithm (DGA) и възможност да комуникира с Команден и контролен сървър. Вирусът използва тази връзка да предава всички видове данни от компютъра на жертвата, включително, но не само:

- Име на компютъра;

- Списък с инсталирани програми;

- Списък с мрежови адаптери;

- Уникални идентификационни номера (ID);

- Списък на активните процеси.

За да защитите компютъра си и да премахнете вируса CCleaner, трябва НЕЗАБАВНО да направите актуализация от версия v5.33 към v.34. Въздействието на зловредния софтуер е голямо и все пак, вземайки предвид, че софтуерът е успявал да отброи почти 2 милиарда изтегляния на месец, ситуацията можеше и да е по-лоша.

Освен това, компрометираната версия би могла да донесе още зловреден софтуер в компютъра ви (тъй като според налични данни може да прави и това), затова силно ви препоръчваме да сканирате компютъра си с програма против зловреден софтуер, за да премахнете и останките от троянския кон CCleaner Floxif Trojan и други опасни програми наведнъж. FortectIntego или Malwarebytes ще ви помогне да го направите по-бързо.

Зловредният софтуер CCleaner започва втората си атака

Изследователи от Talos Intelligence съобщават за втори „полезен заряд“ на вируса CCleaner, който има за цел определен брой високопрофилни технологични компании, базирани на техните домейни. Престъпниците са опитали да компрометират едни от най-големите компании, включително:

Akamai, Intel, Microsoft, Google, Samsung, Sony, VMware, HTC, Linksys, D-Link, Cisco.

Вторият етап започва с инсталатор на име GeeSetup_x86.dll. Веднъж активиран, той определя версията на системата – 32 или 64-битова и след това пуска троянския кон в нея. Инсталаторът за 32-битовата версия се нарича TSMSISrv.dll, а другият EFACli64.dll. Изглежда, че злосторниците целят да откраднат интелектуална собственост от описаните технологични компании.

Пренасяне на троянския кон-бекдор

Както посочихме по-горе, оригиналните сървъри на CCleaner бяха компрометирани по време на кибер атака, а това означава, че зловредният софтуер е бил на разположение на всеки, който изтегли софтуер от уеб страницата на Piriform.

Обновената версия е пусната на 15 август 2017, като това означава, че от тази дата потребителите започват да изтеглят заразената версия на компютрите си, без да знаят.

От Zondervirus.nl предупреждават, че това е могло да се случи и на всеки, който е изтеглил актуализация за компютърния оптимизиращ софтуер между 15 август и 15 септември 2017.

Безопасен ли е CCleaner?

Обърнете внимание, че програмата Piriform CCleaner сама по себе си НЕ Е вирус. Това е напълно легитимен софтуер, който може да използвате, обаче кибер престъпниците са използвали нелегални методи да пробият в сървърите на компанията и да инжектират зловредни скриптове в одобрения софтуер.

Веднага след като специалистите по сигурност засичат вируса C Cleaner, Avast правят официално изявление, в което подканват потребителите и компаниите да обновят до версия 5.34. И въпреки това, все още няма достатъчно информация как хакерите са успели да продължат с атаката.

За да се уверите, че в компютъра ви няма зловреден софтуер, деинсталирайте програмата, сканирайте системата с Malwarebytes или алтернативен инструмент за сигурност и преинсталирайте версия CCleaner 5.34. А сега нека разгледаме възможностите за премахване на зловредния софтуер CCleaner.

Премахване на вируса CCleaner

Изследванията предполагат, че няма да е достатъчно да премахнете вируса CCleaner като обновите до версия 5.34. Тъй като е открит и втори зловреден заряд, съветваме да почистите компютъра си из основи. .

Затова ви препоръчвам да възстановите компютъра си от резервно копие (създадено преди инсталирането на зловредния софтуер и след това да проверите компютъра си с програма против зловреден софтуер. По-долу ще намерите инструкции как да направите това.

След като приключите с премахването на CCleaner, защитете профилите, до които сте имали достъп по времето, когато зловредната версия на оптимизационния инструмент е била на компютъра ви. Съветваме ви да смените паролите си като използвате устройство, което не е било компрометирано – най-добре от телефона си.

Упътване за ръчно премахване на CCleaner 5.33 вируси

Рансъмуер: Инструкции за премахване на рансъмуер в Безопасен режим (Safe Mode)

Важно! →

Ръководството за ръчно премахване може да се окаже малко сложно за редовите компютърни потребители. Изискват се напреднали IT знания, за да се изпълни правилно (ако липсват или sа повредени важни системни файлове, това може да компрометира цялата операционна система Windows), а самото изпълнение може да отнеме часове. Затова силно препоръчваме да се използва описания по-горе автоматичен метод.

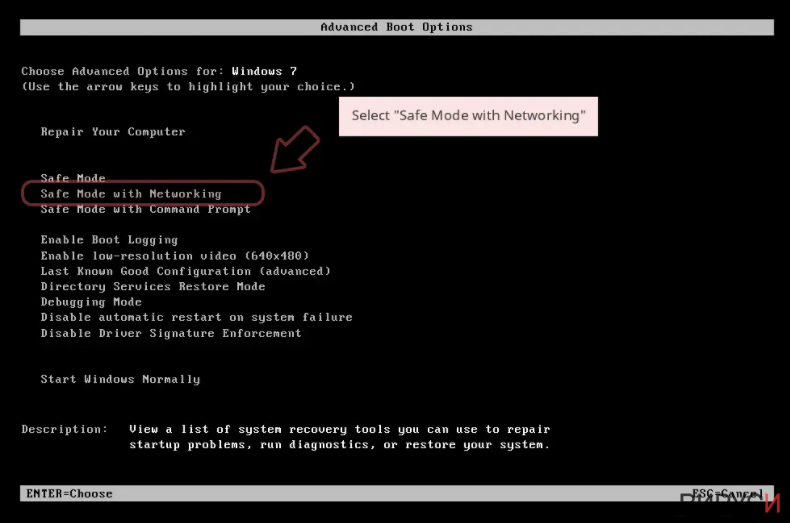

Стъпка 1. Влезте в Безопасен режим с мрежа/Safe Mode with Networking

Ръчното премахване на зловреден софтуер е най-добре да се направи в Безопасен режим/Safe Mode.

Windows 7 / Vista / XP

- Натиснете Start > Shutdown > Restart > OK.

- Когато компютърът ви стане активен, започнете да натискате бутона F8 (ако това не проработи, опитайте с F2, F12, Del и др. – всичко зависи от модела на дънната ви платка) многократно, докато видите прозореца Разширени опции за стартиране/Advanced Boot Options.

- От списъка изберете Безопасен режим с мрежа/Safe Mode with Networking.

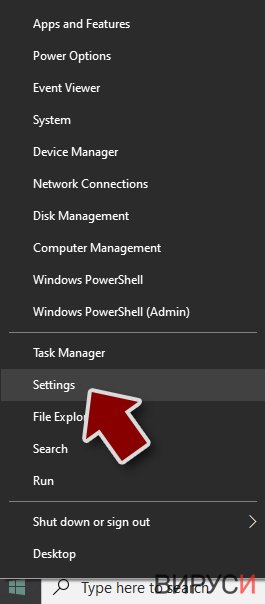

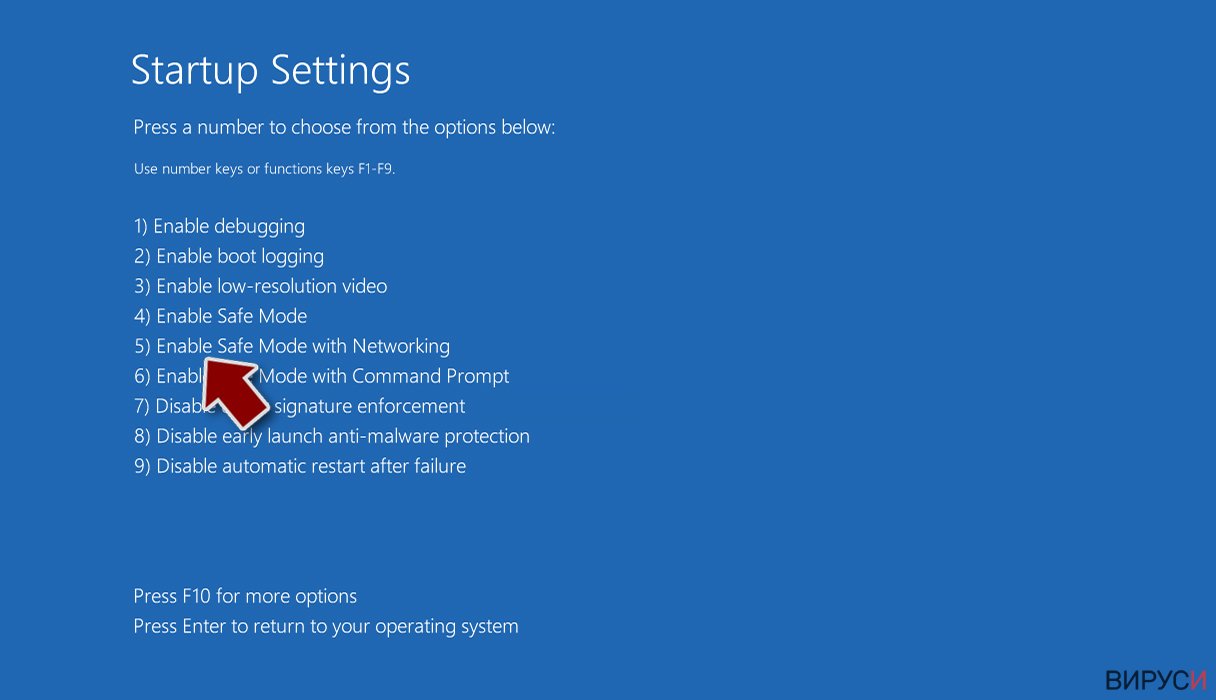

Windows 10 / Windows 8

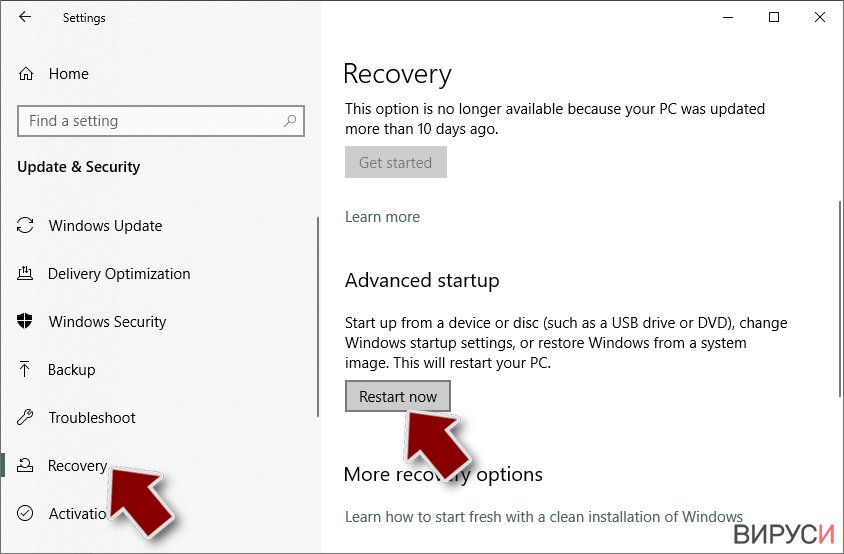

- Кликнете с десен бутон на мишката върху Start бутона и изберете Настройки/Settings.

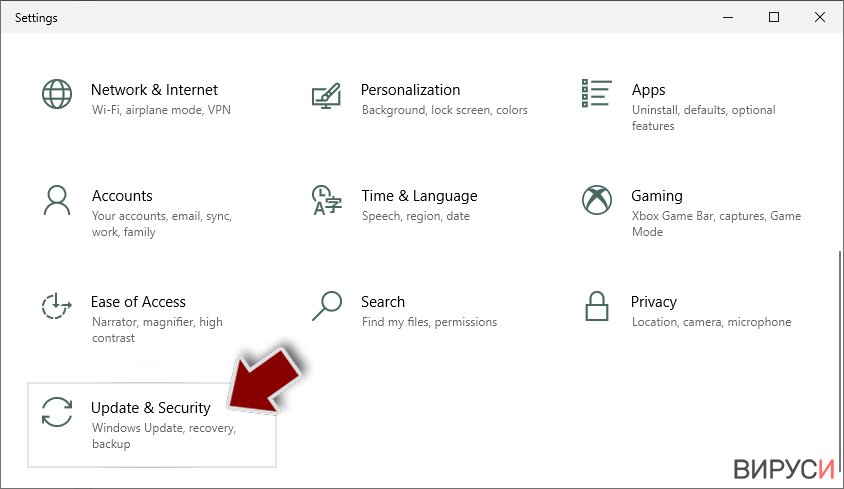

- Скролнете надолу и изберете Актуализации и Сигурност/ Update & Security.

- В левия край на прозореца изберете Възстановяване/Recovery.

- Скролвате отново надолу, докато откриете Раздел за разширено стартиране/Advanced Startup section.

- Натискате Рестартирай сега/ Restart now.

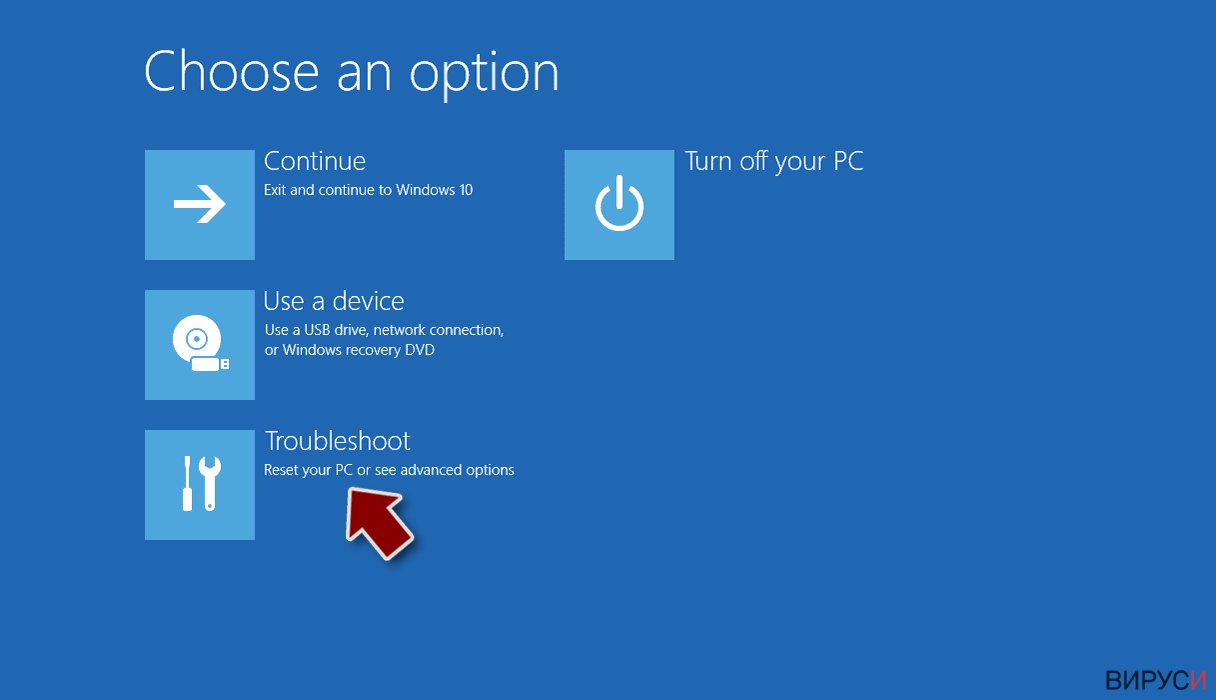

- Изберете Отстраняване на неизправности/Troubleshoot.

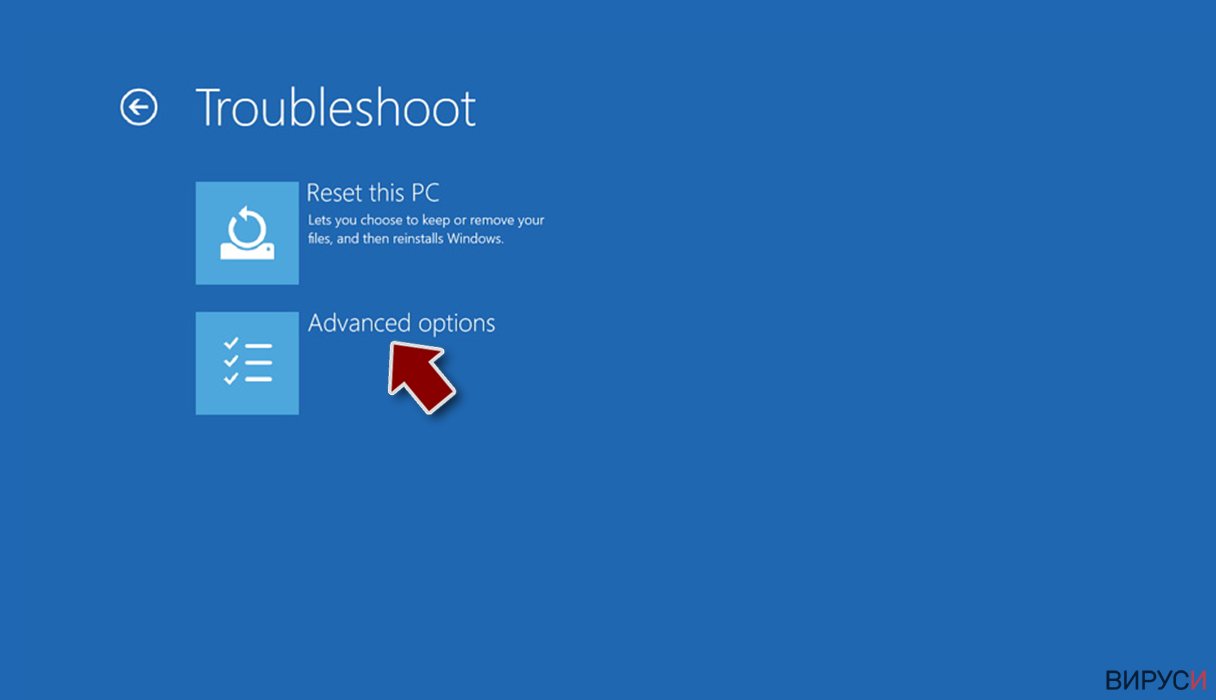

- Отидете в Разширени опции/Advanced options.

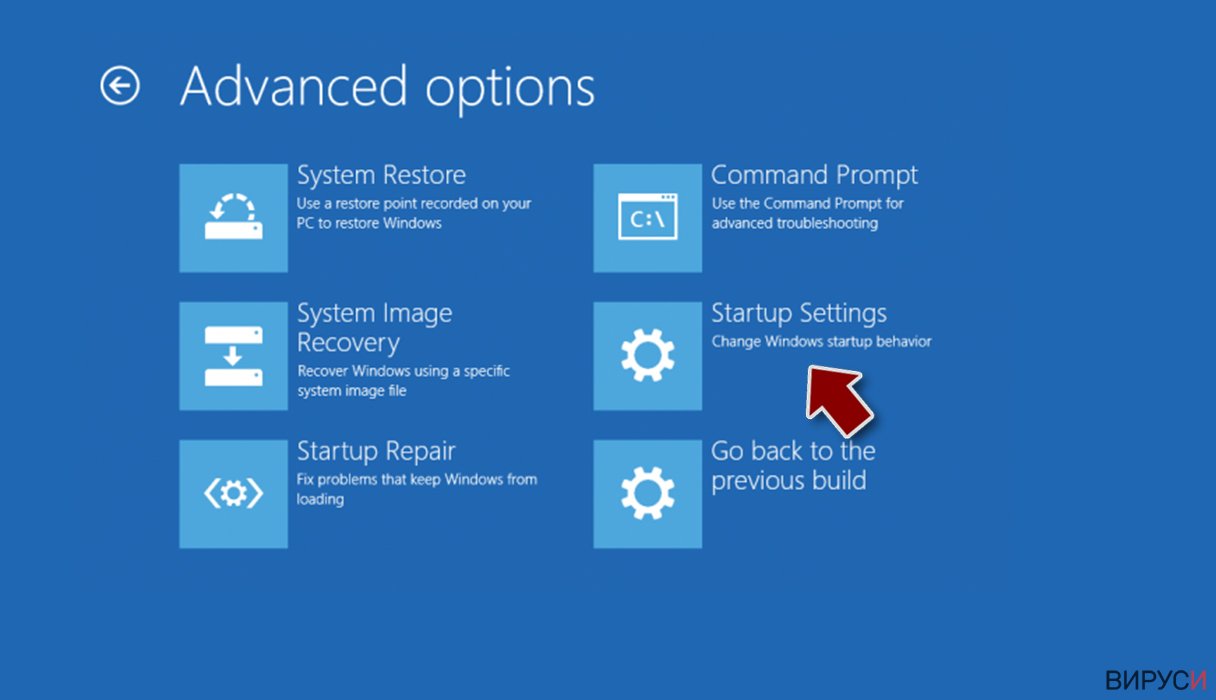

- Изберете Настройки при стартиране/Startup Settings.

- Натиснете Рестартиране/Restart.

- Сега натиснете 5 или кликнете върху 5) Активирай Безопасен режим с мрежа/Enable Safe Mode with Networking.

Стъпка 2. Спрете съмнителните процеси

Мениджърът на задачите на Windows (Windows Task Manager) е полезен инструмент, който показва всички процеси, които протичат във фонов режим. Ако има процес, който се управлява от зловреден софтуер, трябва да го спрете:

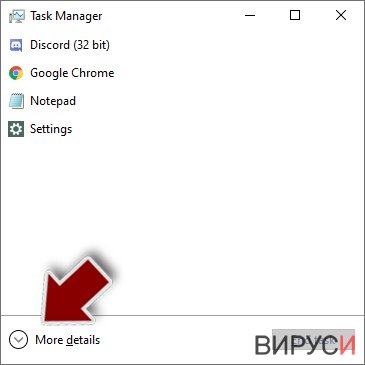

- На клавиатурата натискате Ctrl + Shift + Esc за да стартирате Мениджъра за задачите/Windows Task Manager.

- Кликвате върху Повече информация/More details.

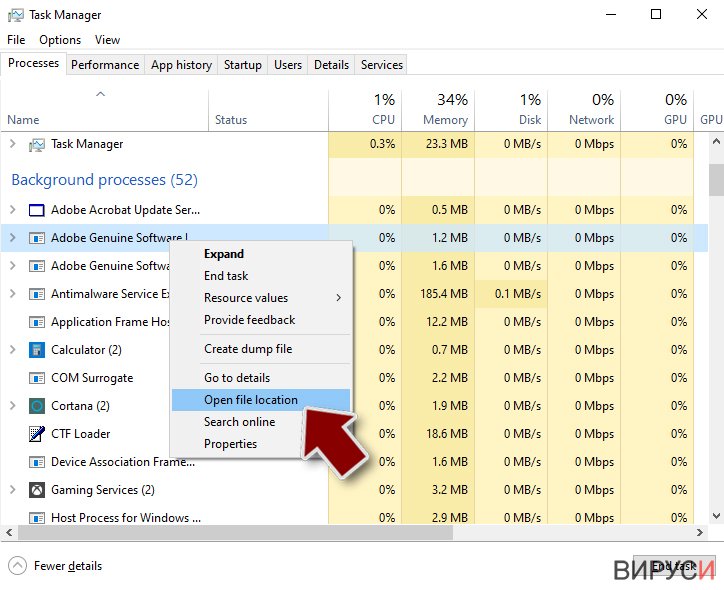

- Скролвате надолу до раздела Процеси във фонов режим/Background processes и търсите съмнителни процеси.

- С десен бутон на мишката кликвате и избирате Отворете местоположението на файла/Open file location.

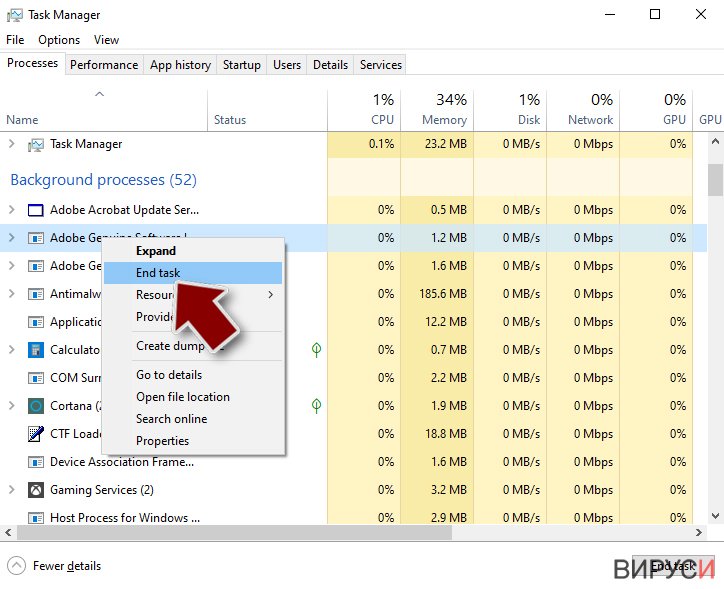

- Връщате се обратно при процеса, кликвате с десен бутон и избирате Край на задачата/End Task.

- Изтрийте съдържанието на зловредната папка.

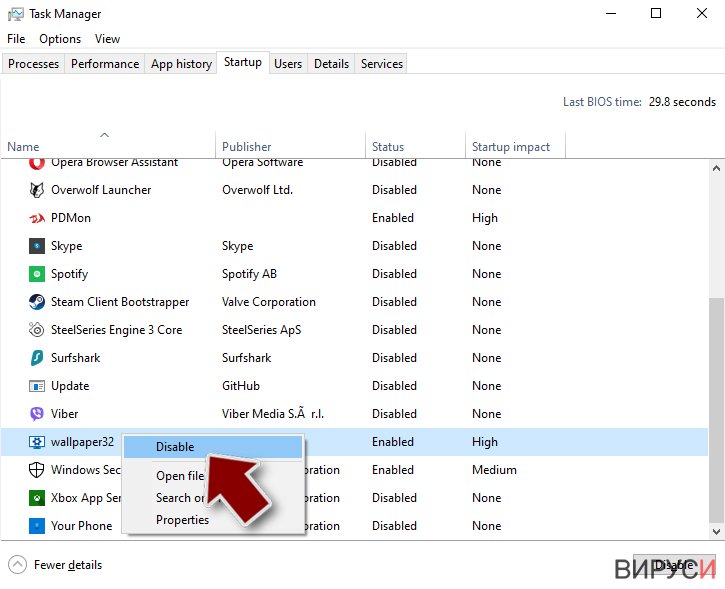

Стъпка 3. Проверете Startup програмите

- Натиснете Ctrl + Shift + Esc на клавиатурата, за да отворите Мениджъра на задачите/Windows Task Manager.

- Отидете в раздела Startup.

- Кликнете с десен бутон върху съмнителната програма и натиснете Деактивирай/Disable.

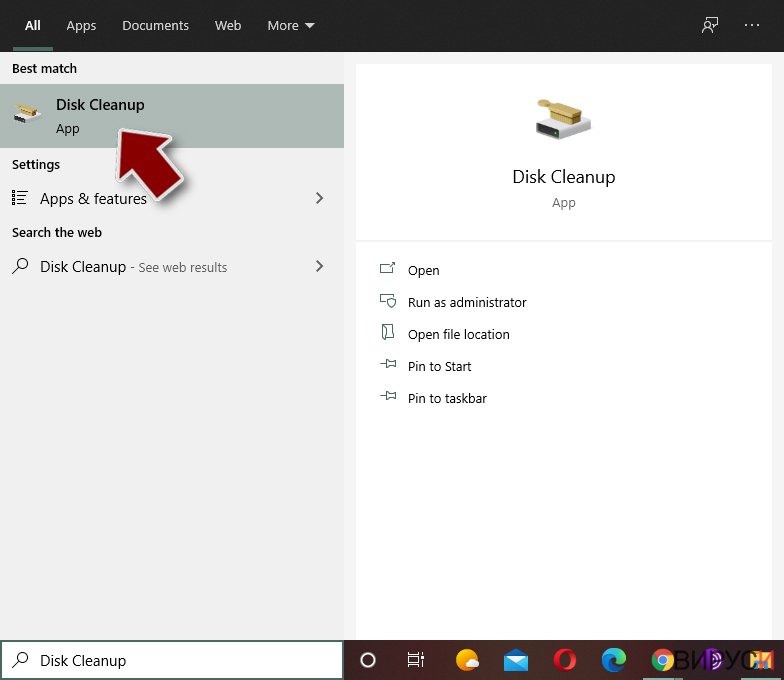

Стъпка 4. Изтрийте файловете на вируса

Файловете свързани със зловредния софтуер могат да бъдат открити на различни места в компютъра ви. По-долу ще видите инструкции, които ще ви помогнат да ги откриете:

- Напишете Disk Cleanup в полето за търсене на Windows и натиснете Enter.

- Изберете дялът, който искате да почистите (C: е основния ви дял по подразбиране и е много вероятно зловредните файлове да са точно в него).

- Скролнете през списъка с Файлове за изтриване/Files to delete и изберете следните:

Temporary Internet Files/Временни Интернет файлове

Downloads/Изтегляния

Recycle Bin/Кошче

Temporary files/Временни файлове - Изберете Почистете системните файлове/Clean up system files.

- Също така може да потърсите и за още зловредни файлове, скрити в следните папки (напишете ги в търсачката на Windows/Windows Search и натиснете Enter):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

След като приключите, рестартирайте компютъра в нормален режим.

Премахнете CCleaner 5.33, използвайки System Restore

-

Стъпка 1: Рестартирайте компютъра си, за да Safe Mode with Command Prompt

Windows 7 / Vista / XP- Натиснете Start → Shutdown → Restart → OK.

- Когато компютърър Ви се активира, натиснете F8 няколко пъти, докато видите прозореца Advanced Boot Options

-

Изберете Command Prompt от списъка

Windows 10 / Windows 8- Натиснете Power в Windows логин екран. Сега натиснете и задръжте Shift, което е на клавиатурата Ви, и след това натиснете Restart..

- Сега изберете Troubleshoot → Advanced options → Startup Settings и накрая натиснете Restart.

-

След като компютърът Ви е активен, изберете Enable Safe Mode with Command Prompt в Startup Settings прозореца.

-

Стъпка 2: Рестартирайте системните си файлове и настройки

-

След като се появи Command Prompt прозорец, въведете cd restore и кликнете Enter.

-

Сега напишете rstrui.exe и натиснете Enter отново..

-

Когато се появи нов екран, натиснете Next и изберете Вашия restore point преди инфекцията с CCleaner 5.33. След това натиснете Next.

-

Сега кликнете Yes, за да започни system restore.

-

След като се появи Command Prompt прозорец, въведете cd restore и кликнете Enter.

Накрая, винаги трябва да мислите за защита от крипто-рансъмуери. За да защитите компютъра си от CCleaner 5.33 и други рансъмуери, използвайте добър анти спайуер, като например FortectIntego, SpyHunter 5Combo Cleaner или Malwarebytes

Препоръчано за Вас

Не позволявайте на правителството да ви шпионира

Правителствата имат много причини за проследяване на потребителски данни и шпиониране на гражданите, затова е добре да се замислите и да разберете повече за съмнителните практики за събиране на информация. За да избегнете нежелано проследяване или шпиониране, трябва да бъдете напълно анонимни в Интернет.

Може да изберете различно местоположение, когато сте онлайн и имате достъп до желани материали без ограничение на специфично съдържание. Може да се радвате на Интернет връзка без рискове да бъдете хакнати, като използвате VPN услугата Private Internet Access.

Управлявайте информацията, която може да бъде използвана от правителството или трети страни и сърфирайте в мрежата без да бъдете шпионирани. Дори да не участвате в някакви незаконни дейности или се доверявате на избора си на услуги и платформи, имайте едно наум за собствената си сигурност и вземете превантивни мерки като използвате VPN услуга.

Архивиране на файлове в случай на атака на зловреден софтуер

Компютърните потребители могат да понесат различни загуби, които се дължат на кибер инфекции или на техни собствени грешки. Софтуерни проблеми, причинени от зловреден софтуер или загуба на информация, дължаща се на криптиране, могат да доведат до различни последици за устройството ви или дори до непоправими щети. Когато разполагате с адекватни актуални резервни файлове лесно може да се възстановите след подобен инцидент и да се върнете към работата си.

Актуализациите на резервните файлове след всяка промяна в устройството са изключителни важни, за да може да се върнете на точното място, на което сте спрели работа, когато зловреден софтуер или друг проблем с устройството е причинило загуба на информация или е прекъснало работата ви.

Когато разполагате с предишна версия на важен документ или проект, може да избегнете чувството на безсилие и стреса. Доста е полезно в случай на изненадваща зловредна атака. Използвайте Data Recovery Pro за възстановяване на системата.