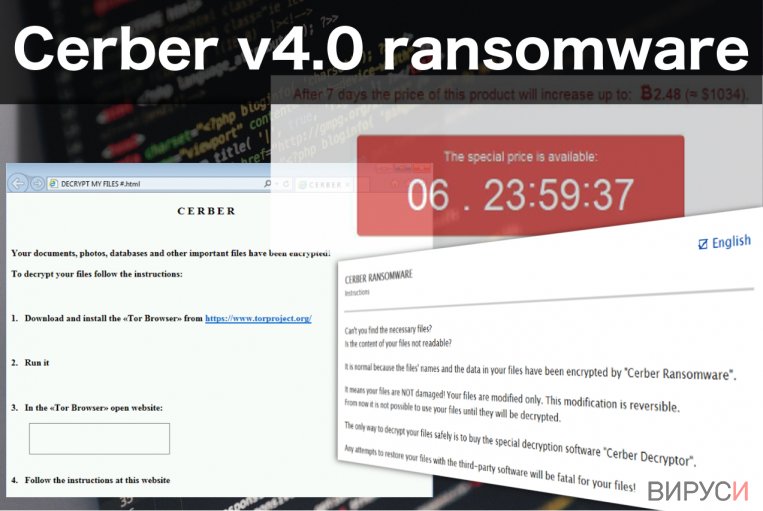

Премахни Cerber v4.0 вирус (Инструкции за премахване) - окт. 2016 актуализация

Упътване за премахване на Cerber v4.0 вируси

Какво е Рансъмуер вируса Cerber v4.0?

Вирусът Cerber 4.0. Какви са новостите?

Вирусът Cerber 4.0 (известен и като Cerber v4.0) се присъедини към т.нар.RaaS общество (рансъмуер като услуга) през средата на октомври 2016. Заедно с Janus Cybercrime (комбинация на вирусите Mischa и Petya) и Stampado, тази нова версия на семейството на Cerber вируса може да бъде намерена на черния уеб пазар, чакаща нови престъпни партньорства. Ако досега не сте чували за стратегията рансъмуер като услуга (ransomware-as-a-service), добре е да знаете, че това е една от новите тенденции при създателите на зловреден софтуер, която им позволява да печелят дори повече нелегални приходи, като превръщат злонамерените си творения в успешен бизнес. Най-често използваният модел от създателите на рансъмуер им гарантира минимум 20% от прихода, събран от дистрибуторите на софтуер. Понастоящем разпространението на зловредния Cerber v4.0 се дължи на три основни фалшиви рекламни кампании:

- Първата и основната от трите е Magnitude. Този експлоатационен инструмент (exploit kit) разпространява Cerber от самото начало и продължава да го прави и с последната версия на вируса. Експлоатационният инструмент изглежда, че е разработен от хакерите на Magnitude единствено, за да разпространява вируса.

- Втората група хакери, които участват в разпространението на този рансъмуер вирус, носи името PseudoDarkleech. За разлика от Magnitude, тези киберпрестъпници са отдадени и на други вируси като CrypMIC и CryptXXX. И все пак, те са направили някои настройки за Cerber 4.0 и вместо да използват експлоатационния инструмент Neutrino, те използват RIG, за да промъкнат вируса в компютъра.

- Въпреки че PseudoDarkleech спират използването на Neutrino, този експлоатационен инструмент все още е активен и продължава да подпомага рансъмуер вирусите в намирането на път към компютъра на жертвите си.

Това широко разпространение на рансъмуер вирусите е притеснително и трябва да ни подтикне да проверим дали важната ни лична информация е в безопасност. Разбира се, можете просто да премахнете Cerber 4 с помощта на надежден антишпионски софтуер като FortectIntego и компютърът ви ще бъде като нов, но това не важи и за вашите файлове. Сложният криптиращ алгоритъм, който използва този вирус и при Cerber 2.0 и Cerber 3.0, все още остава неразбиваем и единственият начин да спасите информацията си, е като си направите резервни копия.

Важно е да отбележим, че въпреки, че предишните версии са показали малки промени, този нов вариант има значителни подобрения. Създателите на вируса твърдят, че сега програмата е по-добра при преминаването си през всякакви програми наблюдаващи дейността и антишпионски програми; също така, има и подобрен криптиращ алгоритъм, който добавя случайни файлови разширения, вместо преди това използваното .CERBER3. Освен това, към целевия списък са добавени и нови видове файлове. Дори сега да е по-трудно откриването и премахването на рансъмуер вируса Cerber v4.0 от заразеното устройство, то е изцяло необходимо в името на безопасността на компютъра ви и бъдещите ви файлове.

Какви защитни стратегии могат да ни помогнат да избегнем този рансъмуер?

Преди да погледнем към начините за превенция на Cerber v4.0, трябва първо да се запознаем с двата основни канала, по които се разпространява: зловредни спам кампании и фалшиви реклами. Спамът винаги е бил сред най-популярните техники за доставяне на потенциално опасен софтуер или зловредни линкове направо до компютъра на потребителя. Спам кампаниите са в своя връх през 2010 и от тогава насам постепенно затихват, докато през 2016 отново драматично нарастват. Възможно ли е да е свързано с увеличаването на популярността на рансъмуер вирусите? Твърде вероятно е. Изпращането на рансъмуер по имейли се е доказало като доста ефективна техника, така че няма причина създателите на рансъмуер да не я ползват за собствените си цели. Затова трябва да се научите да разпознавате потенциално заразените имейли и да не ги отваряте. Обикновено подобни имейли идват от непознати податели и ви подтикват да изтеглите прикачените файлове. Бъдете много внимателни, когато отваряте електронни писма, получени от правителствени институции, защото хакерите могат да използват техните имена като прикритие.

Фалшивите реклами са другата техника, която се използва активно от създателите на рансъмуер. Злонамерени реклами, фалшиви софтуерни ъпдейти, печалби от лотарията са само малка част от измамното онлайн съдържание, което се използва за разпространение на Cerber v4.0 в мрежата. Потребителите, които се поддават на изкушението и отварят подобни предложения, просто позволяват на зловредния софтуер да се инсталира в компютрите им. И така как да познаем кои реклами може да се окажат опасни и кои са безопасни за разглеждане? В действителност, не е много лесно да различим двата вида, затова единственият начин да намалите риска от попадане на заразена реклама е като редовно сканирате компютъра си за потенциални адуерни инфекции и като избягвате непознати домейни.

Важна информация, която трябва да знаете за премахването на Cerber v4.0:

Ако вече сте достигнали до тази част на статията, най-вероятно търсите идеи за премахване на вируса Cerber v4.0. Като се има предвид сериозността на този вирус, изобщо не губете време, а се заемете с премахването му незабавно. Тъй като най-новата версия на Cerber е специално подобрена в областта на антивирусната защита, вашият антивирусен инструмент може да се сблъска с трудности при откриването и премахването му. Затова преди премахването Cerber v4.0, предлагаме ви да разгледате по-долу дадените инструкции. След като приключите с „обеззаразяването“, добре е да направите и пълно системно сканиране отново и да премахнете вируса завинаги.

Упътване за ръчно премахване на Cerber v4.0 вируси

Рансъмуер: Инструкции за премахване на рансъмуер в Безопасен режим (Safe Mode)

Важно! →

Ръководството за ръчно премахване може да се окаже малко сложно за редовите компютърни потребители. Изискват се напреднали IT знания, за да се изпълни правилно (ако липсват или sа повредени важни системни файлове, това може да компрометира цялата операционна система Windows), а самото изпълнение може да отнеме часове. Затова силно препоръчваме да се използва описания по-горе автоматичен метод.

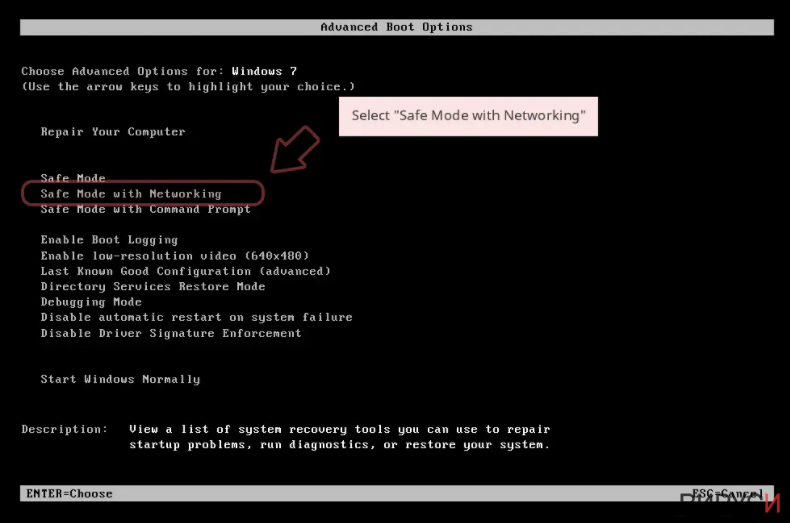

Стъпка 1. Влезте в Безопасен режим с мрежа/Safe Mode with Networking

Ръчното премахване на зловреден софтуер е най-добре да се направи в Безопасен режим/Safe Mode.

Windows 7 / Vista / XP

- Натиснете Start > Shutdown > Restart > OK.

- Когато компютърът ви стане активен, започнете да натискате бутона F8 (ако това не проработи, опитайте с F2, F12, Del и др. – всичко зависи от модела на дънната ви платка) многократно, докато видите прозореца Разширени опции за стартиране/Advanced Boot Options.

- От списъка изберете Безопасен режим с мрежа/Safe Mode with Networking.

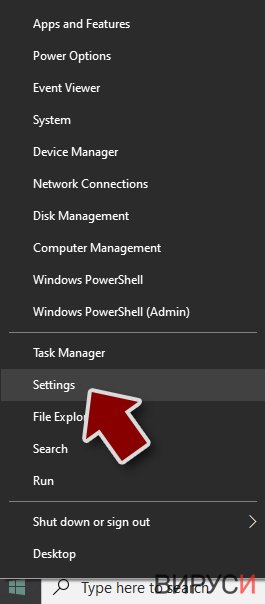

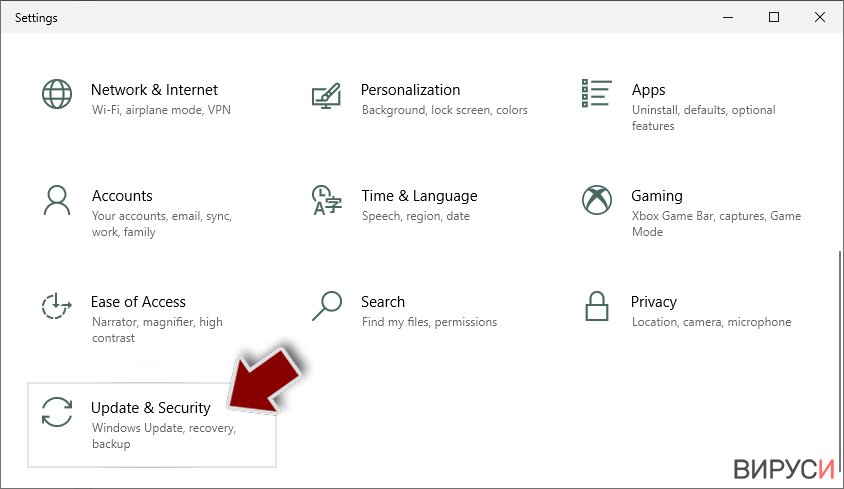

Windows 10 / Windows 8

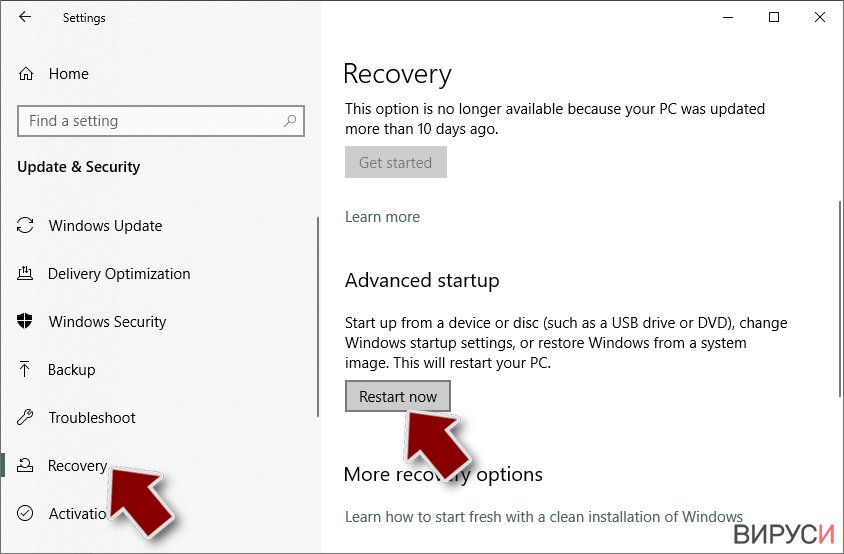

- Кликнете с десен бутон на мишката върху Start бутона и изберете Настройки/Settings.

- Скролнете надолу и изберете Актуализации и Сигурност/ Update & Security.

- В левия край на прозореца изберете Възстановяване/Recovery.

- Скролвате отново надолу, докато откриете Раздел за разширено стартиране/Advanced Startup section.

- Натискате Рестартирай сега/ Restart now.

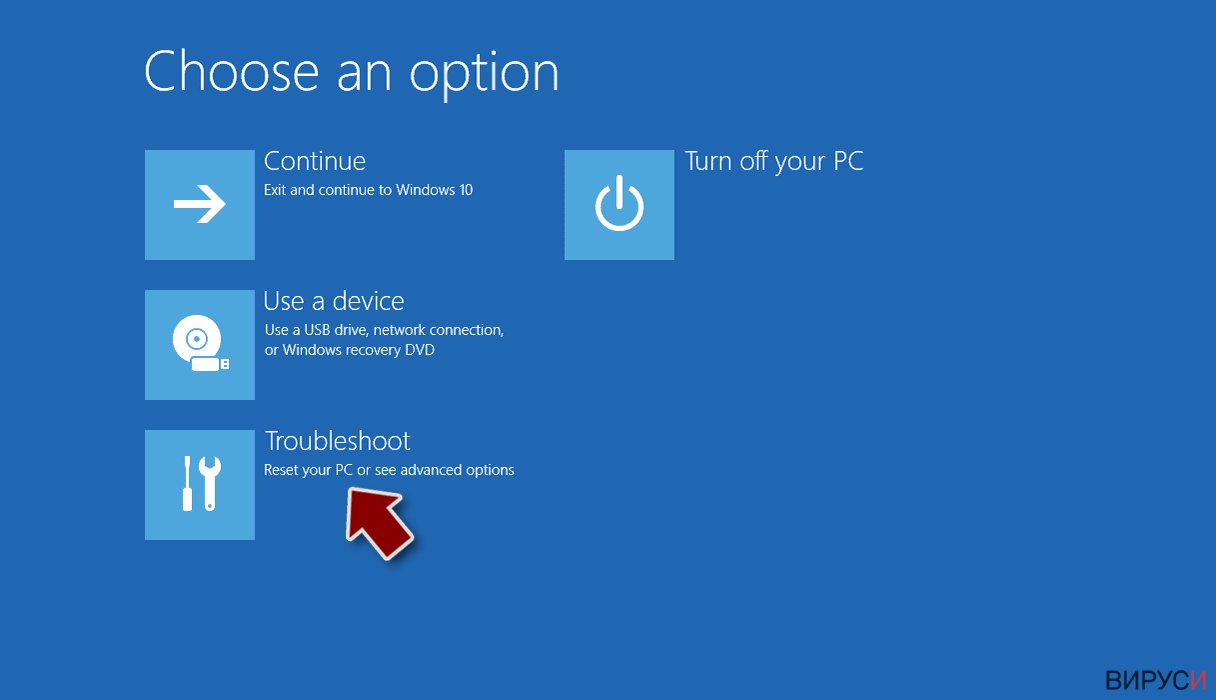

- Изберете Отстраняване на неизправности/Troubleshoot.

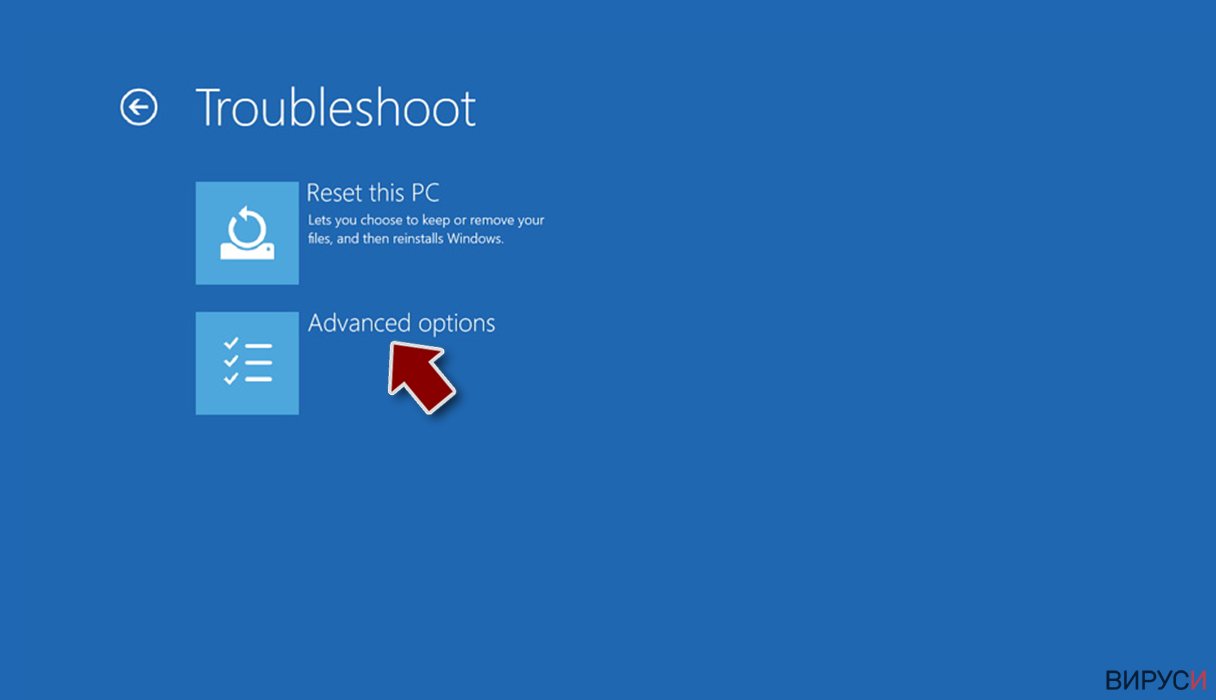

- Отидете в Разширени опции/Advanced options.

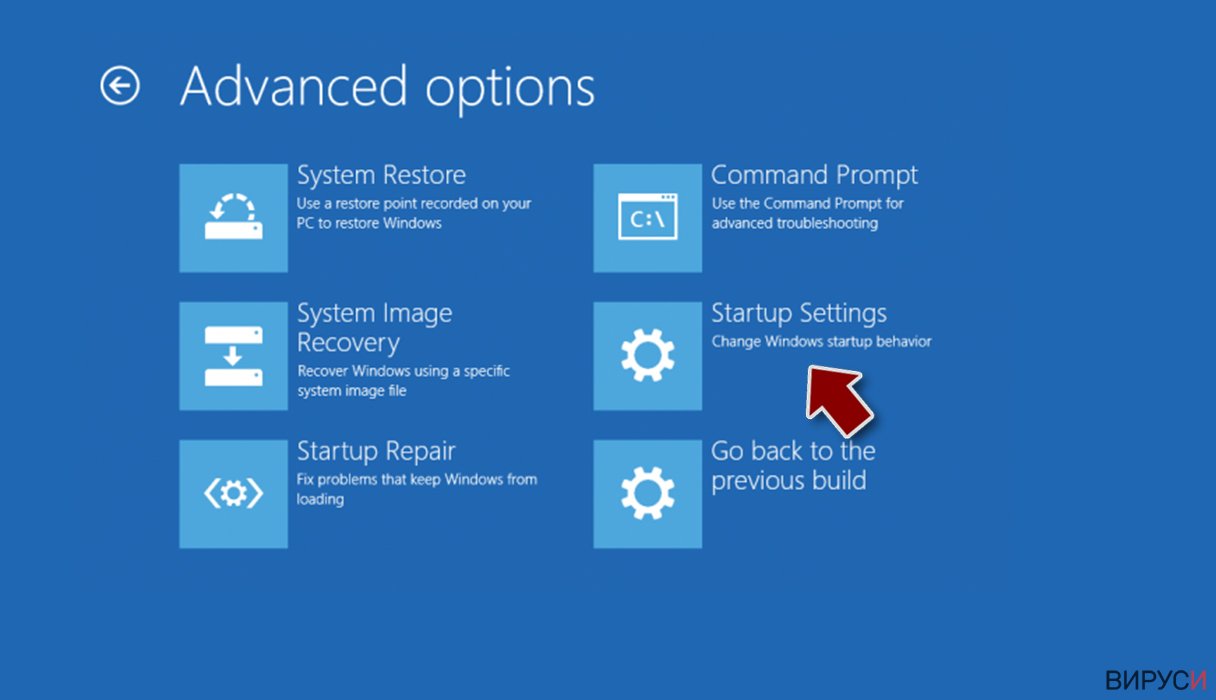

- Изберете Настройки при стартиране/Startup Settings.

- Натиснете Рестартиране/Restart.

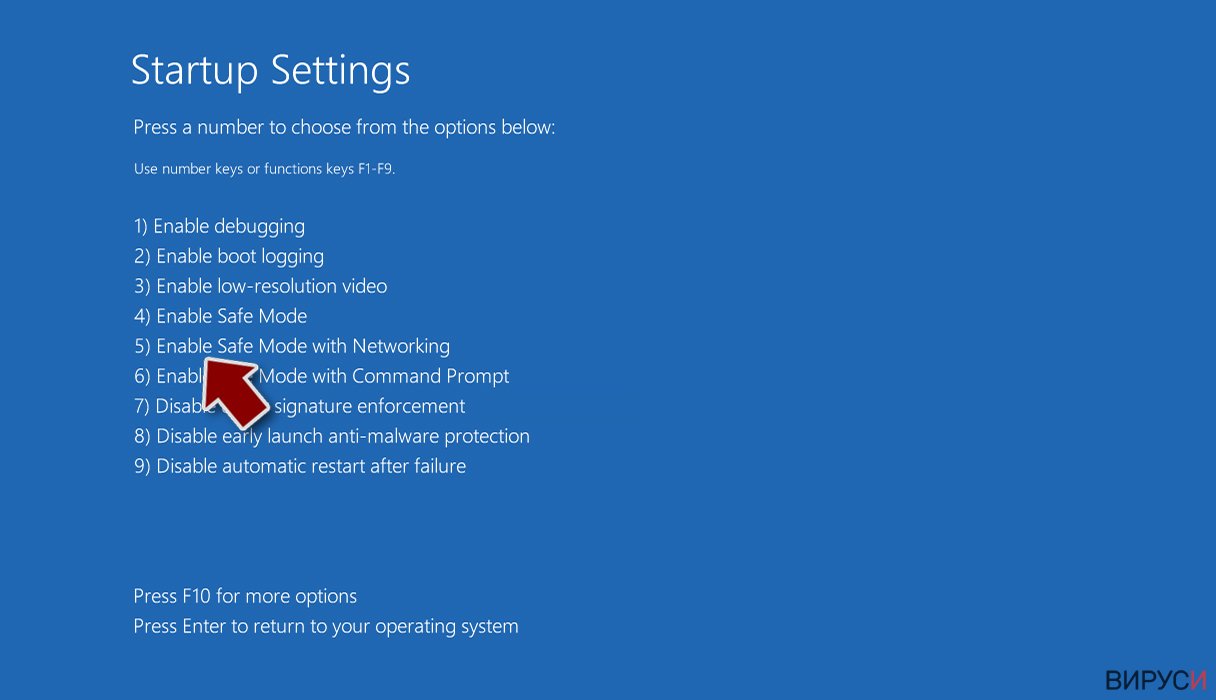

- Сега натиснете 5 или кликнете върху 5) Активирай Безопасен режим с мрежа/Enable Safe Mode with Networking.

Стъпка 2. Спрете съмнителните процеси

Мениджърът на задачите на Windows (Windows Task Manager) е полезен инструмент, който показва всички процеси, които протичат във фонов режим. Ако има процес, който се управлява от зловреден софтуер, трябва да го спрете:

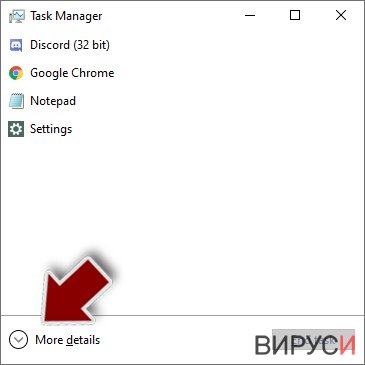

- На клавиатурата натискате Ctrl + Shift + Esc за да стартирате Мениджъра за задачите/Windows Task Manager.

- Кликвате върху Повече информация/More details.

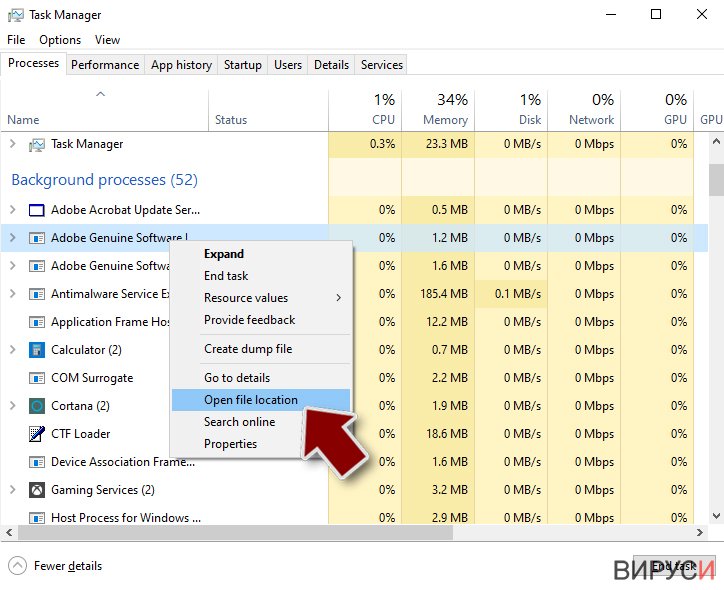

- Скролвате надолу до раздела Процеси във фонов режим/Background processes и търсите съмнителни процеси.

- С десен бутон на мишката кликвате и избирате Отворете местоположението на файла/Open file location.

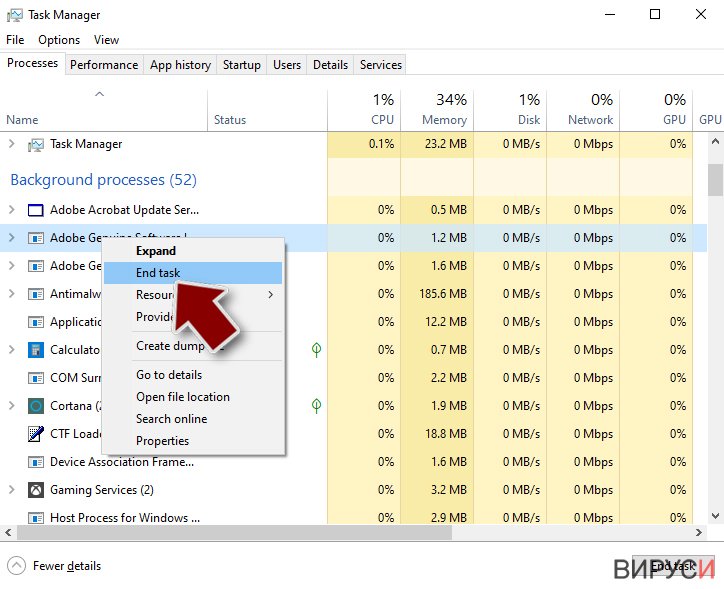

- Връщате се обратно при процеса, кликвате с десен бутон и избирате Край на задачата/End Task.

- Изтрийте съдържанието на зловредната папка.

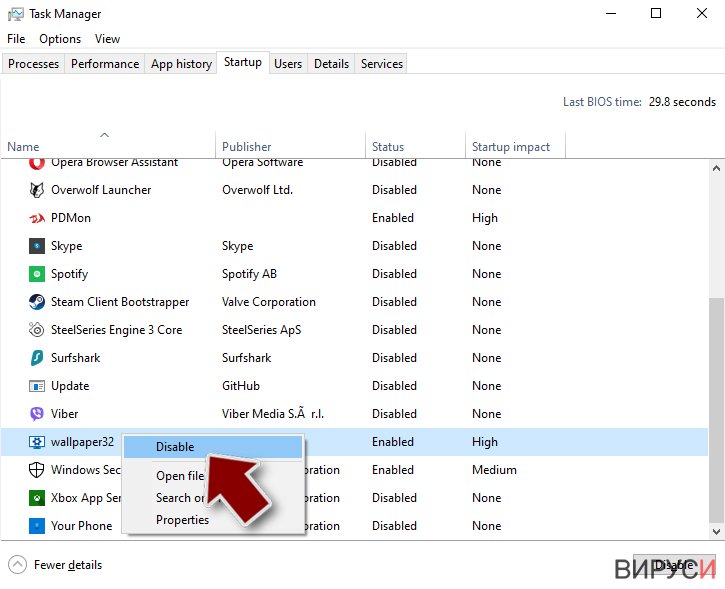

Стъпка 3. Проверете Startup програмите

- Натиснете Ctrl + Shift + Esc на клавиатурата, за да отворите Мениджъра на задачите/Windows Task Manager.

- Отидете в раздела Startup.

- Кликнете с десен бутон върху съмнителната програма и натиснете Деактивирай/Disable.

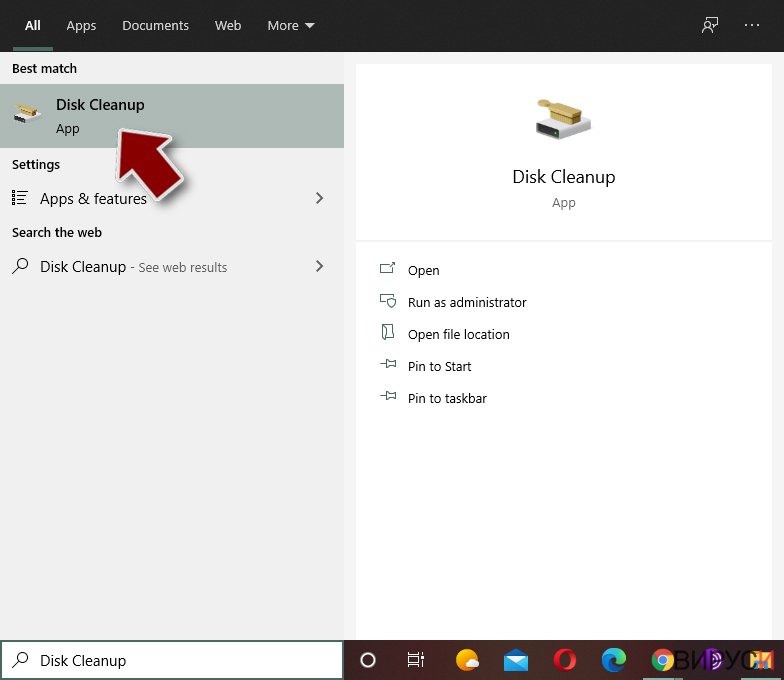

Стъпка 4. Изтрийте файловете на вируса

Файловете свързани със зловредния софтуер могат да бъдат открити на различни места в компютъра ви. По-долу ще видите инструкции, които ще ви помогнат да ги откриете:

- Напишете Disk Cleanup в полето за търсене на Windows и натиснете Enter.

- Изберете дялът, който искате да почистите (C: е основния ви дял по подразбиране и е много вероятно зловредните файлове да са точно в него).

- Скролнете през списъка с Файлове за изтриване/Files to delete и изберете следните:

Temporary Internet Files/Временни Интернет файлове

Downloads/Изтегляния

Recycle Bin/Кошче

Temporary files/Временни файлове - Изберете Почистете системните файлове/Clean up system files.

- Също така може да потърсите и за още зловредни файлове, скрити в следните папки (напишете ги в търсачката на Windows/Windows Search и натиснете Enter):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

След като приключите, рестартирайте компютъра в нормален режим.

Премахнете Cerber v4.0, използвайки System Restore

-

Стъпка 1: Рестартирайте компютъра си, за да Safe Mode with Command Prompt

Windows 7 / Vista / XP- Натиснете Start → Shutdown → Restart → OK.

- Когато компютърър Ви се активира, натиснете F8 няколко пъти, докато видите прозореца Advanced Boot Options

-

Изберете Command Prompt от списъка

Windows 10 / Windows 8- Натиснете Power в Windows логин екран. Сега натиснете и задръжте Shift, което е на клавиатурата Ви, и след това натиснете Restart..

- Сега изберете Troubleshoot → Advanced options → Startup Settings и накрая натиснете Restart.

-

След като компютърът Ви е активен, изберете Enable Safe Mode with Command Prompt в Startup Settings прозореца.

-

Стъпка 2: Рестартирайте системните си файлове и настройки

-

След като се появи Command Prompt прозорец, въведете cd restore и кликнете Enter.

-

Сега напишете rstrui.exe и натиснете Enter отново..

-

Когато се появи нов екран, натиснете Next и изберете Вашия restore point преди инфекцията с Cerber v4.0. След това натиснете Next.

-

Сега кликнете Yes, за да започни system restore.

-

След като се появи Command Prompt прозорец, въведете cd restore и кликнете Enter.

Бонус: Възстановяване на информацията

Представеното по-горе ръководство има за цел да ви помогне да премахнете Cerber v4.0 от компютъра си. За да възстановите криптираните си файлове ви препоръчваме използването на подробно ръководство, изготвено от специалистите по компютърна сигурност на virusi.bg?Cerber v4.0 не оставя никаква възможност за възстановяване на информацията след криптирането. И все пак, има някои алтернативни начини да го направите, без да се налага да използвате Cerber Decrypted, който се предлага от киберпрестъпниците. По-долу сме разгледали няколко метода, които могат да ви помогнат да възстановите поне част от личните си документи.

Ако файловете ви са криптирани от Cerber v4.0, може да използвате няколко начина за тяхното възстановяване:

Може ли да заобиколим криптирането на Cerber v4.0 с помощта на Data Recovery Pro?

Въпреки че няма 100% гарантиран успех, има вероятност част от файловете ви да бъдат възстановени с професионални инструменти като Data Recovery Pro. За да проработи този метод, вирусът трябва вече да е разпространил своята зараза, за да се избегне повторно криптиране на файловете.

- Свали Data Recovery Pro;

- Следвайте стъпките за инсталиране на Data Recovery и инсталирайте програмата на компютъра си;

- Стартирайте и сканирайте компютъра за криптирани файлове от рансъмуер вируса Cerber v4.0;

- Възстановете ги.

Как може да използваме функцията По-стари версии на Windows (Windows Previous Versions) при възстановяване на информацията?

Функцията По-стари версии на Windows (Windows Previous Versions) може да се използва за възстановяването на единични файлове. И все пак, за да бъде този метод успешен, задължително трябва да бъде активирана функцията Системно възстановяване (System Restore). Ако това вече е направено, по-долу са дадени следващите стъпки:

- Открийте криптирания файл, който искате да възстановите и кликнете с десния бутон на мишката върху него;

- Изберете “Properties” и отидете на бутона “Previous versions”;

- Тук проверете всички налични копия на файла “Folder versions”. Изберете версията, която искате да възстановите и кликнете върху “Restore”?

Как може да ни е полезен ShadowExplorer за възстановяване на информацията?

ShadowExplorer може да ви бъде от ползва само, ако Моментите снимки на томове (Volume Shadow Copies) на файловете ви са все още на компютъра. Ако рансъмуер вируса ги е изтрил, то, за съжаление, нямате никакъв шанс да възстановите информацията си. Cerber v4.0 най-вероятно се подсигурява системата ви да е изчистена от всякакви резервни копия, но все пак може да опитате да стартирате ShadowExplorer, спазвайки следните стъпки.

- Изтегляне на Shadow Explorer (http://shadowexplorer.com/)

- Следвайте Инсталационния помощник на Shadow Explorer и инсталирайте приложението на компютъра си;

- Стартирайте програмата и разгледайте падащото меню в горния ляв ъгъл, за да изберете диска с криптирана информация. Проверете какви папки има там;

- Кликнете с десния бутон на мишката върху папката, която искате да възстановите и изберете “Export”. Може, също така, да изберете и мястото,където желаете да бъде съхранена.

Накрая, винаги трябва да мислите за защита от крипто-рансъмуери. За да защитите компютъра си от Cerber v4.0 и други рансъмуери, използвайте добър анти спайуер, като например FortectIntego, SpyHunter 5Combo Cleaner или Malwarebytes

Препоръчано за Вас

Не позволявайте на правителството да ви шпионира

Правителствата имат много причини за проследяване на потребителски данни и шпиониране на гражданите, затова е добре да се замислите и да разберете повече за съмнителните практики за събиране на информация. За да избегнете нежелано проследяване или шпиониране, трябва да бъдете напълно анонимни в Интернет.

Може да изберете различно местоположение, когато сте онлайн и имате достъп до желани материали без ограничение на специфично съдържание. Може да се радвате на Интернет връзка без рискове да бъдете хакнати, като използвате VPN услугата Private Internet Access.

Управлявайте информацията, която може да бъде използвана от правителството или трети страни и сърфирайте в мрежата без да бъдете шпионирани. Дори да не участвате в някакви незаконни дейности или се доверявате на избора си на услуги и платформи, имайте едно наум за собствената си сигурност и вземете превантивни мерки като използвате VPN услуга.

Архивиране на файлове в случай на атака на зловреден софтуер

Компютърните потребители могат да понесат различни загуби, които се дължат на кибер инфекции или на техни собствени грешки. Софтуерни проблеми, причинени от зловреден софтуер или загуба на информация, дължаща се на криптиране, могат да доведат до различни последици за устройството ви или дори до непоправими щети. Когато разполагате с адекватни актуални резервни файлове лесно може да се възстановите след подобен инцидент и да се върнете към работата си.

Актуализациите на резервните файлове след всяка промяна в устройството са изключителни важни, за да може да се върнете на точното място, на което сте спрели работа, когато зловреден софтуер или друг проблем с устройството е причинило загуба на информация или е прекъснало работата ви.

Когато разполагате с предишна версия на важен документ или проект, може да избегнете чувството на безсилие и стреса. Доста е полезно в случай на изненадваща зловредна атака. Използвайте Data Recovery Pro за възстановяване на системата.