Премахни WannaCry вирус (Упътване за премахване) - авг. 2017 актуализация

Упътване за премахване на WannaCry вируси

Какво е Рансъмуер вирусът WannaCry?

Мащабна кибер атака: рансъмуерът WannaCry засегна над 230 000 компютри по целия свят

Вирусът WannaCry е програма от рансъмуерен тип, която използва експлоатационния инструмент EternalBlue за да заразява компютри с операционна система Microsoft Windows. Рансъмуерът е известен още като WannaCrypt0r, WannaCryptor, WCry, и Wana Decrypt0r. След като попадне в целевия компютър, той бързо криптира всички файлове и ги означава с някое от следните файлови разширения: .wcry, .wncryt и .wncry.

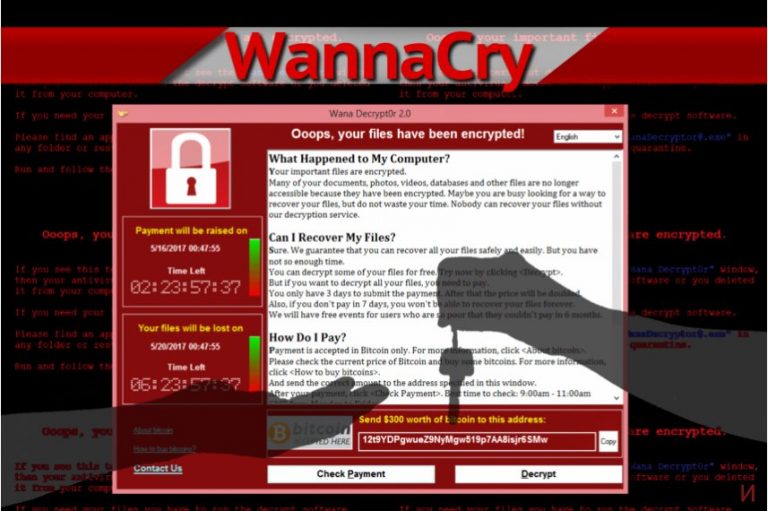

Вирусът прави данните ви безполезни като използва мощен шифър, променя тапета на работния плот, създава съобщение за откуп “Please Read Me!.txt” и след това стартира програмен прозорец с име “Wanna Decrypt0r”, който ви съобщава, че файловете на компютъра са били криптирани. Зловредната програма иска от жертвите да платят откуп в размер от 300 до 600 щатски долара в Биткойни и заплашва, че ще изтрие всички файлове, ако потребителят не плати откупа в 7-дневен срок.

Зловредният софтуер изтрива моментните снимки на томове (Volume Shadow Copies), за да попречи на потребителите да възстановят криптираната информация. Освен това, рансъмуерът действа подобно на червей, тъй като веднага щом попадне в целевия компютър, той започва да търси други компютри, които да зарази. Зловредният софтуер използва пробив (вратичка) в сигурността в Windows OS и бързо се разпространява с помощта на инструменти за споделяне на файлове (като Dropbox или споделени дискове) без да иска позволението на потребителя.

Затова, ако сте били подложени на кибер атака, трябва да премахнете WannaCry колкото се може по-скоро, за да попречите на по-нататъшното му разпространение. Въпреки че вирусът обещава да възстанови файловете ви след като платите откупа, няма причина да се доверявате на обещанията на престъпници. Екипът на virusi.bg ви препоръчва да изтриете рансъмуера в Безопасен режим с мрежа (Safe Mode with Networking) като използвате програма за премахване на зловреден софтуер като FortectIntego.

Киберпрестъпниците използваха този рансъмуер в мащабна кибер атака, която стартира на 12 май 2017 г.. Според последните данни, зловредната атака е засегнала повече от 230 000 компютъра в над 150 държави. Обхватът на кибер атаката е с огромни размери – въпреки че целта на вируса са организации от различни сектори, най-засегнат е здравният сектор. Заради атаката са преустановени редица болнични услуги, например – отложени са стотици хирургични операции.

Според докладите първите големи компании, засегнати от този рансъмуер са Telefonica, Gas Natural и Iberdrola. Някои от засегнатите компании разполагат с резервен архив, докато други се наложи да се сблъскат с ужасни последствия. Всички жертви, без изключение, са посъветвани да премахнат вируса WannaCry колкото се може по-скоро, тъй като това предпазва от по-нататъшното разпространение на рансъмуера.

WannaCry се разпространява чрез EternalBlue exploit

Основният вектор на разпросранение на рансъмуера е експлоатационният инструмент EternalBlue, който е кибер-шпионски инструмент окраднат от Американската агенция за национална сигурност (US National Security Agency (NSA) и публикуван онлайн от хакерска група известна като Shadow Brokers. Експлоатационният инструмент EternalBlue има за цел уязвимост на Windows CVE-2017-0145 при прилагането на Microsoft протокола SMB (Server Message Block).

Този пропуск вече е отстранен според бюлетина за сигурност на Microsoft MS17-010 (от 14 май 2017). Експлоатационният код използван от извършителите се смята, че инфектира неактуализирани системи Windows 7 и Windows Server 2008 и според наличните данни потребителите на Windows 10 не могат да бъдат засегнати от вируса. Зловредният софтуер обикновено се придвижва като Троянски кон, който съдържа експлоатационния инструмент, както и самия рансъмуер.

Троянският кон се опитва да се свържи с някой от отдалечените сървъри, за да изтегли рансъмуер вируса на компютъра. Последните варианти на WannaCry се разпространяват чрез girlfriendbeautiful[.]ga/hotgirljapan.jpg?i=1 в Азиатско-тихоокеанския регион. Рансъмуерът може да засегне всеки, който не е запознат с този тип вируси и тяхното разпространение, затова ви препоръчваме да прочетете това ръководство за предпазване от рансъмуер вируса, което е подготвено от нашите експерти:

- Инсталирайте актуализацията за системна сигурност MS17-010, която наскоро пуснаха от Microsoft. Тя е свързана с точна тази уязвимост, в която се цели и рансъмуера. Актуализациите са пуснати извънредно и са разработени дори и за по-стари системи като Windows XP или Windows 2003.

- Поддържайте и всички останали компютърни програми актуални.

- Инсталирайте надеждна програма против зловреден софтуер, за да защитите компютъра си от нелегални опити за заразяване с малуер.

- Никога не отваряйте имейли от непознати или от компании, с които нямате никаква работа.

- Деактивирайте SMBv1 като използвате предоставените от Microsoft инструкции.

Версии на WannaCry

Вирус с файлово разширения .wcry. Смята се, че това е първата версия на вече печално известния рансъмуер. За пръв път е забелязан в началото на февруари 2017 и първоначално не се счита за особена голяма заплаха, която да съперничи на преобладаващите вируси като Cryptolocker, CryptXXX или Cerber.

Вирусът използва криптографски шифър AES-128 за сигурно заключване на файловете, добавя файлово разширение .wcry към имената им и иска прехвърлянето на 0.1 Биткойна към посочен виртуален портфейл. Първоначално малуерът се разпространява чрез спам имейли, обаче точно този вирус не носи кой знае какви приходи за създателите си. Въпреки че файловете, криптирани от този рансъмуер изглеждат невъзстановими без наличието на декриптиращ ключ, създателите са решили да актуализират тази зловредна програма.

Рансъмуер вирусът WannaCrypt0r. Това е другото име на обновената версия на рансъмуера. Новата версия избира пропуски на Windows за свой основен вектор на атака и криптира всички файлове, които се съхраняват в системата буквално за секунди. Засегнатите файлове се познават по файловите разширения добавени към имената им след оригиналното име – .wncry, wncryt или .wcry.

Няма начин да възстановите повредените файлове осен ако не разполагате с резервно копие или частен ключ, който се създава по време на процеса на криптиране. Обикновено вирусът иска 300 щатски долара, а ако потребителят не плати в срок от три дни, сумата на откупа се повишава на 600 долара.

Рансъмуер вирусът WannaDecrypt0r. WannaDecrypt0r е програмата, която вирусът стартира след успешно проникване в целевата система. Изследователите вече са забелязали две версии да се придвижват към потребителите – Wanna Decryptor 1.0 и Wanna Decryptor 2.0.

Зловредният софтуер показва часовник с обратно броене, който отброява минутите оставащи до плащането на откупа, преди сумата му да се е вдигнала, както и идентичен часовник, който показва оставащото времето до изтриването на цялата информация от компютъра. Точно тази версия удря виртуалната общност на 12 май 2017, въпреки че е спряна след няколко дни от специалист по сигурноста от името на MalwareTech.

Как да премахнем WannaCry и да възстановим криптираните файлове?

Трябва да разчитате единствено на професионални средства за премахването на вируса WannaCry и да не се опитвате да деинсталирате тази зловредна програма сами. Този вирус е изключително опасен и използва сложни методи за разпространение в компютърната система и също така заразява и всички свързани компютри или смарт устройства.

Колкото по-скоро го деактивирате, толкова по-добре, така че не губете никакво време. Ако разполагате с резервни копия не бързайте да ги „разтоварвате“ на компрометирания компютър, тъй като и те също може да бъдат криптирани. За най-добри резултати ви съветваме да следвате упътването за премахване на вируса WannaCry предоставено от екипа на virusi.bg.

Упътване за ръчно премахване на WannaCry вируси

Рансъмуер: Инструкции за премахване на рансъмуер в Безопасен режим (Safe Mode)

За да изтриете вируса WannaCry завинаги, следвайте внимателно всяка стъпка и се уверете, че стартирате компютъра си в правилния режим. По този начин ще деактивирате вируса и ще създадете подходяща среда за стартиране на програмата против зловреден софтуер.

Важно! →

Ръководството за ръчно премахване може да се окаже малко сложно за редовите компютърни потребители. Изискват се напреднали IT знания, за да се изпълни правилно (ако липсват или sа повредени важни системни файлове, това може да компрометира цялата операционна система Windows), а самото изпълнение може да отнеме часове. Затова силно препоръчваме да се използва описания по-горе автоматичен метод.

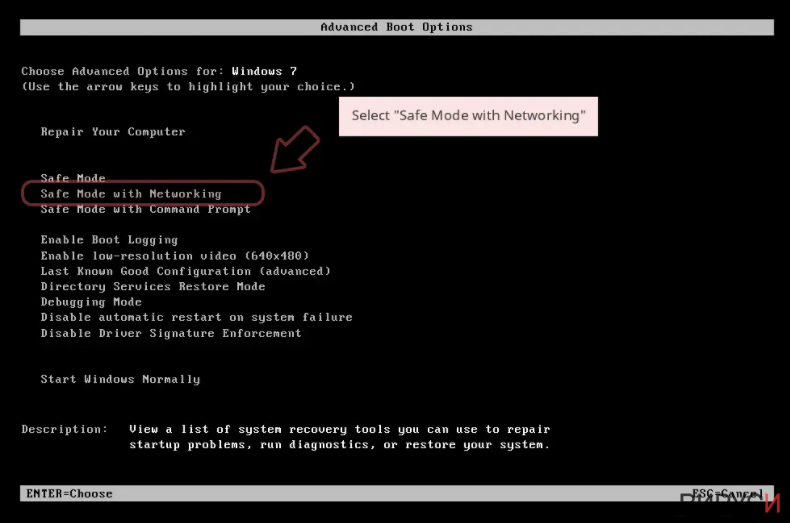

Стъпка 1. Влезте в Безопасен режим с мрежа/Safe Mode with Networking

Ръчното премахване на зловреден софтуер е най-добре да се направи в Безопасен режим/Safe Mode.

Windows 7 / Vista / XP

- Натиснете Start > Shutdown > Restart > OK.

- Когато компютърът ви стане активен, започнете да натискате бутона F8 (ако това не проработи, опитайте с F2, F12, Del и др. – всичко зависи от модела на дънната ви платка) многократно, докато видите прозореца Разширени опции за стартиране/Advanced Boot Options.

- От списъка изберете Безопасен режим с мрежа/Safe Mode with Networking.

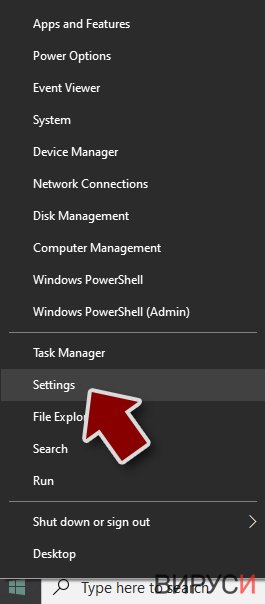

Windows 10 / Windows 8

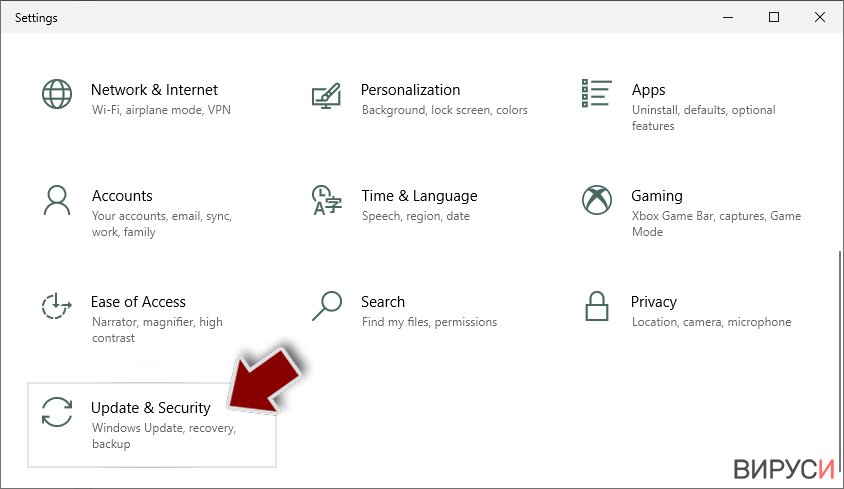

- Кликнете с десен бутон на мишката върху Start бутона и изберете Настройки/Settings.

- Скролнете надолу и изберете Актуализации и Сигурност/ Update & Security.

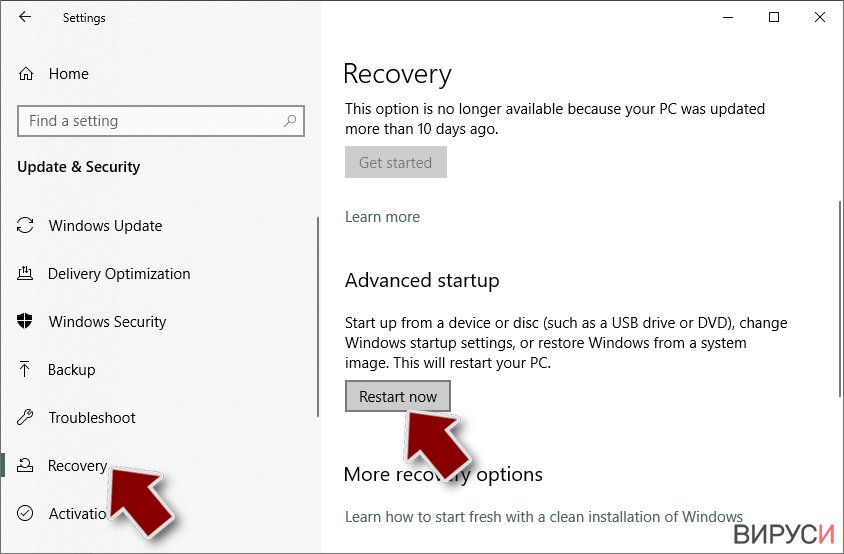

- В левия край на прозореца изберете Възстановяване/Recovery.

- Скролвате отново надолу, докато откриете Раздел за разширено стартиране/Advanced Startup section.

- Натискате Рестартирай сега/ Restart now.

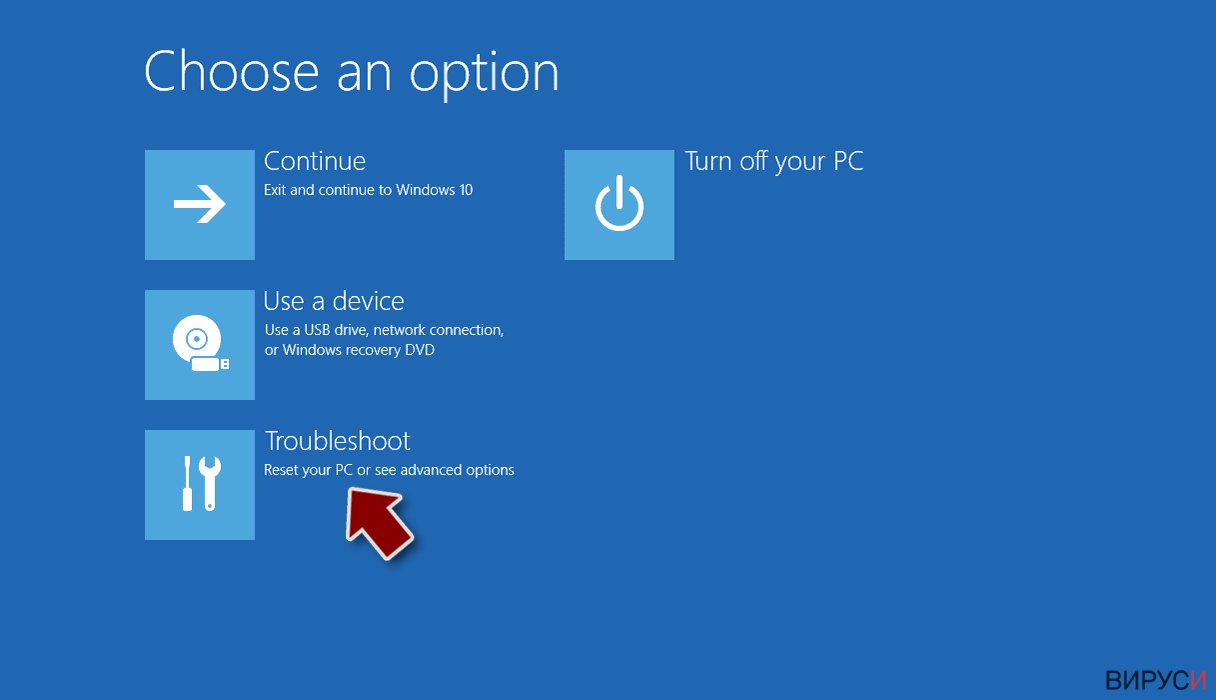

- Изберете Отстраняване на неизправности/Troubleshoot.

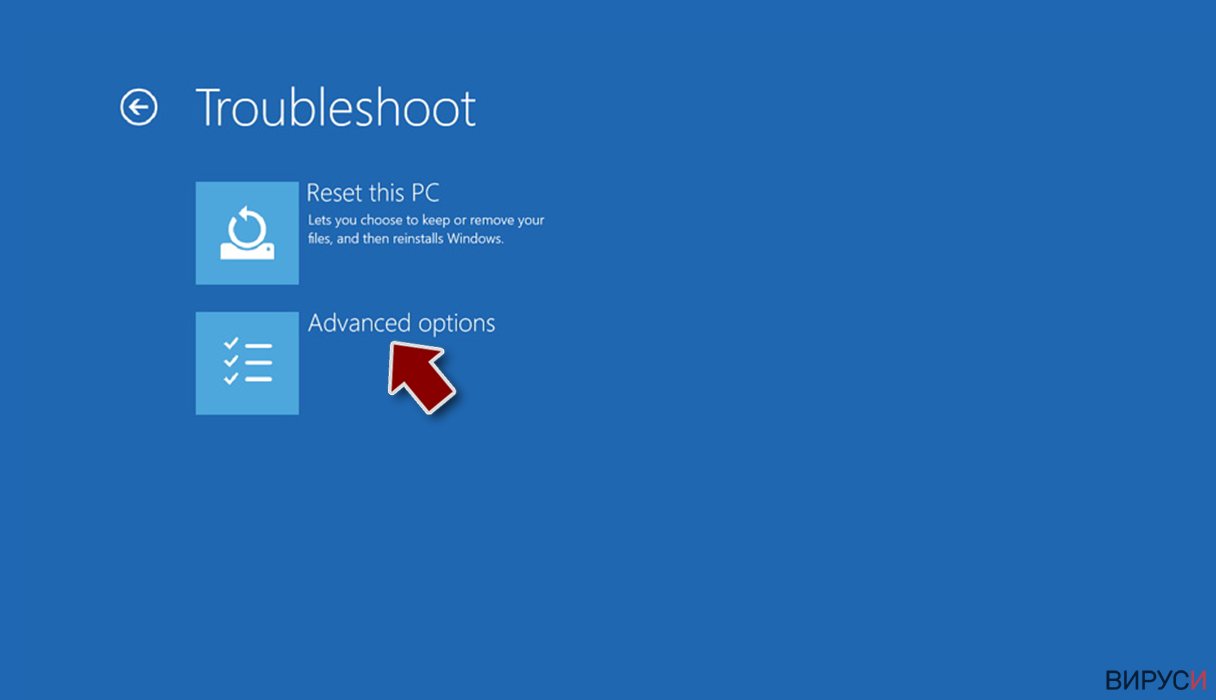

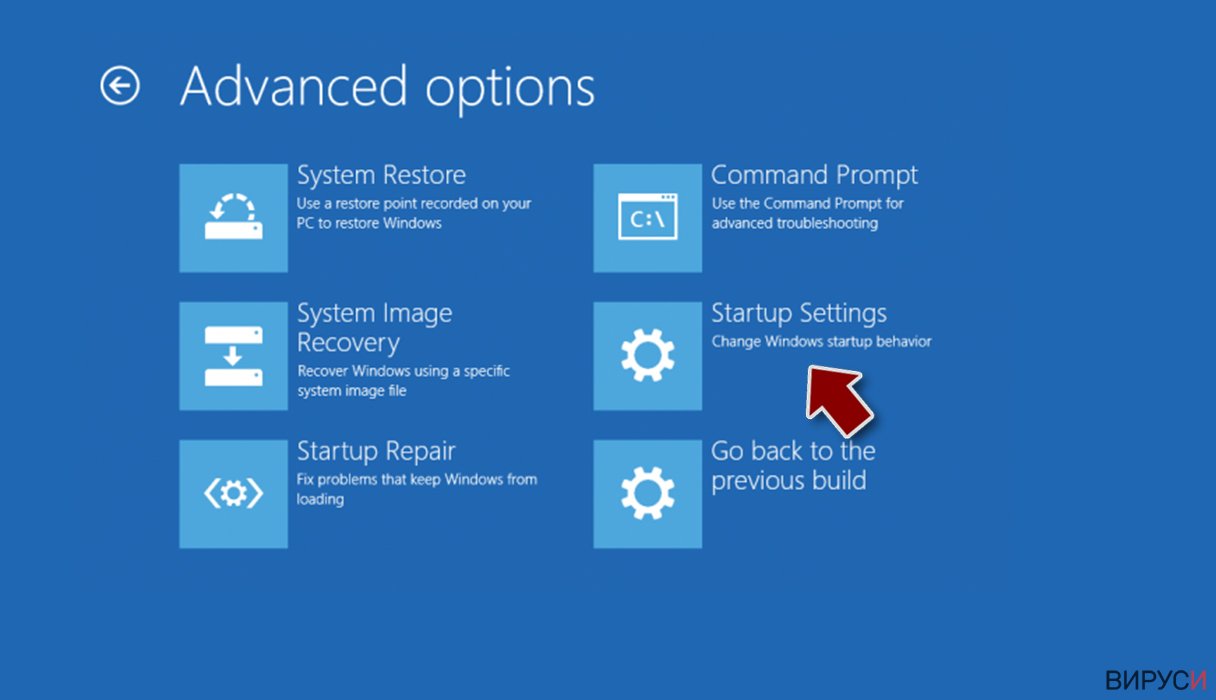

- Отидете в Разширени опции/Advanced options.

- Изберете Настройки при стартиране/Startup Settings.

- Натиснете Рестартиране/Restart.

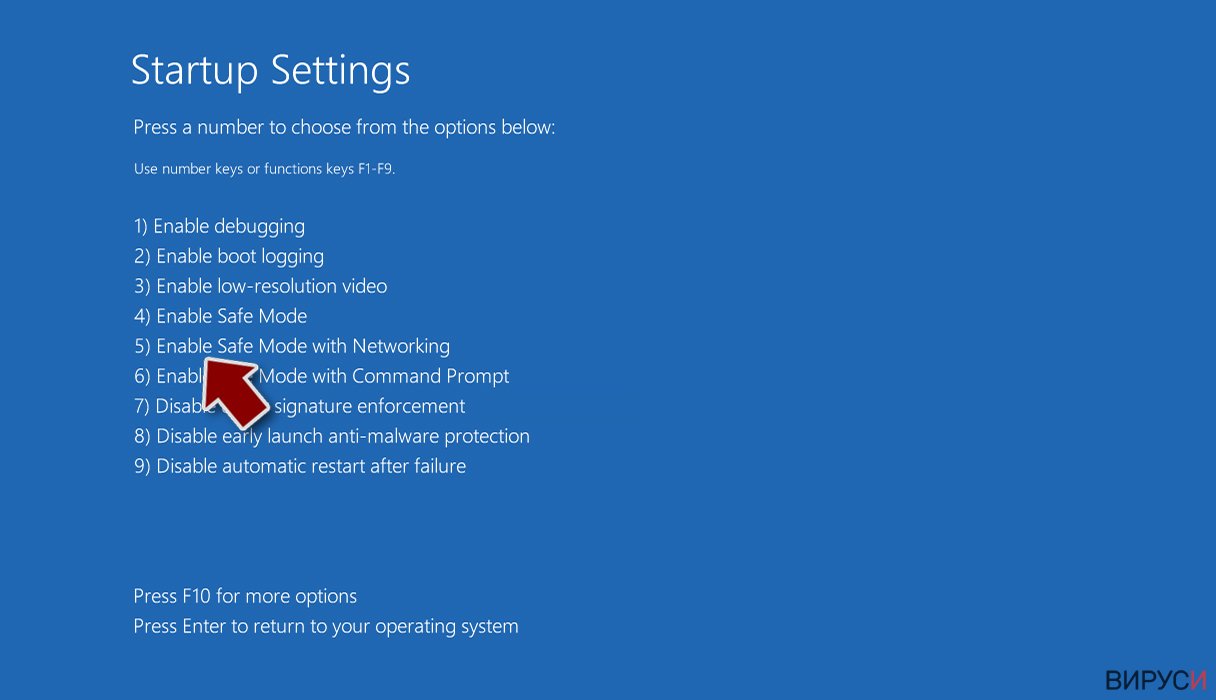

- Сега натиснете 5 или кликнете върху 5) Активирай Безопасен режим с мрежа/Enable Safe Mode with Networking.

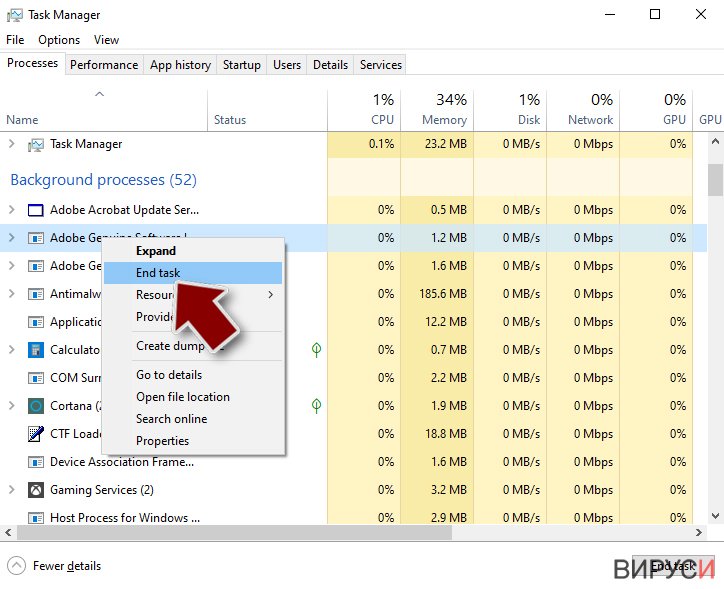

Стъпка 2. Спрете съмнителните процеси

Мениджърът на задачите на Windows (Windows Task Manager) е полезен инструмент, който показва всички процеси, които протичат във фонов режим. Ако има процес, който се управлява от зловреден софтуер, трябва да го спрете:

- На клавиатурата натискате Ctrl + Shift + Esc за да стартирате Мениджъра за задачите/Windows Task Manager.

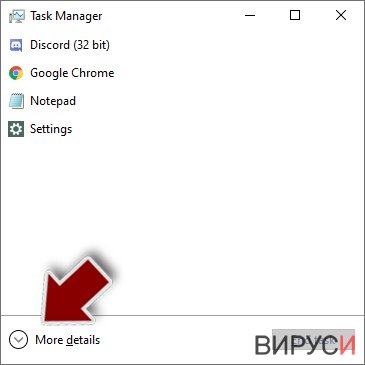

- Кликвате върху Повече информация/More details.

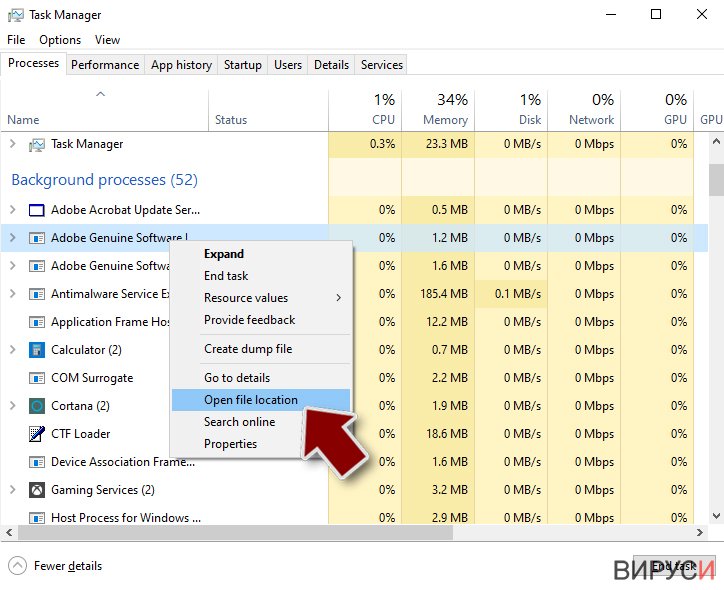

- Скролвате надолу до раздела Процеси във фонов режим/Background processes и търсите съмнителни процеси.

- С десен бутон на мишката кликвате и избирате Отворете местоположението на файла/Open file location.

- Връщате се обратно при процеса, кликвате с десен бутон и избирате Край на задачата/End Task.

- Изтрийте съдържанието на зловредната папка.

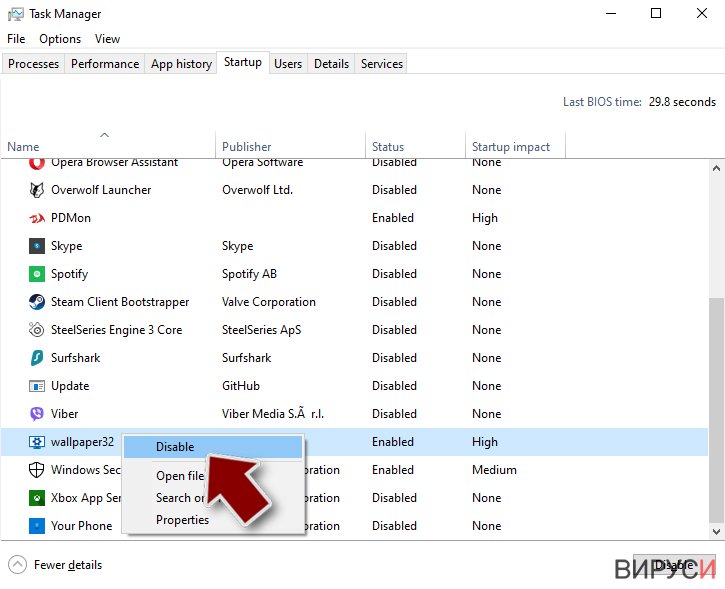

Стъпка 3. Проверете Startup програмите

- Натиснете Ctrl + Shift + Esc на клавиатурата, за да отворите Мениджъра на задачите/Windows Task Manager.

- Отидете в раздела Startup.

- Кликнете с десен бутон върху съмнителната програма и натиснете Деактивирай/Disable.

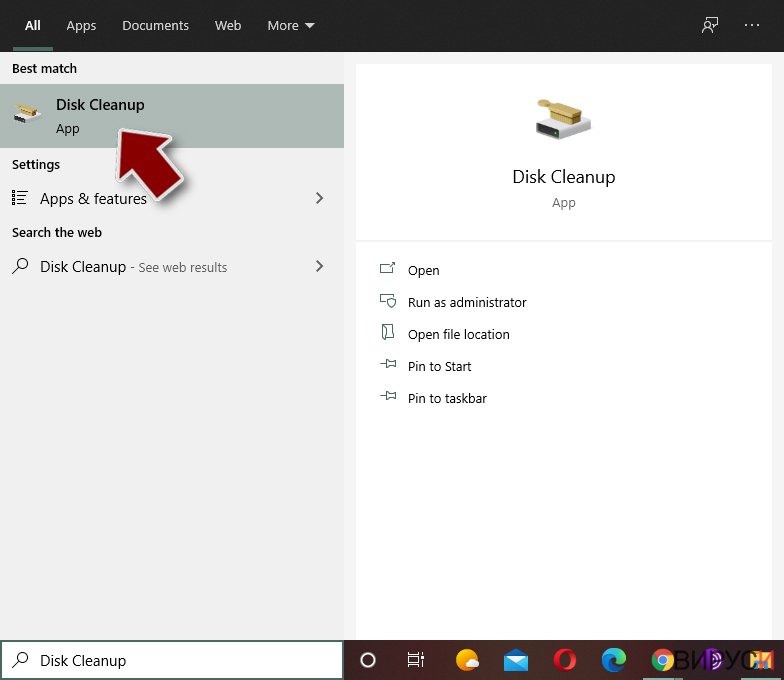

Стъпка 4. Изтрийте файловете на вируса

Файловете свързани със зловредния софтуер могат да бъдат открити на различни места в компютъра ви. По-долу ще видите инструкции, които ще ви помогнат да ги откриете:

- Напишете Disk Cleanup в полето за търсене на Windows и натиснете Enter.

- Изберете дялът, който искате да почистите (C: е основния ви дял по подразбиране и е много вероятно зловредните файлове да са точно в него).

- Скролнете през списъка с Файлове за изтриване/Files to delete и изберете следните:

Temporary Internet Files/Временни Интернет файлове

Downloads/Изтегляния

Recycle Bin/Кошче

Temporary files/Временни файлове - Изберете Почистете системните файлове/Clean up system files.

- Също така може да потърсите и за още зловредни файлове, скрити в следните папки (напишете ги в търсачката на Windows/Windows Search и натиснете Enter):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

След като приключите, рестартирайте компютъра в нормален режим.

Премахнете WannaCry, използвайки System Restore

В случай, че метод 1 не ви помогне да отстраните зловредната програма, съветваме ви да опитате това.

-

Стъпка 1: Рестартирайте компютъра си, за да Safe Mode with Command Prompt

Windows 7 / Vista / XP- Натиснете Start → Shutdown → Restart → OK.

- Когато компютърър Ви се активира, натиснете F8 няколко пъти, докато видите прозореца Advanced Boot Options

-

Изберете Command Prompt от списъка

Windows 10 / Windows 8- Натиснете Power в Windows логин екран. Сега натиснете и задръжте Shift, което е на клавиатурата Ви, и след това натиснете Restart..

- Сега изберете Troubleshoot → Advanced options → Startup Settings и накрая натиснете Restart.

-

След като компютърът Ви е активен, изберете Enable Safe Mode with Command Prompt в Startup Settings прозореца.

-

Стъпка 2: Рестартирайте системните си файлове и настройки

-

След като се появи Command Prompt прозорец, въведете cd restore и кликнете Enter.

-

Сега напишете rstrui.exe и натиснете Enter отново..

-

Когато се появи нов екран, натиснете Next и изберете Вашия restore point преди инфекцията с WannaCry. След това натиснете Next.

-

Сега кликнете Yes, за да започни system restore.

-

След като се появи Command Prompt прозорец, въведете cd restore и кликнете Enter.

Бонус: Възстановяване на информацията

Представеното по-горе ръководство има за цел да ви помогне да премахнете WannaCry от компютъра си. За да възстановите криптираните си файлове ви препоръчваме използването на подробно ръководство, изготвено от специалистите по компютърна сигурност на virusi.bg?Освен ако не искате да похарчите между 300 и 600 долара или разполагате с резервни копия, няма никакъв начин да възстановите криптираните файлове. Изследователите на зловреден софтуер работят над мостри от вируса и някой ден може и да успеят да създадат декриптиращ инструмент; обаче този ден може и да не дойде, тъй като е почти невъзможно криптиращият процес да бъде обърнат без наличието на частен декриптиращ ключ. До тогава предлагаме ви да опитате тези методи за възстановяване на данните:

Ако файловете ви са криптирани от WannaCry, може да използвате няколко начина за тяхното възстановяване:

Инсталирайте и стартирайте Data Recovery Pro

Data Recovery Pro може да се окаже подходящ инструмент, ако искате да възстановите част от криптираните файлове. Ето как да я използвате.

- Свали Data Recovery Pro;

- Следвайте стъпките за инсталиране на Data Recovery и инсталирайте програмата на компютъра си;

- Стартирайте и сканирайте компютъра за криптирани файлове от рансъмуер вируса WannaCry;

- Възстановете ги.

Потърсете Моментните снимки на томове (Volume Shadow Copies)

Понякога дори и най-сложните вируси може да не успеят да извършат всички зловредни задачи, така че, ако сте късметлии, вирусът може и да е оставил Моментните снимки на томове (Volume Shadow Copies) в системата. За да ги откриете и да ги използвате за възстановяване на информацията, инсталирайте софтуера ShadowExplorer.

- Изтегляне на Shadow Explorer (http://shadowexplorer.com/)

- Следвайте Инсталационния помощник на Shadow Explorer и инсталирайте приложението на компютъра си;

- Стартирайте програмата и разгледайте падащото меню в горния ляв ъгъл, за да изберете диска с криптирана информация. Проверете какви папки има там;

- Кликнете с десния бутон на мишката върху папката, която искате да възстановите и изберете “Export”. Може, също така, да изберете и мястото,където желаете да бъде съхранена.

Все още няма декриптиращи инструменти за WannaCry

Накрая, винаги трябва да мислите за защита от крипто-рансъмуери. За да защитите компютъра си от WannaCry и други рансъмуери, използвайте добър анти спайуер, като например FortectIntego, SpyHunter 5Combo Cleaner или Malwarebytes

Препоръчано за Вас

Не позволявайте на правителството да ви шпионира

Правителствата имат много причини за проследяване на потребителски данни и шпиониране на гражданите, затова е добре да се замислите и да разберете повече за съмнителните практики за събиране на информация. За да избегнете нежелано проследяване или шпиониране, трябва да бъдете напълно анонимни в Интернет.

Може да изберете различно местоположение, когато сте онлайн и имате достъп до желани материали без ограничение на специфично съдържание. Може да се радвате на Интернет връзка без рискове да бъдете хакнати, като използвате VPN услугата Private Internet Access.

Управлявайте информацията, която може да бъде използвана от правителството или трети страни и сърфирайте в мрежата без да бъдете шпионирани. Дори да не участвате в някакви незаконни дейности или се доверявате на избора си на услуги и платформи, имайте едно наум за собствената си сигурност и вземете превантивни мерки като използвате VPN услуга.

Архивиране на файлове в случай на атака на зловреден софтуер

Компютърните потребители могат да понесат различни загуби, които се дължат на кибер инфекции или на техни собствени грешки. Софтуерни проблеми, причинени от зловреден софтуер или загуба на информация, дължаща се на криптиране, могат да доведат до различни последици за устройството ви или дори до непоправими щети. Когато разполагате с адекватни актуални резервни файлове лесно може да се възстановите след подобен инцидент и да се върнете към работата си.

Актуализациите на резервните файлове след всяка промяна в устройството са изключителни важни, за да може да се върнете на точното място, на което сте спрели работа, когато зловреден софтуер или друг проблем с устройството е причинило загуба на информация или е прекъснало работата ви.

Когато разполагате с предишна версия на важен документ или проект, може да избегнете чувството на безсилие и стреса. Доста е полезно в случай на изненадваща зловредна атака. Използвайте Data Recovery Pro за възстановяване на системата.