Премахни FakeCry вирус (Безплатно упътване) - Инструкции за премахване

Упътване за премахване на FakeCry вируси

Какво е Рансъмуер вируса FakeCry?

FakeCry се промъква заедно със заплахата NotPetya/Petya

Вирусът FakeCry се определя като файл-криптиращ вирус, който е пуснат заедно с ExPetr/Petna чрез заразената мрежа за актуализации M.E.Doc. Поради мащабa на зловредния софтуер, вирусът не е забелязан веднага.

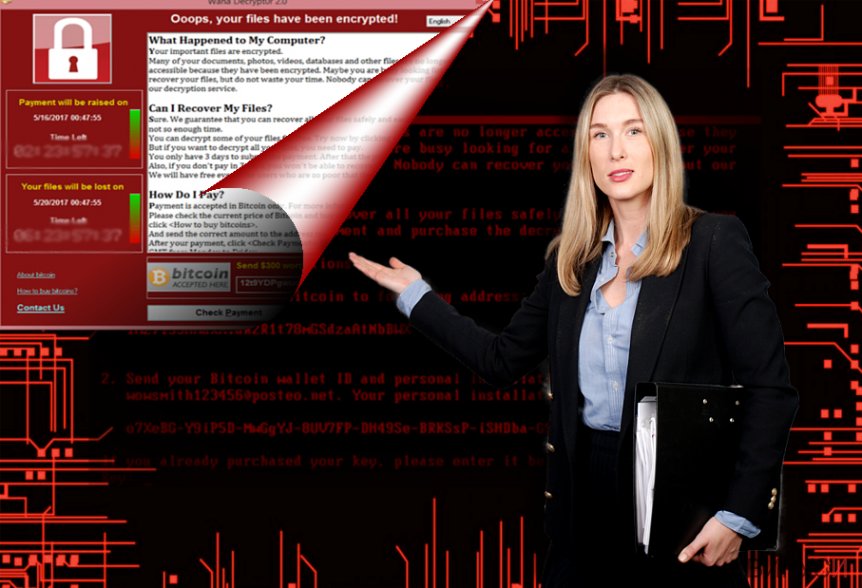

Интересното е, че зловредният софтуер се представя за разновидност на WannaCry, тъй като съдържа WNCRY стрингове в програмния код. Изглежда е писан на програмен език .NET.

Освен сървърите на M.E.Doc, хакерите изглежда използват и друга техника – стратегията на водната дупка (waterhole strategy). Накратко, кибер престъпниците често заразяват със зловреден софтуер уеб страниците най-често посещавани от целевите жертви. Тези виртуални инфекции служат също така и за шпиониране.

Въпреки че малуерът не е същински WannaCry вирус, техниката му на разпространение и фактът, че се придвижва заедно с Petna/Petya, притеснява виртуалната общност. Ако сте били похитени от предната заплаха, много е вероятно да се сблъскате и с негативните последствия на новия вирус. Премахнете FakeCry с помощта на FortectIntego или Malwarebytes.

Успешна мисия: FakeCry придружава вируса Petna

Може би, поради няколкото съмнителни и дори учудващи функции на зловредния софтуер, както и разрушителните последствия на основната виртуална заплаха, онлайн медиите не обръщат достатъчно внимание на зловредния софтуер FakeCry.

Дори вирусът да съдържа препратки към WannaCry с елементи като “made in China”, той не се счита за голяма заплаха. И все пак подобни предположения може да се окажат подвеждащи.

Атаката на зловредния софтуер преминава през два етапа. Първо в устройството се стартира wc.exe и извлича съдържанието му – ed.exe. Той служи като основен изпълним файл на зловредния софтуер. Зададено му е да криптира файловете с RSA-2048 шифър. Също така, зловредният софтуер изтрива моментните снимки на томовете (shadow volume copies). Малуерът FakeCry има за цел широк набор от файлови формати.

За разлика от останалите видове зловреден софтуер, вирусът оставя папка DEMO_EXTENSIONS. Там са посочени файловите разширения, които могат да бъдат декриптирани безплатно. Като цяло, зловредният софтуер все още е в процес на разработка. След криптирането, малуерът предоставя същото съобщение за откуп като Wana Decrypt0r 2.0.

Някои от украинските жертви са платили откупа, но един от биткойн адресите на хакерите е бил прекратен. Не ви съветваме да плащате откупа. Вместо това се заемете с премахването на FakeCry.

Особености на разпространение

Зловредният софтуер се разпространява чрез мрежата за актуализации M.E.Doc. И все пак, тъй като сега органите за кибер сигурност най-накрая разкриха методите на разпространение, може да се предпазите от похищение на FakeCry. Ако този съвет идва твърде късно, вижте упътването за премахване.

Освен това, както ExPetr, така и FakeCry използват техниката на водната дупка. Това означава, че дори да сте достатъчно предпазливи, все още съществува висок риск да се забъркате с малуера, ако посетите дадена заразена уеб страница. В такъв случай проверете дали антивирусната ви програмата, инструментите ви против зловреден софтуер и защитната стена работят както трябва.

Премахване на заплахата FakeCry

Може да отървете операционната си система Windows от тази заплаха с помощта на антивирусен инструмент. Имайки предвид, че се разпространява заедно с Petya, или може да се разпространява и индивидуално в бъдеще, може да се натъкнете на определени проблеми при премахването на FakeCry.

В такъв случай, рестартирайте устройството в Безопасен режим (Safe Mode) и стартирайте антишпионски инструмент. Така ще имате възможност да премахнете вируса FakeCry. Искаме да ви предупредим да не изтегляте никакви декриптиращи инструменти, предлагани от кибер престъпниците. Тъй като зловредният софтуер все още е в процес на разработка, възстановяването на информацията може да не протече съвсем гладко. Освен това украинските и руските потребители също трябва да бъдат много внимателни.

Упътване за ръчно премахване на FakeCry вируси

Рансъмуер: Инструкции за премахване на рансъмуер в Безопасен режим (Safe Mode)

Безопасният режим (SafeMode) често идва на помощ, когато си имате работа със зловреден софтуер и решаване на системни проблеми.

Важно! →

Ръководството за ръчно премахване може да се окаже малко сложно за редовите компютърни потребители. Изискват се напреднали IT знания, за да се изпълни правилно (ако липсват или sа повредени важни системни файлове, това може да компрометира цялата операционна система Windows), а самото изпълнение може да отнеме часове. Затова силно препоръчваме да се използва описания по-горе автоматичен метод.

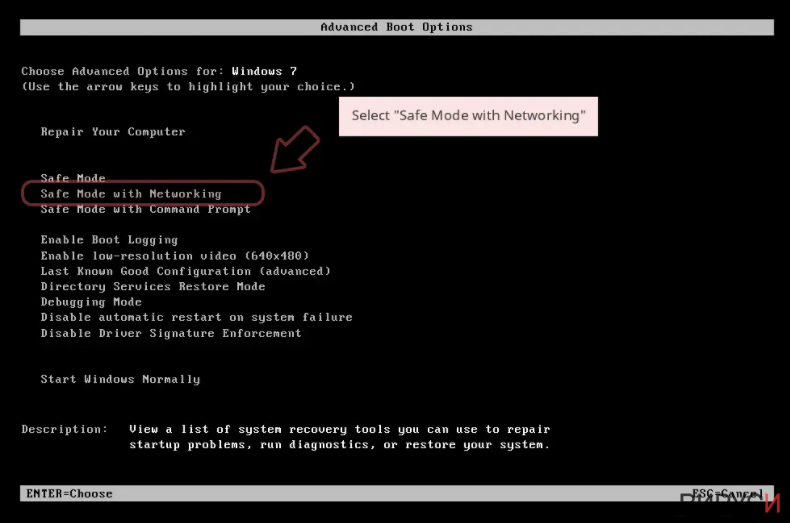

Стъпка 1. Влезте в Безопасен режим с мрежа/Safe Mode with Networking

Ръчното премахване на зловреден софтуер е най-добре да се направи в Безопасен режим/Safe Mode.

Windows 7 / Vista / XP

- Натиснете Start > Shutdown > Restart > OK.

- Когато компютърът ви стане активен, започнете да натискате бутона F8 (ако това не проработи, опитайте с F2, F12, Del и др. – всичко зависи от модела на дънната ви платка) многократно, докато видите прозореца Разширени опции за стартиране/Advanced Boot Options.

- От списъка изберете Безопасен режим с мрежа/Safe Mode with Networking.

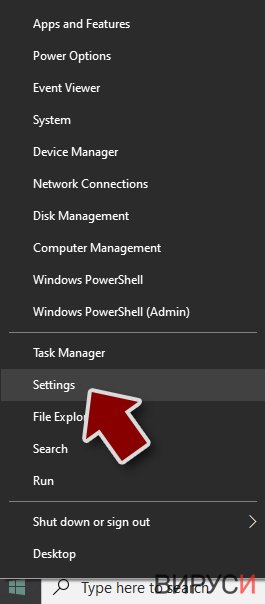

Windows 10 / Windows 8

- Кликнете с десен бутон на мишката върху Start бутона и изберете Настройки/Settings.

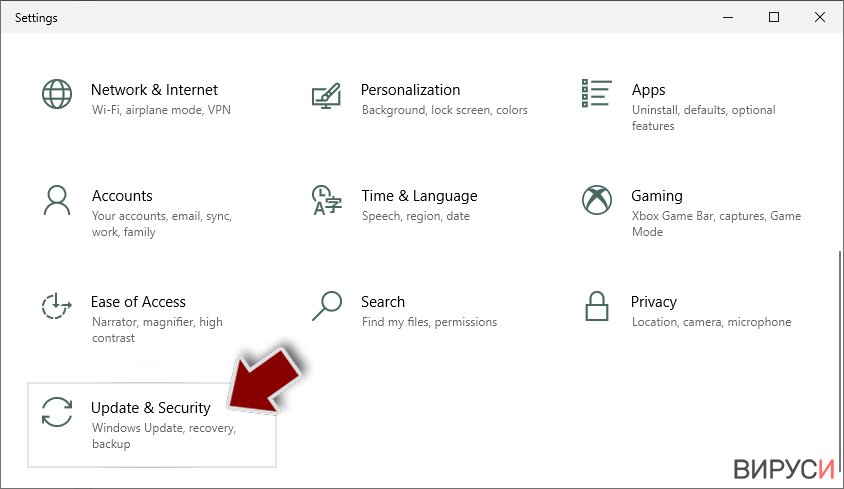

- Скролнете надолу и изберете Актуализации и Сигурност/ Update & Security.

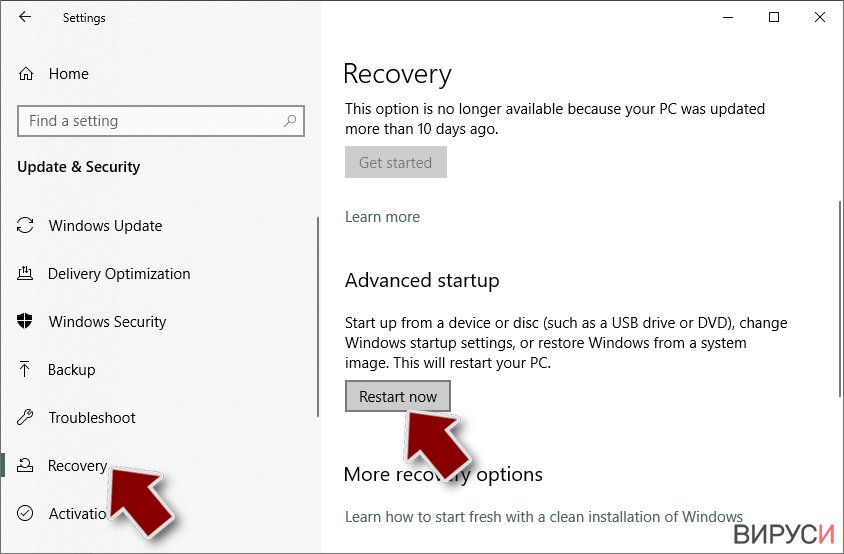

- В левия край на прозореца изберете Възстановяване/Recovery.

- Скролвате отново надолу, докато откриете Раздел за разширено стартиране/Advanced Startup section.

- Натискате Рестартирай сега/ Restart now.

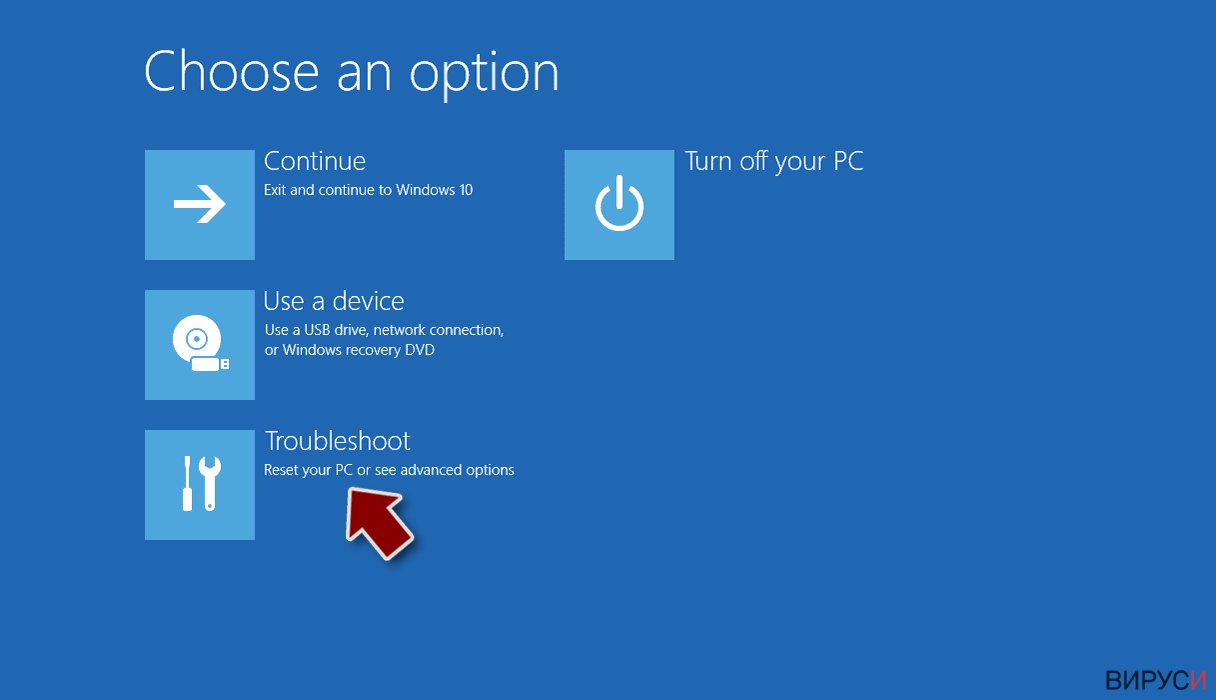

- Изберете Отстраняване на неизправности/Troubleshoot.

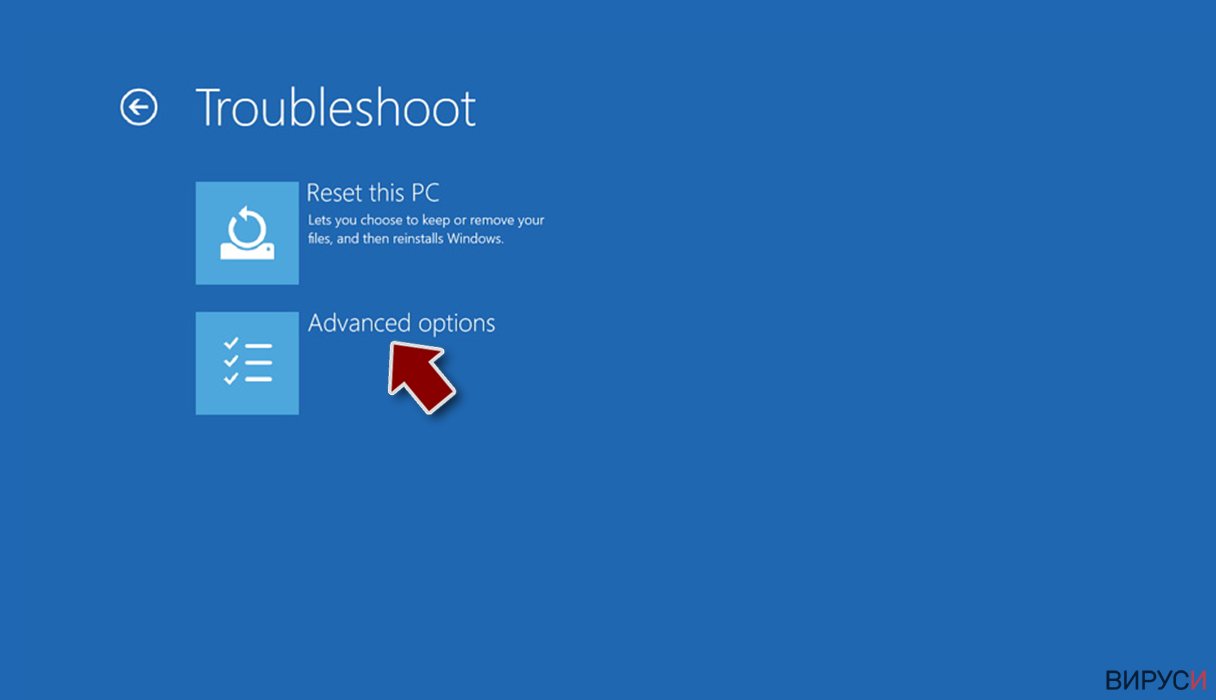

- Отидете в Разширени опции/Advanced options.

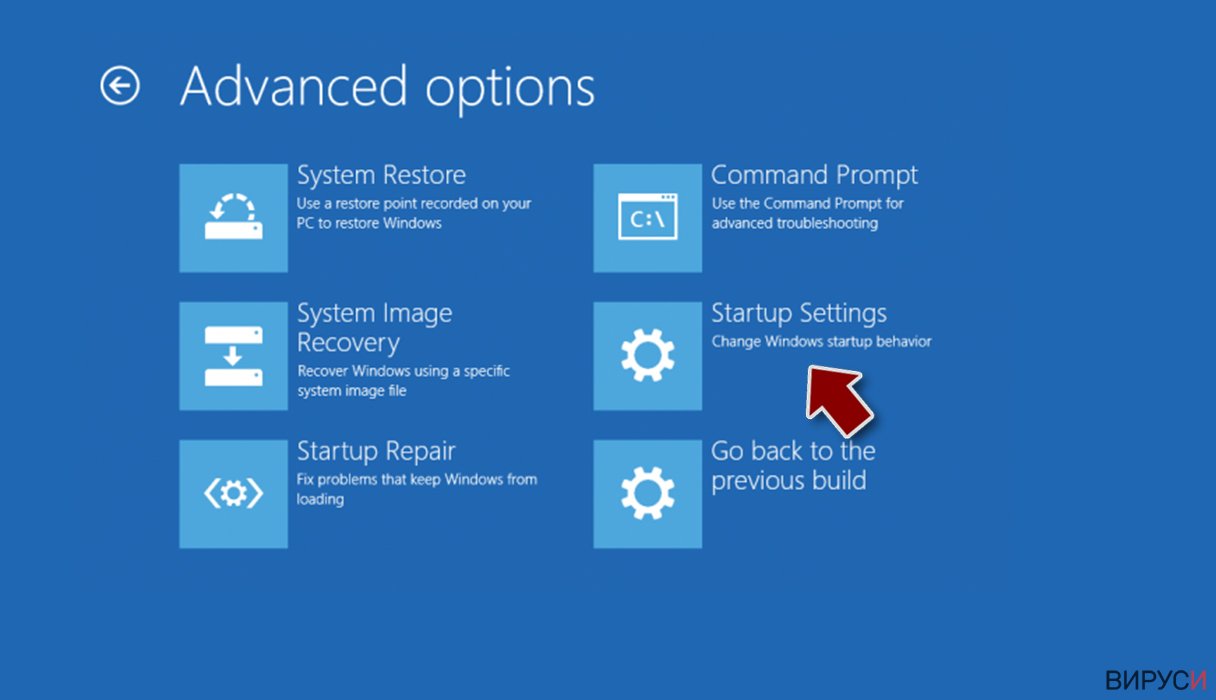

- Изберете Настройки при стартиране/Startup Settings.

- Натиснете Рестартиране/Restart.

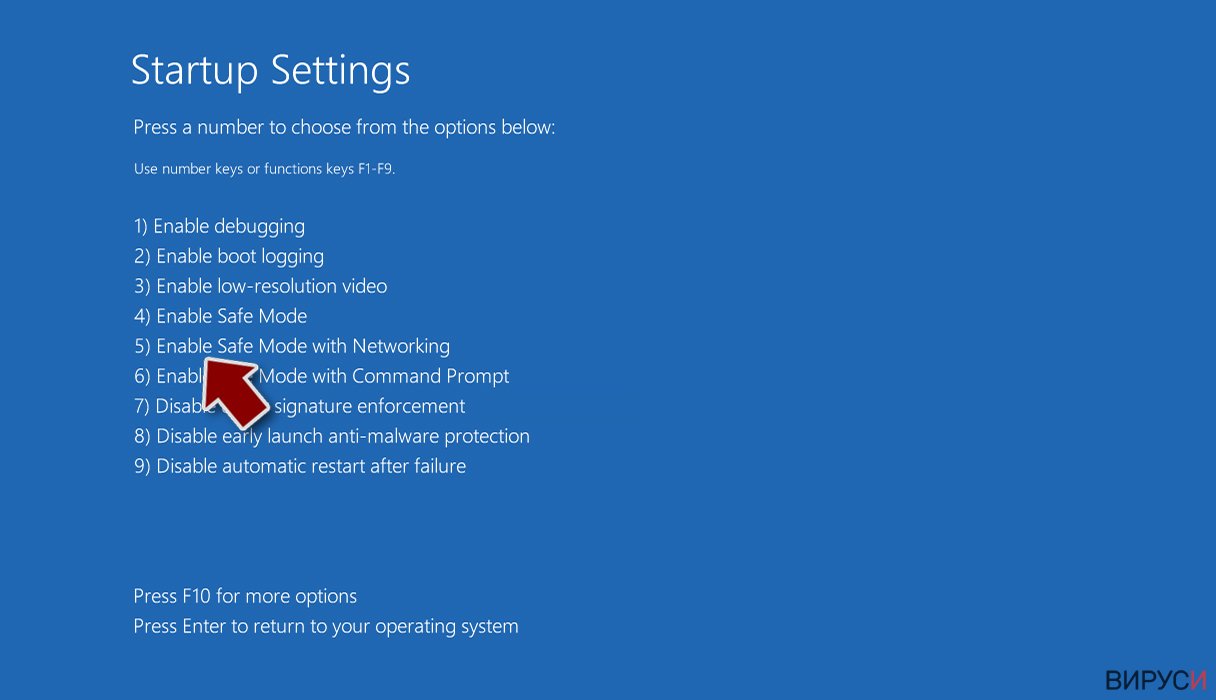

- Сега натиснете 5 или кликнете върху 5) Активирай Безопасен режим с мрежа/Enable Safe Mode with Networking.

Стъпка 2. Спрете съмнителните процеси

Мениджърът на задачите на Windows (Windows Task Manager) е полезен инструмент, който показва всички процеси, които протичат във фонов режим. Ако има процес, който се управлява от зловреден софтуер, трябва да го спрете:

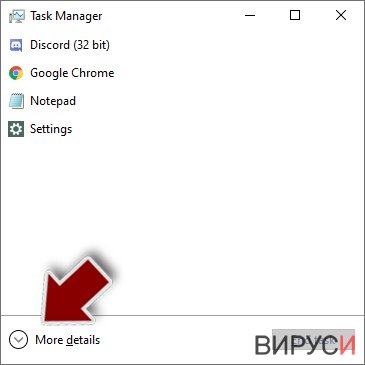

- На клавиатурата натискате Ctrl + Shift + Esc за да стартирате Мениджъра за задачите/Windows Task Manager.

- Кликвате върху Повече информация/More details.

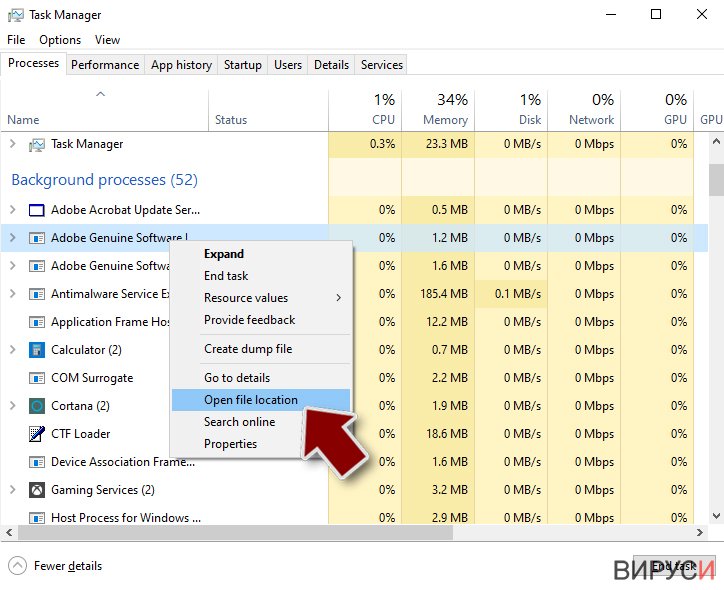

- Скролвате надолу до раздела Процеси във фонов режим/Background processes и търсите съмнителни процеси.

- С десен бутон на мишката кликвате и избирате Отворете местоположението на файла/Open file location.

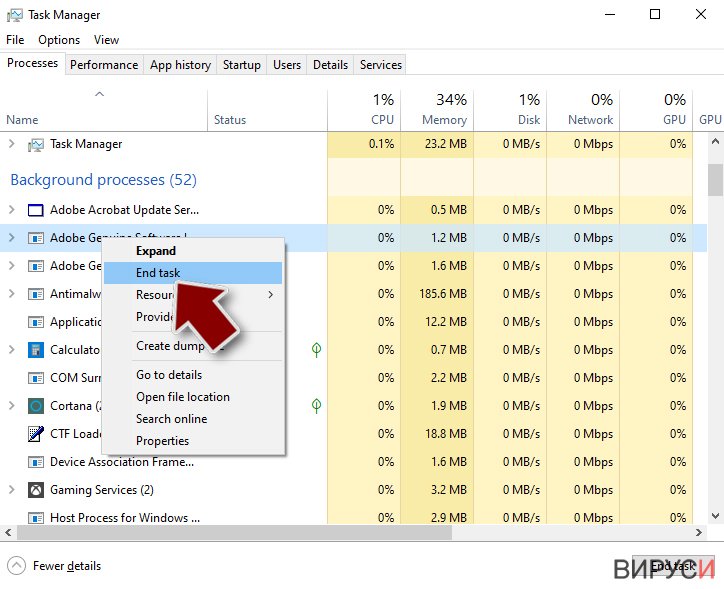

- Връщате се обратно при процеса, кликвате с десен бутон и избирате Край на задачата/End Task.

- Изтрийте съдържанието на зловредната папка.

Стъпка 3. Проверете Startup програмите

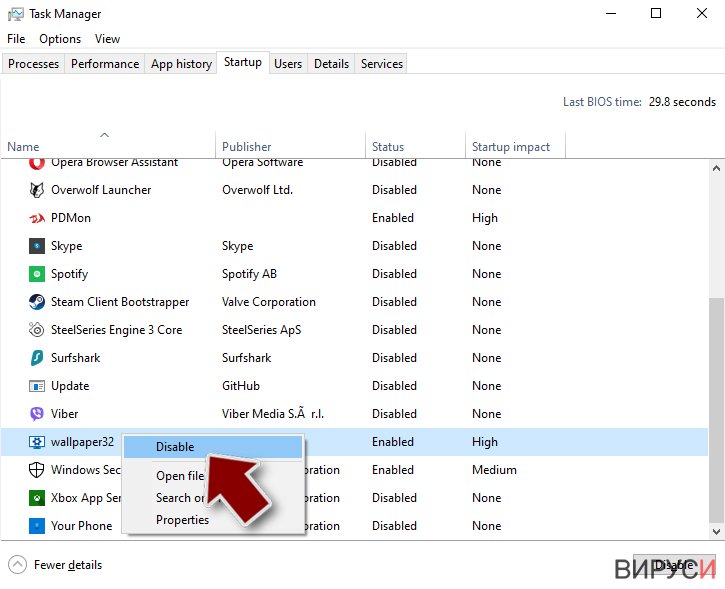

- Натиснете Ctrl + Shift + Esc на клавиатурата, за да отворите Мениджъра на задачите/Windows Task Manager.

- Отидете в раздела Startup.

- Кликнете с десен бутон върху съмнителната програма и натиснете Деактивирай/Disable.

Стъпка 4. Изтрийте файловете на вируса

Файловете свързани със зловредния софтуер могат да бъдат открити на различни места в компютъра ви. По-долу ще видите инструкции, които ще ви помогнат да ги откриете:

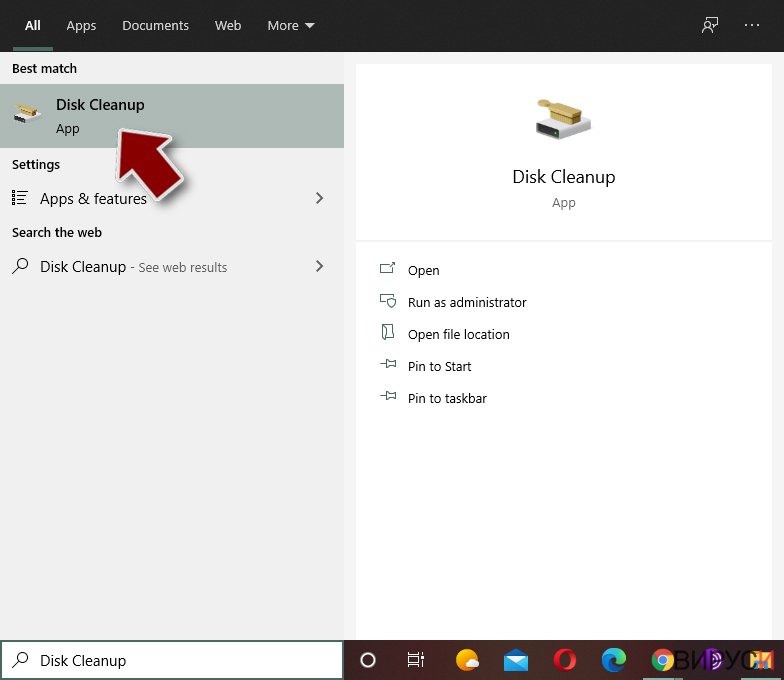

- Напишете Disk Cleanup в полето за търсене на Windows и натиснете Enter.

- Изберете дялът, който искате да почистите (C: е основния ви дял по подразбиране и е много вероятно зловредните файлове да са точно в него).

- Скролнете през списъка с Файлове за изтриване/Files to delete и изберете следните:

Temporary Internet Files/Временни Интернет файлове

Downloads/Изтегляния

Recycle Bin/Кошче

Temporary files/Временни файлове - Изберете Почистете системните файлове/Clean up system files.

- Също така може да потърсите и за още зловредни файлове, скрити в следните папки (напишете ги в търсачката на Windows/Windows Search и натиснете Enter):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

След като приключите, рестартирайте компютъра в нормален режим.

Премахнете FakeCry, използвайки System Restore

-

Стъпка 1: Рестартирайте компютъра си, за да Safe Mode with Command Prompt

Windows 7 / Vista / XP- Натиснете Start → Shutdown → Restart → OK.

- Когато компютърър Ви се активира, натиснете F8 няколко пъти, докато видите прозореца Advanced Boot Options

-

Изберете Command Prompt от списъка

Windows 10 / Windows 8- Натиснете Power в Windows логин екран. Сега натиснете и задръжте Shift, което е на клавиатурата Ви, и след това натиснете Restart..

- Сега изберете Troubleshoot → Advanced options → Startup Settings и накрая натиснете Restart.

-

След като компютърът Ви е активен, изберете Enable Safe Mode with Command Prompt в Startup Settings прозореца.

-

Стъпка 2: Рестартирайте системните си файлове и настройки

-

След като се появи Command Prompt прозорец, въведете cd restore и кликнете Enter.

-

Сега напишете rstrui.exe и натиснете Enter отново..

-

Когато се появи нов екран, натиснете Next и изберете Вашия restore point преди инфекцията с FakeCry. След това натиснете Next.

-

Сега кликнете Yes, за да започни system restore.

-

След като се появи Command Prompt прозорец, въведете cd restore и кликнете Enter.

Бонус: Възстановяване на информацията

Представеното по-горе ръководство има за цел да ви помогне да премахнете FakeCry от компютъра си. За да възстановите криптираните си файлове ви препоръчваме използването на подробно ръководство, изготвено от специалистите по компютърна сигурност на virusi.bg?[/GIS]

Ако файловете ви са криптирани от FakeCry, може да използвате няколко начина за тяхното възстановяване:

Опцията Data Recovery Pro

Докато бъде създаден декриптор за FakeCry, може да опитате с този софтуер. Той се рекламира като инструмент, който може да възстановява повредени и изгубени файлове.

- Свали Data Recovery Pro;

- Следвайте стъпките за инсталиране на Data Recovery и инсталирайте програмата на компютъра си;

- Стартирайте и сканирайте компютъра за криптирани файлове от рансъмуер вируса FakeCry;

- Възстановете ги.

FakeCry Decryptor

Все още няма декриптор за този вирус. Опитайте да възстановите файловете си от онлайн хранилище или резервни копия.

Накрая, винаги трябва да мислите за защита от крипто-рансъмуери. За да защитите компютъра си от FakeCry и други рансъмуери, използвайте добър анти спайуер, като например FortectIntego, SpyHunter 5Combo Cleaner или Malwarebytes

Препоръчано за Вас

Не позволявайте на правителството да ви шпионира

Правителствата имат много причини за проследяване на потребителски данни и шпиониране на гражданите, затова е добре да се замислите и да разберете повече за съмнителните практики за събиране на информация. За да избегнете нежелано проследяване или шпиониране, трябва да бъдете напълно анонимни в Интернет.

Може да изберете различно местоположение, когато сте онлайн и имате достъп до желани материали без ограничение на специфично съдържание. Може да се радвате на Интернет връзка без рискове да бъдете хакнати, като използвате VPN услугата Private Internet Access.

Управлявайте информацията, която може да бъде използвана от правителството или трети страни и сърфирайте в мрежата без да бъдете шпионирани. Дори да не участвате в някакви незаконни дейности или се доверявате на избора си на услуги и платформи, имайте едно наум за собствената си сигурност и вземете превантивни мерки като използвате VPN услуга.

Архивиране на файлове в случай на атака на зловреден софтуер

Компютърните потребители могат да понесат различни загуби, които се дължат на кибер инфекции или на техни собствени грешки. Софтуерни проблеми, причинени от зловреден софтуер или загуба на информация, дължаща се на криптиране, могат да доведат до различни последици за устройството ви или дори до непоправими щети. Когато разполагате с адекватни актуални резервни файлове лесно може да се възстановите след подобен инцидент и да се върнете към работата си.

Актуализациите на резервните файлове след всяка промяна в устройството са изключителни важни, за да може да се върнете на точното място, на което сте спрели работа, когато зловреден софтуер или друг проблем с устройството е причинило загуба на информация или е прекъснало работата ви.

Когато разполагате с предишна версия на важен документ или проект, може да избегнете чувството на безсилие и стреса. Доста е полезно в случай на изненадваща зловредна атака. Използвайте Data Recovery Pro за възстановяване на системата.